- 浏览: 285508 次

- 性别:

- 来自: 深圳

-

文章分类

- 全部博客 (142)

- android (64)

- android team 应用开发流程 (0)

- android 个人 开发流程 (1)

- android UI 切换皮肤 (1)

- java (9)

- 敏捷开发 (1)

- git (1)

- 学习 (2)

- hibernate (0)

- jQuery (1)

- windows (2)

- tomcat (1)

- Spring (3)

- struts2 (5)

- mysql (4)

- linux (15)

- JBPM (2)

- maven (4)

- 企业管理 (1)

- Iphone (1)

- 工作计划 (0)

- news (1)

- MOVE (1)

- exception-android (1)

- RFID (1)

- 测试 (7)

- android基础 (1)

- Gson (1)

- Android中的单元测试 (1)

最新评论

-

jlees:

Nice post.i hope this will help ...

Business mobile application development. The developer’s insight. -

weisi2375:

确实很详细的开发流程。

Android应用开发全流程 -

mikefather:

不错不错

Android,谁动了我的内存 -

ylzyd12345:

mark一下,谢谢分享

android的一些开源项目 -

limingcai:

确实不行,2.2就不行了,虽说2.3了 只有1.6可以

Android完全关闭应用程序

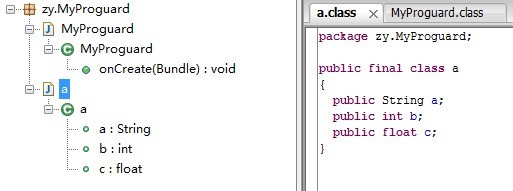

作为Android应用开发者,不得不面对一个尴尬的局面,就是自己辛辛苦苦开发的应用可以被别人很轻易的就反编译出来。Google似乎也发现了这个问题,从SDK2.3开始我们可以看到在android-sdk-windows/tools/下面多了一个proguard文件夹,proguard是一个java代码混淆的工具,通过proguard,别人即使反编译你的apk包,也只会看到一些让人很难看懂的代码,从而达到保护代码的作用。 下面具体说一说怎么样让SDK2.3下的proguard.cfg文件起作用,先来看看proguard.cfg的内容: 从脚本中可以看到,混淆中保留了继承自Activity、Service、Application、BroadcastReceiver、ContentProvider等基本组件以及com.android.vending.licensing.ILicensingService,并保留了所有的Native变量名及类名,所有类中部分以设定了固定参数格式的构造函数,枚举等等。(详细信息请参考<proguard_path>/examples中的例子及注释。) 让proguard.cfg起作用的做法很简单,就是在eclipse自动生成的default.properties文件中加上一句“proguard.config=proguard.cfg”就可以了,完整的default.properties文件应该如下: 大功告成,正常的编译签名后就可以防止代码被反编译了。反编译经过代码混淆的apk得到的代码应该类似于下面的效果,是很难看懂的: 如果您使用的是2.3之前的SDK版本也没关系,把上面的proguard.cfg文件复制一份放到项目中,然后进行相同的操作即可。-optimizationpasses 5

-dontusemixedcaseclassnames

-dontskipnonpubliclibraryclasses

-dontpreverify

-verbose

-optimizations !code/simplification/arithmetic,!field/*,!class/merging/*

-keep public class * extends android.app.Activity

-keep public class * extends android.app.Application

-keep public class * extends android.app.Service

-keep public class * extends android.content.BroadcastReceiver

-keep public class * extends android.content.ContentProvider

-keep public class com.android.vending.licensing.ILicensingService

-keepclasseswithmembernames class * {

native <methods>;

}

-keepclasseswithmembernames class * {

public <init>(android.content.Context, android.util.AttributeSet);

}

-keepclasseswithmembernames class * {

public <init>(android.content.Context, android.util.AttributeSet, int);

}

-keepclassmembers enum * {

public static **[] values();

public static ** valueOf(java.lang.String);

}

-keep class * implements android.os.Parcelable {

public static final android.os.Parcelable$Creator *;

}

# This file is automatically generated by Android Tools.

# Do not modify this file -- YOUR CHANGES WILL BE ERASED!

#

# This file must be checked in Version Control Systems.

#

# To customize properties used by the Ant build system use,

# "build.properties", and override values to adapt the script to your

# project structure.

# Project target.

target=android-9

proguard.config=proguard.cfg

发表评论

-

Resource-type-->Color State List Resource

2013-04-22 10:50 1687Color State List Resource Col ... -

Business mobile application development. The developer’s insight.

2012-11-07 17:49 1654from: http://www.enterra-inc.co ... -

Android. Handling some SQLite issues.

2012-11-07 17:48 1791转载: http://www.enterra-inc.com/ ... -

git 获取android source

2012-08-15 12:52 3693在做android开发的时,在遇到某一问题,想看andro ... -

Android 手机上获取物理唯一标识码

2012-07-27 10:27 11785唯一标识码这东西在网络应用中非常有用,例如检测是否 ... -

android listview adapter

2012-06-23 14:41 1026listview 在什么情况下会刷新: 1. 当ada ... -

Android多线程下载详解

2012-06-20 18:31 950http://www.pin5i.com/showtopic- ... -

Unable to open sync connection!

2012-06-18 17:04 976把设置里的USB调试重新开了开,问题解决! -

android checkbox 定制(修改checkbox 的图片)

2012-06-18 14:30 3662转载:http://www.bangchui.org/read ... -

Android ProgressBar自定义图片进度,自定义渐变色进度条

2012-06-15 16:53 7598 -

Android应用开发全流程

2012-06-15 09:21 3788转载:http://blog.csd ... -

intent.setDataAndType

2012-06-13 18:24 75111. Intent open a picture ... -

Android操作HTTP实现与服务器通信

2012-06-03 14:47 1756本示例以Servlet为例,演示Android与Serv ... -

android.view.ViewRootImpl$CalledFromWrongThreadException: Only the original thre

2012-06-03 12:00 9045当应用程序启动,创建了一个叫“main”的线程,用于管理 ... -

这篇文章是android开发人员的必备知识,是我特别为大家整理和总结的,不求完美,但是有用。 1.签名的意义 为了保证每个应用程序开发商合法ID,防止部分开

2012-05-25 13:58 1536这篇文章是android开发人员的必备知识,是我特别为大 ... -

android Collections.sort(List<T> list) 与JAVA Collections.sort(List<T> list)

2012-05-04 10:33 1868Info.java : public class In ... -

android string xliff:g

2012-03-22 10:47 1028这个主要用于程序中,动态的插入内容时候使用,例如, ... -

android的一些开源项目

2011-12-07 17:13 2176转自: http://www.uuroid.com ... -

Understanding the Android Build Process

2011-11-25 12:38 987http://www.alittlemadness.com/2 ... -

Android 命令行手动编译打包详解

2011-11-24 10:07 1256Android 命令行手动编译打包过程图 【详细步骤】: 1 ...

相关推荐

本文将深入探讨两种防止Android应用被反编译的策略:代码混淆和使用安全工具。 首先,我们来了解一下什么是代码混淆。代码混淆是一种通过改变代码的可读性来增加其复杂性的技术,主要是通过对变量名、函数名和类名...

在防止Android应用被反编译方面,开发者可以采取以下措施: 1. 使用混淆工具:ProGuard或R8是Android官方推荐的混淆工具,它们可以随机化类名、方法名和变量名,使反编译后的代码难以理解。 2. 加密敏感代码:对...

了解如何反编译XML文件,有助于开发者更好地理解和调试Android应用,但同时也提醒我们在开发过程中应加强代码保护,避免敏感信息泄露。在实际工作中,我们可以利用混淆工具(如ProGuard)来保护APK,降低被反编译的...

在Android应用开发中,保护APK程序不被反编译是一项重要的任务,因为这能防止源代码泄露,保护知识产权和商业机密。Android SDK从2.3版本开始引入了ProGuard工具,这是一个强大的代码混淆器,它能将Java代码转换为...

Android 应用开发者不可避免地面临一个尴尬的局面,即自己辛辛苦苦开发的应用可以被别人轻易地反编译出来。为了解决这个问题,Google 从 SDK 2.3 开始引入了 ProGuard 工具,通过混淆 Java 代码,使得反编译后的代码...

以下是一些防止Android应用被反编译的实现方法: 1. **检测运行环境**: 通过检查设备的特定属性,如`ro.kernel.qemu`、`ro.product.model`和`ro.build.tags`,可以判断程序是否在模拟器上运行。模拟器通常会暴露...

3. **Apktool**:虽然题目主要涉及的是.jar包的反编译,但Apktool是处理.apk文件的强大工具,它可以解包、反编译、重新打包和签名Android应用。如果你需要从apk中提取出jar,然后再反编译,Apktool会非常有用。它...

标题提到的"Android Studio 基于NDK加密,防止反编译获取加密key",这是一个关键的安全策略,旨在保护应用程序中的敏感数据,如API密钥、用户信息或者任何需要保密的数据。NDK(Native Development Kit)是Android...

了解如何反编译应用可以帮助开发者提升自己应用的安全性,避免被恶意攻击。例如,通过观察他人的代码实现,可以学习如何更好地保护敏感信息,防止代码被逆向分析。 总结来说,“Android反编译利器”是一款集反编译...

Android应用主要由Java代码编译而成的Dalvik字节码和资源文件组成,反编译工具通常会针对这两部分进行解析。 二、反编译工具介绍 1. Apktool:这是一个用于反编译Android APK文件的开源工具,可以提取资源文件、XML...

隔离Java程序适用于网络应用,加密Class文件和使用本地代码则在特定条件下有效,而代码混淆作为综合性强的保护措施,被广泛认为是防止Java反编译的基本方法之一。开发者应根据应用的具体需求和安全等级,灵活选用或...

为了防止应用被反编译,开发者可以采取以下措施: 1. 使用ProGuard进行代码混淆,增加反编译难度。 2. 对敏感数据和代码进行加密处理。 3. 集成安全框架,如梆梆安全、阿里安全等。 总结来说,Android反编译是...

2. 如何防止Android应用被反编译 - 使用JNI调用本地代码:通过Java本地接口(JNI)调用用C或C++编写的本地代码,可以提高反编译的难度。因为本地代码通常是以二进制形式存在,不易被直接分析。 - Java代码混淆:...

- **安全风险**:反编译可能会暴露应用的敏感信息,如API密钥、服务器地址等,因此开发时应采取措施防止这些信息被轻易获取。 - **修复与打包**:完成分析后,如果需要重新打包APK,必须确保所有资源和文件按原样...

在Android应用开发中,掌握反编译技术可以帮助我们更好地理解和优化代码,同时也能提升我们的安全意识,保护自己的劳动成果不受侵犯。然而,同时也应尊重他人的知识产权,合法合规地使用这些工具。

APK是Android应用程序的打包格式,包含了代码、资源、配置文件等所有运行一个应用所需的内容。当开发者完成应用开发后,会将其打包成APK,然后通过Google Play或其他分发渠道提供给用户下载安装。 **什么是APK反...

在Android应用开发中,APK文件是应用程序的打包格式,包含了所有代码、资源和配置信息。APK反编译是对这些二进制文件进行逆向工程的过程,以便查看、修改或学习应用程序的工作原理。这个过程通常由开发者用于调试、...

【京东安卓客户端反编译】是一项技术性极强的工作,主要涉及到Android应用的逆向工程。在Android系统中,APK文件是应用程序的基本打包格式,它包含了应用的代码、资源和配置信息。京东安卓客户端作为一个典型的大型...

Android应用的反编译主要有以下几种方式: 1. **APK反编译**:通过工具如APKTool、dex2jar,先将APK解包,再将.dex文件转换为.jar,然后用JD-GUI或JAD进行Java源码反编译。 2. **资源提取**:使用工具如ResignApk,...