иҜҙиө·Wiresharkе°ұдёҚеҫ—дёҚжҸҗEtherealдәҶпјҢEtherealе’ҢеңЁ Windowsзі»з»ҹдёӯеёёз”Ёзҡ„sniffer pro并称зҪ‘з»ңе—…жҺўе·Ҙе…·еҸҢйӣ„пјҢдёҚиҝҮе’Ңsniffer proдёҚеҗҢзҡ„жҳҜEtherealеңЁLinuxзұ»зі»з»ҹдёӯеә”з”Ёжӣҙдёәе№ҝжіӣгҖӮиҖҢWiresharkиҪҜ件еҲҷжҳҜEtherealзҡ„еҗҺз»ӯзүҲжң¬пјҢд»–жҳҜеңЁEtherealиў« 收иҙӯеҗҺжҺЁеҮәзҡ„жңҖж–°зҪ‘з»ңе—…жҺўиҪҜ件пјҢеңЁеҠҹиғҪдёҠжҜ”еүҚиә«жӣҙеҠ ејәеӨ§гҖӮ

дҪҝз”ЁWiresharkж—¶жңҖеёёи§Ғзҡ„й—®йўҳпјҢжҳҜеҪ“жӮЁдҪҝз”Ёй»ҳи®Өи®ҫзҪ®ж—¶пјҢдјҡеҫ—еҲ°еӨ§йҮҸеҶ—дҪҷдҝЎжҒҜпјҢд»ҘиҮідәҺеҫҲйҡҫжүҫеҲ°иҮӘе·ұйңҖиҰҒзҡ„йғЁеҲҶгҖӮ

иҝҷе°ұжҳҜдёәд»Җд№ҲиҝҮж»ӨеҷЁдјҡеҰӮжӯӨйҮҚиҰҒгҖӮе®ғ们еҸҜд»Ҙеё®еҠ©жҲ‘们еңЁеәһжқӮзҡ„з»“жһңдёӯиҝ…йҖҹжүҫеҲ°жҲ‘们йңҖиҰҒзҡ„дҝЎжҒҜгҖӮ

-

- |

жҚ•жҚүиҝҮж»ӨеҷЁпјҡз”ЁдәҺеҶіе®ҡе°Ҷд»Җд№Ҳж ·зҡ„дҝЎжҒҜи®°еҪ•еңЁжҚ•жҚүз»“жһңдёӯгҖӮйңҖиҰҒеңЁејҖе§ӢжҚ•жҚүеүҚи®ҫзҪ®гҖӮ

жҳҫзӨәиҝҮж»ӨеҷЁпјҡеңЁжҚ•жҚүз»“жһңдёӯиҝӣиЎҢиҜҰз»ҶжҹҘжүҫгҖӮ他们еҸҜд»ҘеңЁеҫ—еҲ°жҚ•жҚүз»“жһңеҗҺйҡҸж„Ҹдҝ®ж”№гҖӮ |

йӮЈд№ҲжҲ‘еә”иҜҘдҪҝз”Ёе“ӘдёҖз§ҚиҝҮж»ӨеҷЁе‘ўпјҹ

дёӨз§ҚиҝҮж»ӨеҷЁзҡ„зӣ®зҡ„жҳҜдёҚеҗҢзҡ„гҖӮ

жҚ•жҚүиҝҮж»ӨеҷЁжҳҜж•°жҚ®з»ҸиҝҮзҡ„第дёҖеұӮиҝҮж»ӨеҷЁпјҢе®ғз”ЁдәҺжҺ§еҲ¶жҚ•жҚүж•°жҚ®зҡ„ж•°йҮҸпјҢд»ҘйҒҝе…Қдә§з”ҹиҝҮеӨ§зҡ„ж—Ҙеҝ—ж–Ү件гҖӮ

жҳҫзӨәиҝҮж»ӨеҷЁжҳҜдёҖз§ҚжӣҙдёәејәеӨ§пјҲеӨҚжқӮпјүзҡ„иҝҮж»ӨеҷЁгҖӮе®ғе…Ғи®ёжӮЁеңЁж—Ҙеҝ—ж–Ү件дёӯиҝ…йҖҹеҮҶзЎ®ең°жүҫеҲ°жүҖйңҖиҰҒзҡ„и®°еҪ•гҖӮ

дёӨз§ҚиҝҮж»ӨеҷЁдҪҝз”Ёзҡ„иҜӯжі•жҳҜе®Ңе…ЁдёҚеҗҢзҡ„гҖӮ

1. жҚ•жҚүиҝҮж»ӨеҷЁ

жҚ•жҚүиҝҮж»ӨеҷЁзҡ„иҜӯжі•дёҺе…¶е®ғдҪҝз”ЁLipcapпјҲLinuxпјүжҲ–иҖ…WinpcapпјҲWindowsпјүеә“ејҖеҸ‘зҡ„иҪҜ件дёҖж ·пјҢжҜ”еҰӮи‘—еҗҚзҡ„TCPdumpгҖӮжҚ•жҚүиҝҮж»ӨеҷЁеҝ…йЎ»еңЁејҖе§ӢжҚ•жҚүеүҚи®ҫзҪ®е®ҢжҜ•пјҢиҝҷдёҖзӮ№и·ҹжҳҫзӨәиҝҮж»ӨеҷЁжҳҜдёҚеҗҢзҡ„гҖӮ

и®ҫзҪ®жҚ•жҚүиҝҮж»ӨеҷЁзҡ„жӯҘйӘӨжҳҜпјҡ

- йҖүжӢ© capture -> optionsгҖӮ

- еЎ«еҶҷ"capture filter"ж ҸжҲ–иҖ…зӮ№еҮ»"capture filter"жҢүй’®дёәжӮЁзҡ„иҝҮж»ӨеҷЁиө·дёҖдёӘеҗҚеӯ—并дҝқеӯҳпјҢд»ҘдҫҝеңЁд»ҠеҗҺзҡ„жҚ•жҚүдёӯ继з»ӯдҪҝз”ЁиҝҷдёӘиҝҮж»ӨеҷЁгҖӮ

- зӮ№еҮ»ејҖе§ӢпјҲStartпјүиҝӣиЎҢжҚ•жҚүгҖӮ

| иҜӯжі•пјҡ |

|

Protocol |

|

Direction |

|

Host(s) |

|

Value |

|

Logical Operations |

|

Other expression |

| дҫӢеӯҗпјҡ |

|

tcp |

|

dst |

|

10.1.1.1 |

|

80 |

|

and |

|

tcp dst 10.2.2.2 3128 |

ProtocolпјҲеҚҸи®®пјү

ProtocolпјҲеҚҸи®®пјү:

еҸҜиғҪзҡ„еҖј: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp.

еҰӮжһңжІЎжңүзү№еҲ«жҢҮжҳҺжҳҜд»Җд№ҲеҚҸи®®пјҢеҲҷй»ҳи®ӨдҪҝз”ЁжүҖжңүж”ҜжҢҒзҡ„еҚҸи®®гҖӮ

DirectionпјҲж–№еҗ‘пјү

DirectionпјҲж–№еҗ‘пјү:

еҸҜиғҪзҡ„еҖј: src, dst, src and dst, src or dst

еҰӮжһңжІЎжңүзү№еҲ«жҢҮжҳҺжқҘжәҗжҲ–зӣ®зҡ„ең°пјҢеҲҷй»ҳи®ӨдҪҝз”Ё "src or dst" дҪңдёәе…ій”®еӯ—гҖӮ

дҫӢеҰӮпјҢ"host 10.2.2.2"дёҺ"src or dst host 10.2.2.2"жҳҜдёҖж ·зҡ„гҖӮ

Host(s)

Host(s):

еҸҜиғҪзҡ„еҖјпјҡ net, port, host, portrange.

еҰӮжһңжІЎжңүжҢҮе®ҡжӯӨеҖјпјҢеҲҷй»ҳи®ӨдҪҝз”Ё"host"е…ій”®еӯ—гҖӮ

дҫӢеҰӮпјҢ"src 10.1.1.1"дёҺ"src host 10.1.1.1"зӣёеҗҢгҖӮ

Logical OperationsпјҲйҖ»иҫ‘иҝҗз®—пјү

Logical OperationsпјҲйҖ»иҫ‘иҝҗз®—пјү:

еҸҜиғҪзҡ„еҖјпјҡnot, and, or.

еҗҰ("not")е…·жңүжңҖй«ҳзҡ„дјҳе…Ҳзә§гҖӮжҲ–("or")е’ҢдёҺ("and")е…·жңүзӣёеҗҢзҡ„дјҳе…Ҳзә§пјҢиҝҗз®—ж—¶д»Һе·ҰиҮіеҸіиҝӣиЎҢгҖӮ

дҫӢеҰӮпјҢ

"not tcp port 3128 and tcp port 23"дёҺ"(not tcp port 3128) and tcp port 23"зӣёеҗҢгҖӮ

"not tcp port 3128 and tcp port 23"дёҺ"not (tcp port 3128 and tcp port 23)"дёҚеҗҢгҖӮ

дҫӢеӯҗпјҡ

жҳҫзӨәзӣ®зҡ„TCPз«ҜеҸЈдёә3128зҡ„е°ҒеҢ…гҖӮ

жҳҫзӨәжқҘжәҗIPең°еқҖдёә10.1.1.1зҡ„е°ҒеҢ…гҖӮ

жҳҫзӨәзӣ®зҡ„жҲ–жқҘжәҗIPең°еқҖдёә10.1.2.3зҡ„е°ҒеҢ…гҖӮ

жҳҫзӨәжқҘжәҗдёәUDPжҲ–TCPпјҢ并且з«ҜеҸЈеҸ·еңЁ2000иҮі2500иҢғеӣҙеҶ…зҡ„е°ҒеҢ…гҖӮ

жҳҫзӨәйҷӨдәҶicmpд»ҘеӨ–зҡ„жүҖжңүе°ҒеҢ…гҖӮпјҲicmpйҖҡеёёиў«pingе·Ҙе…·дҪҝз”Ёпјү

| src host 10.7.2.12 and not dst net 10.200.0.0/16 |

жҳҫзӨәжқҘжәҗIPең°еқҖдёә10.7.2.12пјҢдҪҶзӣ®зҡ„ең°дёҚжҳҜ10.200.0.0/16зҡ„е°ҒеҢ…гҖӮ

| (src host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8 |

жҳҫзӨәжқҘжәҗIPдёә10.4.1.12жҲ–иҖ…жқҘжәҗзҪ‘з»ңдёә10.6.0.0/16пјҢзӣ®зҡ„ең°TCPз«ҜеҸЈеҸ·еңЁ200иҮі10000д№Ӣй—ҙпјҢ并且зӣ®зҡ„дҪҚдәҺзҪ‘з»ң10.0.0.0/8еҶ…зҡ„жүҖжңүе°ҒеҢ…гҖӮ

жіЁж„ҸдәӢйЎ№пјҡ

еҪ“дҪҝз”Ёе…ій”®еӯ—дҪңдёәеҖјж—¶пјҢйңҖдҪҝз”ЁеҸҚж–ңжқ вҖң\вҖқгҖӮ

"ether proto \ip" (дёҺе…ій”®еӯ—"ip"зӣёеҗҢ).

иҝҷж ·еҶҷе°Ҷдјҡд»ҘIPеҚҸи®®дҪңдёәзӣ®ж ҮгҖӮ

"ip proto \icmp" (дёҺе…ій”®еӯ—"icmp"зӣёеҗҢ).

иҝҷж ·еҶҷе°Ҷдјҡд»Ҙpingе·Ҙе…·еёёз”Ёзҡ„icmpдҪңдёәзӣ®ж ҮгҖӮ

еҸҜд»ҘеңЁ"ip"жҲ–"ether"еҗҺйқўдҪҝз”Ё"multicast"еҸҠ"broadcast"е…ій”®еӯ—гҖӮ

еҪ“жӮЁжғіжҺ’йҷӨе№ҝж’ӯиҜ·жұӮж—¶пјҢ"no broadcast"е°ұдјҡйқһеёёжңүз”ЁгҖӮ

жҹҘзңӢ TCPdumpзҡ„дё»йЎөд»ҘиҺ·еҫ—жӣҙиҜҰз»Ҷзҡ„жҚ•жҚүиҝҮж»ӨеҷЁиҜӯжі•иҜҙжҳҺгҖӮ

еңЁWiki Wireshark websiteдёҠеҸҜд»ҘжүҫеҲ°жӣҙеӨҡжҚ•жҚүиҝҮж»ӨеҷЁзҡ„дҫӢеӯҗгҖӮ

2. жҳҫзӨәиҝҮж»ӨеҷЁпјҡ

йҖҡеёёз»ҸиҝҮжҚ•жҚүиҝҮж»ӨеҷЁиҝҮж»ӨеҗҺзҡ„ж•°жҚ®иҝҳжҳҜеҫҲеӨҚжқӮгҖӮжӯӨж—¶жӮЁеҸҜд»ҘдҪҝз”ЁжҳҫзӨәиҝҮж»ӨеҷЁиҝӣиЎҢжӣҙеҠ з»ҶиҮҙзҡ„жҹҘжүҫгҖӮ

е®ғзҡ„еҠҹиғҪжҜ”жҚ•жҚүиҝҮж»ӨеҷЁжӣҙдёәејәеӨ§пјҢиҖҢдё”еңЁжӮЁжғідҝ®ж”№иҝҮж»ӨеҷЁжқЎд»¶ж—¶пјҢ并дёҚйңҖиҰҒйҮҚж–°жҚ•жҚүдёҖж¬ЎгҖӮ

| иҜӯжі•пјҡ |

|

Protocol |

. |

String 1 |

. |

String 2 |

|

Comparison

operator |

|

Value |

|

Logical

Operations |

|

Other

expression |

| дҫӢеӯҗпјҡ |

|

ftp |

|

passive |

|

ip |

|

== |

|

10.2.3.4 |

|

xor |

|

icmp.type |

ProtocolпјҲеҚҸи®®пјү

ProtocolпјҲеҚҸи®®пјү:

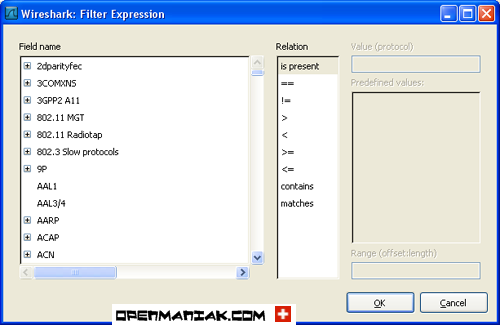

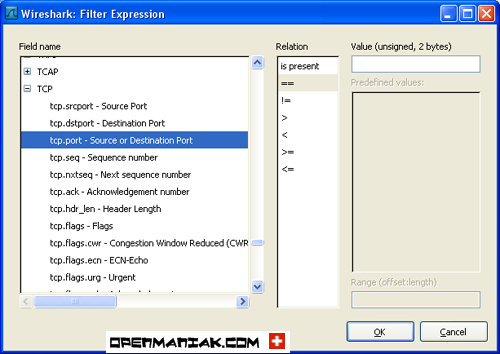

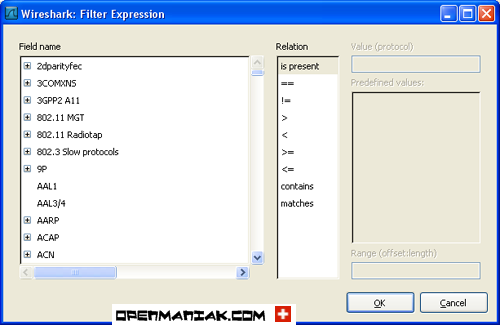

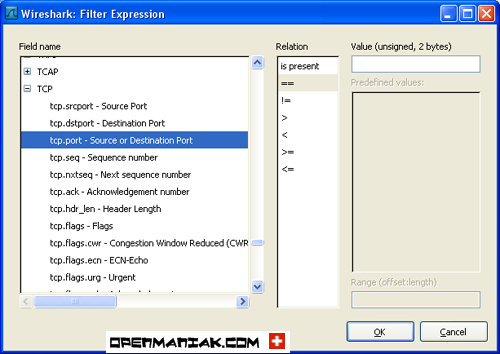

жӮЁеҸҜд»ҘдҪҝз”ЁеӨ§йҮҸдҪҚдәҺOSIжЁЎеһӢ第2иҮі7еұӮзҡ„еҚҸи®®гҖӮзӮ№еҮ»"Expression..."жҢүй’®еҗҺпјҢжӮЁеҸҜд»ҘзңӢеҲ°е®ғ们гҖӮ

жҜ”еҰӮпјҡIPпјҢTCPпјҢDNSпјҢSSH

жӮЁеҗҢж ·еҸҜд»ҘеңЁеҰӮдёӢжүҖзӨәдҪҚзҪ®жүҫеҲ°жүҖж”ҜжҢҒзҡ„еҚҸи®®пјҡ

Wiresharkзҡ„зҪ‘з«ҷжҸҗдҫӣдәҶеҜ№еҗ„з§Қ

еҚҸи®®д»ҘеҸҠе®ғ们еӯҗзұ»зҡ„иҜҙжҳҺгҖӮ

String1, String2

String1, String2 (еҸҜйҖүйЎ№):

еҚҸи®®зҡ„еӯҗзұ»гҖӮ

зӮ№еҮ»зӣёе…ізҲ¶зұ»ж—Ғзҡ„"+"еҸ·пјҢ然еҗҺйҖүжӢ©е…¶еӯҗзұ»гҖӮ

Comparison operators пјҲжҜ”иҫғиҝҗз®—з¬Ұпјү

Comparison operators пјҲжҜ”иҫғиҝҗз®—з¬Ұпјү:

еҸҜд»ҘдҪҝз”Ё6з§ҚжҜ”иҫғиҝҗз®—з¬Ұпјҡ

| иӢұж–ҮеҶҷжі•пјҡ |

CиҜӯиЁҖеҶҷжі•пјҡ |

еҗ«д№үпјҡ |

| eq |

== |

зӯүдәҺ |

| ne |

!= |

дёҚзӯүдәҺ |

| gt |

> |

еӨ§дәҺ |

| lt |

< |

е°ҸдәҺ |

| ge |

>= |

еӨ§дәҺзӯүдәҺ |

| le |

<= |

е°ҸдәҺзӯүдәҺ |

Logical expressionsпјҲйҖ»иҫ‘иҝҗз®—з¬Ұпјү

Logical expressionsпјҲйҖ»иҫ‘иҝҗз®—з¬Ұпјү:

| иӢұж–ҮеҶҷжі•пјҡ |

CиҜӯиЁҖеҶҷжі•пјҡ |

еҗ«д№үпјҡ |

| and |

&& |

йҖ»иҫ‘дёҺ |

| or |

|| |

йҖ»иҫ‘жҲ– |

| xor |

^^ |

йҖ»иҫ‘ејӮжҲ– |

| not |

! |

йҖ»иҫ‘йқһ |

иў«зЁӢеәҸе‘ҳ们зҶҹзҹҘзҡ„йҖ»иҫ‘ејӮжҲ–жҳҜдёҖз§ҚжҺ’йҷӨжҖ§зҡ„жҲ–гҖӮеҪ“е…¶иў«з”ЁеңЁиҝҮж»ӨеҷЁзҡ„дёӨдёӘжқЎд»¶д№Ӣй—ҙж—¶пјҢеҸӘжңүеҪ“дё”д»…еҪ“е…¶дёӯзҡ„дёҖдёӘжқЎд»¶ж»Ўи¶іж—¶пјҢиҝҷж ·зҡ„з»“жһңжүҚдјҡиў«жҳҫзӨәеңЁеұҸ幕дёҠгҖӮ

и®©жҲ‘们дёҫдёӘдҫӢеӯҗпјҡ

"tcp.dstport 80 xor tcp.dstport 1025"

еҸӘжңүеҪ“зӣ®зҡ„TCPз«ҜеҸЈдёә80жҲ–иҖ…жқҘжәҗдәҺз«ҜеҸЈ1025пјҲдҪҶеҸҲдёҚиғҪеҗҢж—¶ж»Ўи¶іиҝҷдёӨзӮ№пјүж—¶пјҢиҝҷж ·зҡ„е°ҒеҢ…жүҚдјҡиў«жҳҫзӨәгҖӮ

дҫӢеӯҗпјҡ

| snmp || dns || icmp |

жҳҫзӨәSNMPжҲ–DNSжҲ–ICMPе°ҒеҢ…гҖӮ |

жҳҫзӨәжқҘжәҗжҲ–зӣ®зҡ„IPең°еқҖдёә10.1.1.1зҡ„е°ҒеҢ…гҖӮ

| ip.src != 10.1.2.3 or ip.dst != 10.4.5.6 |

жҳҫзӨәжқҘжәҗдёҚдёә10.1.2.3жҲ–иҖ…зӣ®зҡ„дёҚдёә10.4.5.6зҡ„е°ҒеҢ…гҖӮ

жҚўеҸҘиҜқиҜҙпјҢжҳҫзӨәзҡ„е°ҒеҢ…е°Ҷдјҡдёәпјҡ

жқҘжәҗIPпјҡйҷӨдәҶ10.1.2.3д»ҘеӨ–д»»ж„Ҹпјӣзӣ®зҡ„IPпјҡд»»ж„Ҹ

д»ҘеҸҠ

жқҘжәҗIPпјҡд»»ж„Ҹпјӣзӣ®зҡ„IPпјҡйҷӨдәҶ10.4.5.6д»ҘеӨ–д»»ж„Ҹ

| ip.src != 10.1.2.3 and ip.dst != 10.4.5.6 |

жҳҫзӨәжқҘжәҗдёҚдёә10.1.2.3并且зӣ®зҡ„IPдёҚдёә10.4.5.6зҡ„е°ҒеҢ…гҖӮ

жҚўеҸҘиҜқиҜҙпјҢжҳҫзӨәзҡ„е°ҒеҢ…е°Ҷдјҡдёәпјҡ

жқҘжәҗIPпјҡйҷӨдәҶ10.1.2.3д»ҘеӨ–д»»ж„ҸпјӣеҗҢж—¶йЎ»ж»Ўи¶іпјҢзӣ®зҡ„IPпјҡйҷӨдәҶ10.4.5.6д»ҘеӨ–д»»ж„Ҹ

| tcp.port == 25 |

жҳҫзӨәжқҘжәҗжҲ–зӣ®зҡ„TCPз«ҜеҸЈеҸ·дёә25зҡ„е°ҒеҢ…гҖӮ |

| tcp.dstport == 25 |

жҳҫзӨәзӣ®зҡ„TCPз«ҜеҸЈеҸ·дёә25зҡ„е°ҒеҢ…гҖӮ |

| tcp.flags |

жҳҫзӨәеҢ…еҗ«TCPж Үеҝ—зҡ„е°ҒеҢ…гҖӮ |

| tcp.flags.syn == 0x02 |

жҳҫзӨәеҢ…еҗ«TCP SYNж Үеҝ—зҡ„е°ҒеҢ…гҖӮ |

еҰӮжһңиҝҮж»ӨеҷЁзҡ„иҜӯжі•жҳҜжӯЈзЎ®зҡ„пјҢиЎЁиҫҫејҸзҡ„иғҢжҷҜе‘Ҳз»ҝиүІгҖӮеҰӮжһңе‘ҲзәўиүІпјҢиҜҙжҳҺиЎЁиҫҫејҸжңүиҜҜгҖӮ

|

иЎЁиҫҫејҸжӯЈзЎ® |

|

иЎЁиҫҫејҸй”ҷиҜҜ |

жӮЁеҸҜд»ҘеңЁ

Wiresharkе®ҳж–№зҪ‘з«ҷжҲ–

Wiki Wireshark websiteдёҠжүҫеҲ°е…ідәҺжҳҫзӨәиҝҮж»ӨеҷЁзҡ„иЎҘе……дҝЎжҒҜгҖӮ

еҲҶдә«еҲ°пјҡ

ProtocolпјҲеҚҸи®®пјү:

ProtocolпјҲеҚҸи®®пјү:

зӣёе…іжҺЁиҚҗ

Wireshark иҝҮж»ӨеҷЁиҜҙжҳҺж–ҮжЎЈдёӯж–ҮзүҲ Wireshark иҝҮж»ӨеҷЁжҳҜ Wireshark е’Ң TShark дёӯзҡ„дёҖдёӘејәеӨ§еҠҹиғҪпјҢиғҪеӨҹеё®еҠ©з”ЁжҲ·д»Һж•°жҚ®еҢ…и·ҹиёӘдёӯеҺ»йҷӨе№Іжү°пјҢеҸӘжҳҫзӨәж„ҹе…ҙи¶Јзҡ„ж•°жҚ®еҢ…гҖӮиҝҮж»ӨеҷЁеҸҜд»ҘжҜ”иҫғеҚҸи®®дёӯзҡ„еӯ—ж®өдёҺзү№е®ҡеҖјд№Ӣй—ҙзҡ„е·®ејӮпјҢжҜ”иҫғ...

### WiresharkжҚ•иҺ·иҝҮж»ӨеҷЁдёҺжҳҫзӨәиҝҮж»ӨеҷЁиҜҰи§Ј #### жҚ•иҺ·иҝҮж»ӨеҷЁдёҺжҳҫзӨәиҝҮж»ӨеҷЁжҰӮиҝ° еңЁдҪҝз”ЁWiresharkиҝӣиЎҢзҪ‘з»ңеҲҶжһҗж—¶пјҢеҰӮдҪ•жңүж•Ҳең°зӯӣйҖүеҮәе…іжіЁзҡ„ж•°жҚ®еҢ…иҮіе…ійҮҚиҰҒгҖӮз”ұдәҺWiresharkиғҪеӨҹжҚ•иҺ·еӨ§йҮҸзҡ„зҪ‘з»ңж•°жҚ®пјҢеҰӮжһңжІЎжңүеҗҲйҖӮзҡ„иҝҮж»Ө...

д»ҘдёӢжҳҜдёҖдәӣе…ідәҺWiresharkиҝҮж»ӨиҜӯжі•зҡ„е…ій”®зҹҘиҜҶзӮ№пјҡ 1. **иҝҮж»ӨIP**пјҡ - `ip.src eq 192.168.1.107` жҲ– `ip.dst eq 192.168.1.107`пјҡиҝҷдёӨдёӘиЎЁиҫҫејҸеҲҶеҲ«з”ЁжқҘиҝҮж»ӨжқҘжәҗIPе’Ңзӣ®ж ҮIPдёәжҢҮе®ҡIPең°еқҖзҡ„ж•°жҚ®еҢ…гҖӮ`ip.addr eq 192....

2. **иҝҮж»ӨеҷЁ**пјҡWiresharkжҸҗдҫӣдәҶдё°еҜҢзҡ„иҝҮж»ӨеҷЁеҠҹиғҪпјҢеё®еҠ©з”ЁжҲ·еҝ«йҖҹе®ҡдҪҚе’ҢеҲҶжһҗж„ҹе…ҙи¶Јзҡ„жөҒйҮҸгҖӮиҝҮж»ӨеҷЁеҲҶдёәеӨҡдёӘеұӮзә§пјҢеҢ…жӢ¬д»ҘеӨӘзҪ‘гҖҒIPгҖҒдј иҫ“еұӮе’Ңеә”з”ЁеұӮиҝҮж»ӨгҖӮ - **д»ҘеӨӘзҪ‘иҝҮж»ӨеҷЁ**пјҡеҰӮ`eth.addr`з”ЁдәҺеҢ№й…ҚMACең°еқҖпјҢ`eth....

дёәдәҶдҪҝзҪ‘з»ңз®ЎзҗҶе‘ҳе’ҢжҠҖжңҜдәәе‘ҳиғҪжңүж•Ҳең°дҪҝз”ЁWiresharkиҝӣиЎҢй—®йўҳиҜҠж–ӯгҖҒж•°жҚ®ж”¶йӣҶе’Ңе®үе…ЁжҖ§еҲҶжһҗпјҢWiresharkжҸҗдҫӣдәҶејәеӨ§зҡ„иҝҮж»ӨеҷЁеҠҹиғҪпјҢеҲҶдёәжҚ•жҚүиҝҮж»ӨеҷЁе’ҢжҳҫзӨәиҝҮж»ӨеҷЁгҖӮ жҚ•жҚүиҝҮж»ӨеҷЁдё»иҰҒеңЁејҖе§ӢжҚ•иҺ·ж•°жҚ®еҢ…д№ӢеүҚи®ҫзҪ®пјҢз”ЁдәҺе®ҡд№үе“Әдәӣ...

WiresharkиҝҮж»ӨеҷЁзҡ„иҜӯжі•еҹәдәҺдёҖз§ҚеҗҚдёә"wireshark display filter language"зҡ„иҜӯиЁҖпјҢиҝҷжҳҜдёҖз§Қз»“жһ„еҢ–зҡ„ж–Үжң¬иҜӯиЁҖпјҢз”ЁдәҺжҸҸиҝ°ж•°жҚ®еҢ…зҡ„зү№еҫҒгҖӮдҫӢеҰӮпјҢ`http`з”ЁдәҺиҝҮж»ӨHTTPеҚҸи®®зҡ„ж•°жҚ®еҢ…пјҢ`port 80`з”ЁдәҺиҝҮж»Өзӣ®ж ҮжҲ–жәҗз«ҜеҸЈдёә80зҡ„...

3гҖҒWiresharkиҝҮж»ӨеҷЁдҪҝз”ЁгҖӮиҝҮж»ӨеҷЁеҢ…еҗ«дёӨз§Қзұ»еһӢпјҢдёҖз§ҚжҳҜжҠ“еҢ…иҝҮж»ӨеҷЁпјҢе°ұжҳҜжҠ“еҸ–еүҚи®ҫзҪ®иҝҮж»Ө规еҲҷгҖӮеҸҰеӨ–дёҖз§ҚжҳҜжҳҫзӨәиҝҮж»ӨеҷЁпјҢе°ұжҳҜеңЁж•°жҚ®еҢ…еҲҶжһҗж—¶иҝӣиЎҢиҝҮж»Өж•°жҚ®дҪҝз”ЁгҖӮйҖҡиҝҮиҝҮж»ӨеҷЁеҸҜд»ҘзӯӣйҖүеҮәжғіиҰҒеҲҶжһҗзҡ„еҶ…е®№гҖӮеҢ…жӢ¬жҢүз…§еҚҸи®®иҝҮж»ӨгҖҒ...

еңЁWiresharkдёӯпјҢжҚ•иҺ·иҝҮж»ӨеҷЁжҳҜиҮіе…ійҮҚиҰҒзҡ„еҠҹиғҪпјҢе®ғе…Ғи®ёз”ЁжҲ·еңЁж•°жҚ®еҢ…жҚ•иҺ·иҝҮзЁӢдёӯиҝҮж»ӨдёҚеҝ…иҰҒзҡ„жөҒйҮҸпјҢд»ҺиҖҢжҸҗй«ҳеҲҶжһҗж•ҲзҺҮгҖӮд»ҘдёӢжҳҜе…ідәҺжҚ•иҺ·иҝҮж»ӨеҷЁзҡ„иҜҰз»Ҷи§ЈйҮҠпјҡ 1. **BPF (Berkeley Packet Filter) иҜӯжі•**пјҡ BPFжҳҜз”ЁдәҺ...

WiresharkжҳҜдёҖж¬ҫејәеӨ§зҡ„зҪ‘з»ңе°ҒеҢ…еҲҶжһҗиҪҜ件пјҢеёёиў«зҪ‘з»ңз®ЎзҗҶе‘ҳз”ЁдәҺзҪ‘з»ңж•…йҡңжҺ’жҹҘгҖҒжҖ§иғҪеҲҶжһҗд»ҘеҸҠе®үе…Ёе®Ўи®ЎгҖӮ...еңЁдҪҝз”Ёж—¶пјҢжіЁж„ҸжЈҖжҹҘиҝҮж»ӨиЎЁиҫҫејҸзҡ„иҜӯжі•пјҢзЎ®дҝқиҝҮж»ӨеҷЁиҫ“е…ҘжЎҶжҳҫзӨәз»ҝиүІиЎЁзӨәиҝҮж»Ө规еҲҷжңүж•ҲгҖӮеҰӮжһңиҫ“е…Ҙй”ҷиҜҜпјҢжЎҶдјҡеҸҳдёәзәўиүІгҖӮ

WiresharkиҝҮж»ӨеҷЁеҲҶдёәжҳҫзӨәиҝҮж»ӨеҷЁе’ҢжҚ•иҺ·иҝҮж»ӨеҷЁдёӨз§ҚгҖӮжҳҫзӨәиҝҮж»ӨеҷЁз”ЁдәҺеңЁжҠ“еҸ–зҡ„ж•°жҚ®еҢ…еҲ—иЎЁдёӯзӯӣйҖүеҮәдҪ йңҖиҰҒжҹҘзңӢзҡ„зү№е®ҡж•°жҚ®еҢ…пјҢиҖҢжҚ•иҺ·иҝҮж»ӨеҷЁеҲҷеңЁж•°жҚ®еҢ…жҚ•иҺ·йҳ¶ж®өе°ұиҝҮж»ӨжҺүдёҚеҝ…иҰҒзҡ„ж•°жҚ®пјҢеҮҸе°‘ж•°жҚ®йҮҸпјҢжҸҗй«ҳеҲҶжһҗж•ҲзҺҮгҖӮWireshark...

#### дә”гҖҒWiresharkиҝҮж»ӨеҷЁдҪҝз”ЁжҠҖе·§ дёәдәҶжӣҙй«ҳж•Ҳең°еҲҶжһҗж•°жҚ®еҢ…пјҢеҸҜд»ҘеҲ©з”ЁWiresharkжҸҗдҫӣзҡ„иҝҮж»ӨеҷЁеҠҹиғҪжқҘзӯӣйҖүзү№е®ҡзҡ„ж•°жҚ®еҢ…зұ»еһӢжҲ–дҝЎжҒҜгҖӮдҫӢеҰӮпјҡ - `ip.addr == 192.168.1.100`пјҡжҳҫзӨәжүҖжңүж¶үеҸҠIPең°еқҖдёә`192.168.1.100`зҡ„...

### WiresharkиҝҮж»Ө规еҲҷиҜҰи§Ј #### дёҖгҖҒжҰӮиҝ° WiresharkжҳҜдёҖж¬ҫејәеӨ§зҡ„зҪ‘з»ңе°ҒеҢ…еҲҶжһҗиҪҜ件пјҢе®ғиғҪеӨҹжҚ•жҚүзҪ‘з»ңдёӯзҡ„ж•°жҚ®еҢ…пјҢ并йҖҡиҝҮеӨҡз§ҚиҝҮж»Ө规еҲҷеё®еҠ©з”ЁжҲ·иҝӣиЎҢж•°жҚ®еҲҶжһҗгҖӮжң¬зҜҮж–Үз« дё»иҰҒд»Ӣз»ҚеҰӮдҪ•еҲ©з”ЁWiresharkи®ҫзҪ®иҝҮж»Ө规еҲҷпјҢзү№еҲ«жҳҜ...

6. иҝҮж»ӨжҠҘж–ҮпјҡеҸҜд»ҘдҪҝз”Ё Wireshark иҝҮж»ӨеҷЁеҜ№жҠҘж–ҮиҝӣиЎҢзӯӣйҖүгҖӮжңҖеҹәжң¬зҡ„ж–№ејҸе°ұжҳҜеңЁзӘ—еҸЈйЎ¶з«ҜиҝҮж»Өж Ҹиҫ“е…Ҙ并зӮ№еҮ» ApplyгҖӮ 7. жҠҘж–ҮжЈҖжҹҘпјҡйҖүдёӯдёҖдёӘжҠҘж–Үд№ӢеҗҺпјҢеҸҜд»Ҙж·ұе…ҘжҢ–жҺҳе®ғзҡ„еҶ…е®№гҖӮд№ҹеҸҜд»ҘеңЁиҝҷйҮҢеҲӣе»әиҝҮж»ӨжқЎд»¶гҖӮ 8. еә”з”Ё ...

ж Үйўҳдёӯзҡ„"wireshark_filter_process_name.7z"жҡ—зӨәдәҶиҝҷдёӘеҺӢзј©еҢ…еҸҜиғҪеҢ…еҗ«дәҶдёҖдёӘй’ҲеҜ№Wiresharkзҡ„иҮӘе®ҡд№үиҝҮж»ӨеҷЁпјҢдё“жіЁдәҺеӨ„зҗҶдёҺиҝӣзЁӢеҗҚз§°зӣёе…ізҡ„зҪ‘з»ңж•°жҚ®гҖӮжҸҸиҝ°дёӯзҡ„вҖңз®Җжҳ“иҝӣзЁӢиҝҮж»ӨеҷЁвҖқж„Ҹе‘ізқҖиҝҷдёӘиҝҮж»ӨеҷЁз®ҖеҢ–дәҶжҹҘзңӢдёҺзү№е®ҡиҝӣзЁӢ...

Wiresharkеӣҫи§Јж•ҷзЁӢпјҲз®Җд»ӢгҖҒжҠ“еҢ…гҖҒиҝҮж»ӨеҷЁ WiresharkжҳҜдё–з•ҢдёҠжңҖжөҒиЎҢзҡ„зҪ‘з»ңеҲҶжһҗе·Ҙе…·гҖӮиҝҷдёӘејәеӨ§зҡ„е·Ҙе…·еҸҜд»ҘжҚ•жҚүзҪ‘з»ңдёӯзҡ„ж•°жҚ®пјҢ并дёәз”ЁжҲ·жҸҗдҫӣе…ідәҺзҪ‘з»ңе’ҢдёҠеұӮеҚҸи®®зҡ„еҗ„з§ҚдҝЎжҒҜгҖӮдёҺеҫҲеӨҡе…¶д»–зҪ‘з»ңе·Ҙе…·дёҖж ·пјҢWiresharkд№ҹдҪҝз”Ёpcap ...

еңЁгҖҠWireshark ж•°жҚ®еҢ…еҲҶжһҗе®һжҲҳпјҲ第 3 зүҲпјүгҖӢдёӯпјҢ第 13.7 иҠӮдё“жіЁдәҺж— зәҝдё“з”ЁиҝҮж»ӨеҷЁзҡ„дҪҝз”ЁпјҢиҝҷеҜ№дәҺзҗҶи§Је’ҢеӨ„зҗҶж— зәҝзҪ‘з»ңдёӯзҡ„еӨҚжқӮжөҒйҮҸиҮіе…ійҮҚиҰҒгҖӮ ж— зәҝзҪ‘з»ңдёҺжңүзәҝзҪ‘з»ңзҡ„дё»иҰҒеҢәеҲ«еңЁдәҺе…¶е…ұдә«д»ӢиҙЁзҡ„зү№жҖ§гҖӮеңЁжңүзәҝзҪ‘з»ңдёӯпјҢжҜҸдёӘ...

# дҪҝз”ЁWiresharkиҝҮж»ӨеҷЁжҚ•иҺ·еҢ…еҗ«зү№е®ҡеӯ—з¬ҰдёІзҡ„ж•°жҚ®еҢ… capture = pyshark.LiveCapture(interface='eth0', display_filter='http contains "username"') ``` - иҜҘзӨәдҫӢе°ҶжҚ•иҺ·жүҖжңүеҢ…еҗ«еӯ—з¬ҰдёІвҖңusernameвҖқзҡ„HTTPж•°жҚ®еҢ…...

дҪҝз”ЁwiresharkиҝҮж»ӨеҷЁпјҢиҝҮж»ӨеҲҶжһҗ并еҝ«йҖҹжүҫеҮәз”ЁжҲ·иҙҰеҸ·е’ҢеҜҶз ҒгҖӮ

Wiresharkзҡ„жҚ•жҚүиҝҮж»ӨеҷЁе’ҢжҳҫзӨәиҝҮж»ӨеҷЁ.doc