- 浏览: 56272 次

- 性别:

- 来自: 北京

-

最新评论

-

hastune:

收(和谐)藏了。以后当做知识结构吧基本都知道。都没有深入。哈哈 ...

java知识片段 -

geek87:

太有用了

java rss -

geek87:

谢谢LZ太用了。。我用 rsslib4j 其它的兼容太差了。解 ...

java rss -

zwq4166506:

楼主白痴,想用hibernate就用jboss啦

各容器实现持 ...

恶心的glassfish -

darkjune:

没什么好骂的吧

恶心的glassfish

}

}

相关推荐

需要注意的是,防范SQL注入攻击不仅需要在技术层面采取措施,还需要在管理和教育层面有所作为。对于开发者来说,需要加强安全知识的学习和实践,提高安全意识;对于网站管理员来说,需要定期检查系统日志,及时发现...

为了防范SQL注入攻击,需要从多个方面进行考虑。首先,应改变数据库查询的方式,将动态查询改为参数化查询。参数化查询通过使用参数代替直接在查询中嵌入值,使得即使参数中包含非法SQL语句,数据库服务器也不会将其...

在探讨SQL注入漏洞的检测与防范方面,本文深入地分析了SQL注入的成因、检测方法以及有效的防范措施。首先,SQL注入是随着Web应用的普及而日益成为一个严重的安全问题。SQL注入漏洞之所以成为企业业务系统中的高危...

防范SQL注入的策略包括: 1. 使用参数化查询(预编译语句)或存储过程,避免直接拼接SQL字符串。 2. 对用户输入进行严格的过滤和验证,拒绝非法字符。 3. 限制数据库权限,确保应用程序只能访问必要的数据。 4. 使用...

通过启用php.ini配置文件中... 开启magic_quote_gpc=on之后,能实现addslshes()和stripslashes()这两个函数的功能。... 虽然如此,攻击者仍然有机会进行SQL注入攻击。。。。。。前提是,当参数为数字型的时候,且未经过Int

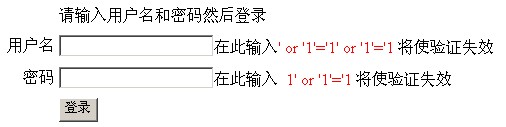

SQL注入攻击的基本原理是在数据库查询语句中嵌入恶意的SQL片段,这些恶意代码在数据库执行时会按照攻击者的意图进行操作。攻击者通常通过在网站的输入字段中输入特殊的SQL代码片段,利用应用程序对用户输入处理不当...

浅谈Web应用的网络安全.pdf 本文对Web应用的网络安全进行了详细的讨论,从Web技术的发展、管理到安全方面都进行了阐述。文章首先介绍了Web技术在商业活动上的使用和普及,然后提到了Web应用系统的漏洞问题,接着...

注入是一种常见的安全漏洞,其中SQL注入最为人所熟知。攻击者通过在应用程序的输入字段中插入恶意SQL代码来操纵数据库,以此来读取、修改或删除敏感信息。例如,在登录表单中,如果应用程序没有对用户的输入进行足够...

### Web的安全防御浅谈 随着互联网的飞速发展,Web应用已经成为企业和个人不可或缺的一部分,但同时也面临着各种安全威胁。为了确保Web应用的安全性,开发者必须从设计之初就将安全因素考虑进去。本文将从几个关键...

### 浅谈Web漏洞挖掘——特殊变量Fuzz1 #### 一、背景介绍与方法论 随着互联网技术的发展,Web应用程序已经成为黑客攻击的重点目标之一。Web应用的安全问题日益凸显,尤其是那些潜在的安全漏洞,如果不加以重视,...

其中提到的主要安全威胁包括SQL注入、XSS跨站脚本攻击、上传漏洞、弱口令和目录遍历等。由于这些漏洞的存在,黑客通常通过WEB应用作为突破口,获取WEBSHELL以进行进一步的攻击或权限提升。 0×01 ASP环境下运行命令...

网络安全威胁在云计算环境中尤为突出,如拒绝服务攻击、中间人攻击、网络嗅探、端口扫描、SQL注入和跨站脚本攻击等。这些攻击可能导致服务中断、数据泄露或系统瘫痪。此外,云计算还面临XML签名包装、浏览器安全、云...

同时,油气生产企业的网络技术体系架构需要针对攻击手段的变化,采取相应的技术手段,例如DDOS攻击防御、勒索病毒防御、木马防护、SQL注入防护、钓鱼邮件防护等。 最后,安全管理责任制的建设对于整个网络安全体系...

在Web安全领域,企业需关注应用程序层面的漏洞,如SQL注入、跨站脚本等。Rust作为一种系统级编程语言,以其内存安全特性,正在逐渐被应用于构建更安全的Web服务。使用Rust可以减少因内存错误导致的安全问题,提升...

1. **WEB应用防火墙(WAF)**:在服务器端部署,用于过滤HTTP/HTTPS流量,防止Web应用遭受SQL注入、跨站脚本等攻击。 2. **数据分析**:在安全领域中,数据分析可以用来识别异常行为,及时发现潜在的威胁或入侵,...

- **Web安全**:指的是通过一系列技术和策略来保护Web应用程序免受恶意攻击,如SQL注入、跨站脚本攻击等。 - **信息安全**:是指保护信息不被未经授权的访问、使用、泄露、破坏或修改,涵盖物理安全、逻辑安全和人员...

- **CI(CodeIgniter)框架中URL特殊字符处理与SQL注入隐患分析**:分析了URL中特殊字符可能导致的问题,以及如何防范SQL注入攻击。 了解并掌握这些Cookie管理技巧以及相关安全策略,将有助于提升CodeIgniter应用...