- وµڈ览: 79120 و¬،

-

و–‡ç« هˆ†ç±»

社هŒ؛版ه—

- وˆ‘çڑ„资讯 ( 0)

- وˆ‘çڑ„è®؛ه› ( 0)

- وˆ‘çڑ„é—®ç” ( 0)

هکو،£هˆ†ç±»

- 2019-09 ( 380)

- و›´ه¤ڑهکو،£...

وœ€و–°è¯„è®؛

SSL ن¸ژو•°ه—è¯پن¹¦ - 第ه››ç« - و•°ه—è¯پن¹¦

ç›®ه½•

第ن¸€ç« آ آ آ ن¸؛ن»€ن¹ˆç½‘络وک¯ن¸چه®‰ه…¨çڑ„ï¼ں

第ن؛Œç« آ آ آ ن؟،وپ¯ه®‰ه…¨çڑ„هں؛وœ¬و¦‚ه؟µآ

آ آ آ 第ن¸€èٹ‚ ه®‰ه…¨çڑ„ه®ڑن¹‰آ آ

آ آ آ 第ن؛Œèٹ‚ 认è¯پن¸ژوژˆوƒآ آ

第ن¸‰ç« آ آ آ هٹ ه¯†ن¸ژç®—و³•آ آ

آ آ آ 第ن¸€èٹ‚ و•£هˆ—(HASH)آ آ

آ آ آ 第ن؛Œèٹ‚ ه¯¹ç§°هٹ ه¯†ï¼ˆSYMMETRIC CRYPTOGRAPHY)آ آ

آ آ آ 第ن¸‰èٹ‚آ آ آ éه¯¹ç§°هٹ ه¯†ï¼ˆASYMMETRIC CRYPTOGRAPHY)آ آ

آ آ آ 第ه››èٹ‚ و•°ه—ç¾هگچ(DIGITAL SIGNATURE)آ آ

第ه››ç« آ آ آ و•°ه—è¯پن¹¦آ آ

آ آ آ 第ن¸€èٹ‚آ آ آ و•°ه—è¯پن¹¦çڑ„و„وˆگآ آ

آ آ آ 第ن؛Œèٹ‚ ه¦‚ن½•éھŒè¯پو•°ه—è¯پن¹¦ï¼ںآ آ آ

آ آ آ 第ن¸‰èٹ‚ و•°ه—è¯پن¹¦çڑ„ç؛§èپ”(CERTIFICATE CHAIN)آ آ آ

第ن؛”ç« آ آ آ SSLçڑ„هں؛وœ¬هژںçگ†آ آ آ

结وںè¯آ آ آ

آ

第ه››ç« آ آ آ و•°ه—è¯پن¹¦

ن¸ٹé¢è®²ن؛†è؟™ن¹ˆه¤ڑ都وک¯ه‰چوˆڈ,çژ°هœ¨è¯¥هˆ°ن¸»é¢کن؛†م€‚ه‰چé¢وڈگهˆ°çڑ„认è¯پ(Authentication)çڑ„و—¶ه€™è¯´ï¼Œçژ°ه®ç”ںو´»ن¸هڈ¯ن»¥ç”¨è؛«ن»½è¯په’Œوٹ¤ç…§و¥è¯پوکژè؛«ن»½ï¼Œ é‚£ن¹ˆهœ¨è™ڑو‹ںن¸–界里,و•°ه—è¯پن¹¦ه°±وک¯è؛«ن»½è¯پم€‚ه’Œçژ°ه®ç”ںو´»ن¸چهگŒçڑ„وک¯ï¼Œه¹¶ن¸چوک¯و¯ڈن¸ھن¸ٹ网çڑ„用وˆ·éƒ½وœ‰و•°ه—è¯پن¹¦çڑ„,ه¾€ه¾€هڈھوœ‰ه½“ن¸€ن¸ھن؛؛需è¦پè¯پوکژè‡ھه·±çڑ„è؛«ن»½çڑ„و—¶ه€™و‰چ需è¦پ用هˆ°و•°ه—è¯پن¹¦م€‚é‚£ن¹ˆن»€ن¹ˆو—¶ه€™éœ€è¦پè¯پوکژè‡ھه·±çڑ„è؛«ن»½ه‘¢ï¼ںو™®é€ڑ用وˆ·ن¸€èˆ¬وک¯ن¸چ需è¦پçڑ„,网站ه¹¶ن¸چه…³ه؟ƒوک¯è°پè®؟é—®ن؛†ç½‘站,çژ°هœ¨çڑ„网站هڈھه…³ه؟ƒوµپé‡ڈه•ٹ~هڈچè؟‡و¥ï¼Œç½‘ç«™ه°±éœ€è¦پè¯پوکژè‡ھه·±çڑ„è؛«ن»½ن؛†م€‚و¯”ه¦‚ن½ وƒ³è¦پوڈگن؛¤ن؟،用هچ،ن؟،وپ¯ç»™é¢„ه®ڑèˆھçڈçڑ„网站,那ن¹ˆن½ ه¦‚ن½•ç،®ه®ڑن½ و£هœ¨è®؟é—®çڑ„网站ه°±وک¯ن½ و‰€وƒ³è¦پè®؟é—®çڑ„é‚£ن¸ھه‘¢ï¼ںçژ°هœ¨ 钓鱼网站ه¾ˆه¤ڑçڑ„م€‚و¯”ه¦‚ن½ وƒ³è®؟é—®çڑ„وک¯â€œwww.ctrip.comâ€ï¼Œن½†ه…¶ه®ن½ è®؟é—®çڑ„وک¯â€œwww.otrip.comâ€ï¼Œو‰€ن»¥هœ¨وڈگن؛¤è‡ھه·±çڑ„ن؟،وپ¯ن¹‹ه‰چن½ 需è¦پéھŒè¯پن¸€ن¸‹ç½‘ç«™çڑ„è؛«ن»½ï¼Œè¦پو±‚网站ه‡؛ç¤؛و•°ه—è¯پن¹¦م€‚ن¸€èˆ¬و£ه¸¸çڑ„网站都ن¼ڑن¸»هٹ¨ه‡؛ç¤؛è‡ھه·±çڑ„و•°ه—è¯پن¹¦م€‚ç”±ن؛ژè¯پن¹¦هœ¨ç½‘é،µوµڈ览ن¸وœ€ن¸؛ه¸¸è§پ,و‰€ن»¥وˆ‘ن¸‹é¢ن¸¾çڑ„ن¾‹هگ都وک¯هں؛ن؛ژوµڈ览ه™¨çڑ„م€‚第ن¸€èٹ‚آ آ آ و•°ه—è¯پن¹¦çڑ„و„وˆگ

وˆ‘ن»¬çڑ„è؛«ن»½è¯پوک¯ç”±ه…¬ه®‰وœ؛ه…³é¢پهڈ‘çڑ„,ه¹¶هٹ وœ‰ه¾ˆه¤ڑéک²ن¼ھوٹ€وœ¯ï¼Œن¸چ能ن¼ھé€ ï¼ˆوˆ–者说ه¾ˆéڑ¾ï¼‰م€‚هگŒو ·çڑ„,و•°ه—è¯پن¹¦ن¹ںوœ‰ن¸“é—¨çڑ„هڈ‘è¯پوœ؛ه…³ï¼ˆCertificate Authority,简称CA,ه…¶ه®وک¯ن¸€ن؛›ه•†ن¸ڑه…¬هڈ¸ه•¦ï¼‰م€‚و¯”较ه¸¸è§پçڑ„هڈ‘è¯پوœ؛ه…³وک¯ VeriSignم€‚و•°ه—è¯پن¹¦çڑ„هڈ‘è¯پوœ؛ه…³ن¼ڑه¯¹è‡ھه·±هڈ‘و”¾çڑ„è¯پن¹¦هٹ ن¸ٹè‡ھه·±çڑ„و•°ه—ç¾هگچ,ن»¥ن؟è¯پè¯پن¹¦ن¸چ能被ن¼ھé€ م€‚é‚£و•°ه—è¯پن¹¦هˆ°ه؛•هŒ…هگ«ن؛†ن؛›ن»€ن¹ˆه‘¢ï¼ں

1.آ آ آ وŒپوœ‰è€…ه§“هگچ(Common Name)

2.آ آ آ هڈ‘è¯پوœ؛ه…³ï¼ˆIssuer)

3.آ آ آ وœ‰و•ˆو—¥وœں(Validity)

4.آ آ آ è¯پن¹¦وŒپوœ‰ن؛؛çڑ„ه…¬é’¥ï¼ˆSubject’s Public Key Info)

5.آ آ آ و‰©ه±•ن؟،وپ¯ (Extension)

6.آ آ آ 用هڈ‘è¯پوœ؛ه…³ه¯¹è¯¥è¯پن¹¦çڑ„و•°ه—ç¾هگچ(Certificate Signature)

هں؛وœ¬ن؟،وپ¯ه°±è؟™ن؛›ن؛†ï¼ˆè؟™ن؛›ن؟،وپ¯ن¼ڑهœ¨هگژé¢çڑ„ç« èٹ‚وœ‰و‰€è§£é‡ٹ),ن¸؛ن؛†و›´و¸…و™°çڑ„说وکژé—®é¢ک,و¥ه‡ ه¼ وˆھه›¾ï¼ڑ

ه›¾1ï¼ڑو•°ه—è¯پن¹¦çڑ„هں؛وœ¬ه†…ه®¹

ه›¾2ï¼ڑو•°ه—è¯پن¹¦çڑ„结و„

ه›¾3ï¼ڑو•°ه—è¯پن¹¦è¯¦ç»†ه†…ه®¹

è؟™ه‡ ه¼ وˆھه›¾éƒ½وک¯وˆ‘ن»ژFirefox里é¢و‹·è´ه‡؛و¥çڑ„,è؟™ه¼ è¯پن¹¦ه·²ç»ڈè؟‡وœںن؛†ï¼Œن¸چè؟‡ن¸چه½±ه“چçگ†è§£م€‚ن»ژه›¾2وˆ‘ن»¬هڈ¯ن»¥çœ‹هˆ°ï¼ŒCertificate(è¯پن¹¦ï¼‰ه’ŒSignature(ç¾هگچ)وک¯هˆ†ه¼€çڑ„,ن½†ه…¶ه®è؟™ن¸ھSignatureن¹ںوک¯è¯پن¹¦çڑ„ن¸€éƒ¨هˆ†م€‚هڈ¯ن»¥è؟™ن¹ˆçگ†è§£ï¼Œو•°ه—è¯پن¹¦هŒ…هگ«è¯پن¹¦ن¸»ن½“ه’Œو•°ه—ç¾هگچم€‚è¯پن¹¦ن¸çڑ„ç¾هگچوک¯ه¯¹è¯پن¹¦ن¸»ن½“çڑ„ç¾هگچم€‚

第ن؛Œèٹ‚ ه¦‚ن½•éھŒè¯پو•°ه—è¯پن¹¦ï¼ں

ه¥½ن؛†ï¼Œçژ°هœ¨وˆ‘ن»¬وœ‰ن؛†è™ڑو‹ںن¸–ç•Œçڑ„è؛«ن»½è¯پن؛†ï¼Œé‚£ه¦‚ن½•ن½؟用ه‘¢ï¼ںه’Œçژ°ه®ç”ںو´»ن¸و£€وں¥è؛«ن»½è¯پن¸€و ·ï¼ŒهŒ…هگ«ن¸‰ن¸ھو¥éھ¤ï¼ڑ

1.آ آ آ و£€وں¥è؛«ن»½è¯پéک²ن¼ھو ‡è®°

و•°ه—è¯پن¹¦çڑ„éک²ن¼ھو ‡è®°ه°±وک¯هڈ‘è¯پوœ؛ه…³çڑ„ç§پé’¥هٹ ه¯†çڑ„é‚£و®µه†…ه®¹م€‚ه¦‚ن½•éھŒè¯پï¼ں首ه…ˆوˆ‘ن»¬وک¯é»ک认و‹¥وœ‰هڈ‘è¯پوœ؛ه…³çڑ„ه…¬é’¥çڑ„م€‚ه¦‚وœوک¯وµڈ览ه™¨çڑ„è¯ï¼Œه¸¸è§پçڑ„هڈ‘è¯پوœ؛ه…³çڑ„ه…¬é’¥وک¯ه†…ç½®çڑ„م€‚ه¦‚ن¸‹ه›¾و‰€ç¤؛ï¼ڑ

ه›¾4ï¼ڑFirefoxه†…ç½®çڑ„هڈ‘è¯پوœ؛ه…³çڑ„و•°ه—è¯پن¹¦

虽然Firefoxه†…ç½®çڑ„وک¯و•°ه—è¯پن¹¦ï¼Œن½†وک¯وœ‰و•°ه—è¯پن¹¦ه°±وœ‰ه…¬é’¥ï¼Œو‰€ن»¥وک¯ن¸€و ·çڑ„م€‚ه½“وµڈ览ه™¨و‹؟هˆ°ن¸€ن¸ھو•°ه—è¯پن¹¦ï¼Œه…ˆçœ‹هڈ‘è¯پوœ؛ه…³ï¼Œç„¶هگژو‰¾هˆ°ç›¸ه؛”çڑ„هڈ‘è¯پوœ؛ه…³çڑ„è¯پن¹¦ï¼Œèژ·ه¾—هڈ‘è¯پوœ؛ه…³çڑ„ه…¬é’¥ï¼Œç”¨و¤ه…¬é’¥è§£ه¯†è¢«هٹ ه¯†çڑ„MD5,è؟™و ·ه°±èژ·ه¾—ن؛†و¤è¯پن¹¦çڑ„MD5ه€¼ï¼Œوˆ‘ن»¬ç§°ه®ƒن¸؛Hash1م€‚然هگژوµڈ览ه™¨ç”¨MD5ç®—و³•ه¯¹و¤è¯پن¹¦é‡چو–°è®،ç®—ن¸€éپچMD5,èژ·ه¾—Hash2م€‚然هگژو¯”较Hash1ه’ŒHash2وک¯هگ¦ç›¸ç‰م€‚ه¦‚وœç›¸ç‰ه°±è¯پوکژè؟™ه¼ è¯پن¹¦وک¯ç”±هڈ‘è¯پوœ؛ه…³é¢پهڈ‘çڑ„,ه¹¶ن¸”و²،وœ‰è¢«ç¯،و”¹è؟‡م€‚ه›è؟‡ه¤´هژ»çœ‹çœ‹ن¸ٹé¢è®²Hashه’ŒMD5çڑ„部هˆ†ï¼Œن½ ه؛”该能وƒ³وکژ白ن¸؛ن»€ن¹ˆçڑ„م€‚

2.آ آ آ و ¸ه¯¹ç›¸è²Œ

هœ¨çژ°ه®ç”ںو´»ن¸ï¼Œن½ çڑ„è؛«ن»½è¯پهڈھوœ‰ن¸€ه¼ ,ن½ ه؛”该ه¥½ه¥½ن؟ç®،ن¸چ被هˆ«ن؛؛و‹؟هˆ°م€‚ن½†éڑ¾ه…چé’±هŒ…ن¸¢ن؛†ï¼Œè؛«ن»½è¯پè·ںç€éپو®ƒم€‚و‰€ن»¥وˆ‘ن»¬هœ¨éھŒè¯په®Œè؛«ن»½è¯پçڑ„çœںهپ‡ن¹‹هگژوˆ‘ن»¬è¦پéھŒè¯پوŒپè¯پçڑ„ن؛؛,ه’Œè؛«ن»½è¯پن¸ٹو‰€ه£°وکژçڑ„é‚£ن¸ھن؛؛وک¯ن¸چوک¯هگŒن¸€ن¸ھ,وˆ‘ن»¬ه¾€ه¾€é€ڑè؟‡و¯”较相貌و¥è¾¨هˆ«م€‚é‚£هœ¨è™ڑو‹ںن¸–ç•Œهڈˆوک¯و€ژو ·çڑ„ه‘¢ï¼ںن½ ه؛”该ه·²ç»ڈهڈ‘çژ°ï¼Œن»»ن½•ن؛؛都هڈ¯ن»¥و‹¥وœ‰ن½ çڑ„è¯پن¹¦ه°±هƒڈوˆ‘ن»¬è£…çڑ„Firefoxه°±وœ‰ه¾ˆه¤ڑهڈ‘è¯پوœ؛ه…³çڑ„è¯پن¹¦م€‚و‰€ن»¥و ¸ه¯¹وŒپوœ‰è¯پن¹¦ن؛؛çڑ„è؛«ن»½ه°±ه¾ˆé‡چè¦پن؛†م€‚è؟™ه°±è¦پن¾èµ–è¯پن¹¦é‡Œé¢هŒ…هگ«çڑ„ه…¬é’¥ن؛†م€‚و¤ه…¬é’¥وک¯è؟™ه¼ è¯پن¹¦و‰€وœ‰è€…çڑ„ه…¬é’¥ï¼ˆو³¨و„ڈ,وˆ‘è؟™é‡ŒوŒ‡çڑ„وک¯و‰€وœ‰è€…,而ن¸چوک¯وŒپوœ‰è€…ï¼پ),وˆ‘ن»¬ç”¨و¤ه…¬é’¥هٹ ه¯†ن¸€و®µن؟،وپ¯هڈ‘é€پç»™è¯پن¹¦çڑ„وŒپوœ‰è€…,ه¦‚وœوŒپوœ‰è€…能هڈ‘é€په›ï¼ˆهڈ¯ن»¥وک¯è¢«ç§پé’¥هٹ ه¯†ï¼Œن¹ںهڈ¯ن»¥وک¯وکژو–‡ï¼Œو²،وœ‰ه…³ç³»ï¼‰è¢«هٹ ه¯†çڑ„è؟™و®µن؟،وپ¯çڑ„è¯ه°±è¯پوکژ该وŒپوœ‰è€…و‹¥وœ‰è¯¥è¯پن¹¦ه¯¹ه؛”çڑ„ç§پ钥,ن¹ںه°±وک¯è¯´ï¼Œè¯¥وŒپوœ‰è€…ه°±وک¯è¯¥è¯پن¹¦çڑ„و‰€وœ‰è€…م€‚

3.آ آ آ و ¸ه¯¹ه§“هگچ

وœ€هگژن¸€و¥ï¼Œن¹ںوک¯وœ€é‡چè¦پçڑ„ن¸€و¥م€‚看و¸…و¥ڑن؛†ï¼Œç«™هœ¨ن½ é¢ه‰چçڑ„ن؛؛çڑ„هگچه—ه’Œç™»è®°هœ¨ه†Œçڑ„هگچه—ن¸€و ·م€‚ن¸¾ن¸ھن¾‹هگ,وˆ‘و‹؟ç€وٹ¤ç…§هژ»وœ؛هœ؛ç™»وœ؛,وٹ¤ç…§ه’Œن؛؛都و²،وœ‰é—®é¢ک,问é¢کوک¯وˆ‘و ¹وœ¬و²،وœ‰ن¹°وœ؛票م€‚ه¦‚وœوœ؛هœ؛ه·¥ن½œن؛؛ه‘کهڈھو ¸ه¯¹ن؛†ه‰چé¢ن¸¤و¥çڑ„è¯ï¼Œوˆ‘ه°±هڈ¯ن»¥ç™»وœ؛ن؛†ï¼Œه²‚ن¸چوک¯ه¾ˆèچ’è°¬ï¼ںهگŒو ·çڑ„,هœ¨è™ڑو‹ںن¸–界,و¯”ه¦‚é‚£ن¸ھ“ctripâ€çڑ„ن¾‹هگ,ن½ و‹؟هˆ°ن؛†ن¸€ن¸ھè¯پن¹¦ï¼Œه¹¶ن¸”éھŒè¯پو²،وœ‰é—®é¢ک,ن½†وک¯è¯پن¹¦ن¸ٹçڑ„Common Nameوکژوکژه†™çڑ„وک¯â€œotripâ€ï¼Œن½ è؟ک继ç»هگ—ï¼ں

ه¦‚وœè؟™ن¸‰ن¸ھو¥éھ¤éƒ½و²،وœ‰é—®é¢ک,ن½ ه°±هڈ¯ن»¥ç،®ن؟،و£هœ¨ه’Œن½ é€ڑن؟،çڑ„ه¯¹و–¹وک¯هڈ¯ن»¥ن؟،ن»»çڑ„,وک¯ن½ وƒ³è¦پèپ”ç³»çڑ„é‚£ن¸ھن؛؛م€‚

第ن¸‰èٹ‚ و•°ه—è¯پن¹¦çڑ„ç؛§èپ”(Certificate Chain)

و ¹وچ®ن¸ٹè؟°è®¨è®؛,وˆ‘ن»¬هڈ¯ن»¥çں¥éپ“,و‰€وœ‰و•°ه—è¯پن¹¦éƒ½وک¯هں؛ن؛ژهڈ¦ه¤–ن¸€ه¼ é»ک认ن¸؛هڈ¯ن؟،ن»»ï¼ˆوµڈ览ه™¨ه†…置)çڑ„و•°ه—è¯پن¹¦çڑ„م€‚ن¹ںه°±وک¯è¯´ï¼Œوˆ‘ن»¬ه؟…é،»ç”¨ن¸€ه¼ ه·²çں¥هگˆو³•çڑ„و•°ه—è¯پن¹¦هژ»éھŒè¯پهڈ¦ه¤–ن¸€ه¼ وœھçں¥çڑ„و•°ه—è¯پن¹¦م€‚第ن؛Œèٹ‚وڈگهˆ°çڑ„هڈ‘è¯پوœ؛ه…³çڑ„و•°ه—è¯پن¹¦ه°±وک¯é»ک认ن¸؛هڈ¯ن؟،ن»»çڑ„م€‚ن؛‹ه®ن¸ٹ,هڈ‘è¯پوœ؛ه…³çڑ„è¯پن¹¦وک¯è‡ھه·±ç¾هڈ‘ç»™è‡ھه·±çڑ„,éھŒè¯پو²،وœ‰و„ڈن¹‰م€‚ه› ن¸؛è؟™ن؛›è¯پن¹¦وک¯ن؛؛ه·¥é…چç½®هœ¨وˆ‘ن»¬ç”µè„‘ن¸ٹçڑ„,و‰€ن»¥é»ک认ن¸؛ه®‰ه…¨çڑ„م€‚è؟™ن؛›è¯پن¹¦ç§°ن¸؛“و ¹è¯پن¹¦â€م€‚

ç”±ن؛ژ申请è¯پن¹¦çڑ„ن؛؛و•°ن¼—ه¤ڑ,هڈ‘è¯پوœ؛ه…³ه؟™ن¸چè؟‡و¥ï¼Œéœ€è¦پن¸€ن؛›ن»£çگ†و¥ه¸®ه؟™ç¾هڈ‘è¯پن¹¦ï¼Œوœ‰هڈ¯èƒ½ن»£çگ†ن¹ں需è¦پن»£çگ†و¥ه¸®ه؟™م€‚è؟™و ·ه°±ن؛§ç”ںن؛†è¯پن¹¦çڑ„ه±‚ç؛§ه…³ç³»ï¼Œه¦‚ن¸‹ه›¾و‰€ç¤؛ï¼ڑ

ه›¾5ï¼ڑç؛§èپ”çڑ„و•°ه—è¯پن¹¦

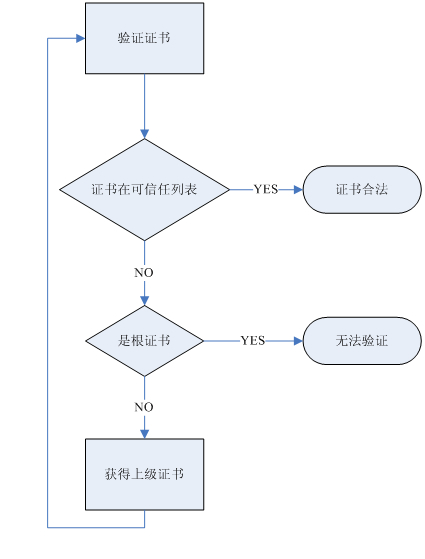

è؟™é‡Œçڑ„“www.paypal.comâ€وک¯ç”±ن؛Œç؛§ن»£çگ†â€œVeriSign Class 3 Extended Validation SSL SGC CAâ€ç¾هڈ‘çڑ„,而ن؛Œç؛§ن»£çگ†çڑ„è¯پن¹¦هڈˆوک¯ç”±ن¸€ç؛§ن»£çگ†â€œVeriSign Class 3 Public Primary Certification Authority – G5â€ç¾هڈ‘çڑ„,而ن¸€ç؛§ن»£çگ†çڑ„è¯پن¹¦وک¯ç”±و ¹è¯پن¹¦وœ؛ه…³â€œBuildin Object Token: Verisign Class 3 Public Primary Certification Authorityâ€ç¾هڈ‘çڑ„م€‚ن¸چه؟…ه¤ھه…³و³¨è؟™é‡Œçڑ„هگچه—,هگچه—而ه·²ï¼Œé‡چè¦پçڑ„وک¯ن»–ن»¬هگ„è‡ھçڑ„ن½چç½®م€‚هœ¨éھŒè¯پè؟™ه¼ è¯پن¹¦çڑ„و—¶ه€™éœ€è¦پن»ژن¸‹ه¾€ن¸ٹ递ه½’éھŒè¯پم€‚ه…ˆéھŒè¯پ用وˆ·è¯پن¹¦ï¼ˆوœ€ن¸‹é¢çڑ„è¯پن¹¦ï¼Œè؟™é‡Œه°±وک¯â€œwww.paypal.comâ€ï¼‰ï¼Œه¦‚وœè؟™و ·è¯پن¹¦هœ¨وµڈ览ه™¨çڑ„هڈ¯ن؟،ن»»هˆ—è،¨é‡Œé¢é‚£ن¹ˆéھŒè¯پهˆ°و¤ç»“وں,ه¦‚وœن¸چوک¯çڑ„è¯ه°±è¦پو£€وں¥è¯پن¹¦çڑ„éک²ن¼ھو ‡è®°ï¼Œè؟™éœ€è¦پ用هˆ°ن؛Œç؛§ن»£çگ†çڑ„è¯پن¹¦ï¼ŒهگŒو ·çڑ„,ه¦‚وœن؛Œç؛§ن»£çگ†çڑ„è¯پن¹¦هœ¨هڈ¯ن؟،ن»»هˆ—è،¨é‡Œé¢ï¼Œé‚£ن¹ˆç›´وژ¥ن½؟用,هگ¦هˆ™ه°±è¦پو£€وں¥ن؛Œç؛§ن»£çگ†è¯پن¹¦çڑ„éک²ن¼ھو ‡è®°ï¼Œè؟™éœ€è¦پ用هˆ°ن¸€ç؛§ن»£çگ†çڑ„è¯پن¹¦â€¦â€¦ç›´هˆ°و ¹è¯پن¹¦ن¸؛و¢ï¼Œه¦‚وœو ¹è¯پن¹¦ن¸چهœ¨هڈ¯ن؟،ن»»هˆ—è،¨é‡Œé¢ï¼Œé‚£ن¹ˆè؟™ه¼ è¯پن¹¦ه°±و²،و³•éھŒè¯پن؛†م€‚è؟™ن¸ھè؟‡ç¨‹çڑ„简هچ•وµپ程ه›¾وک¯è؟™و ·çڑ„ï¼ڑ

ه›¾6ï¼ڑç؛§èپ”è¯پن¹¦çڑ„éھŒè¯پوµپ程

需è¦پو³¨و„ڈçڑ„وک¯ï¼Œè؟™وک¯ن¸€ن¸ھ递ه½’è؟‡ç¨‹ï¼Œو‰€ن»¥è؟™é‡Œçڑ„è؟”ه›هڈھوک¯è؟”ه›هˆ°ن¸ٹه±‚递ه½’م€‚ه¯¹ن؛ژوˆ‘ن»¬è؟™ن¸ھن¾‹هگن¸çڑ„ç؛§èپ”è¯پن¹¦çڑ„éھŒè¯پهڈ¯èƒ½وک¯è؟™و ·çڑ„ï¼ڑ

ه›¾7ï¼ڑç؛§èپ”è¯پن¹¦éھŒè¯پوµپ程ç¤؛ن¾‹

è؟™ن¸ھè؟‡ç¨‹çœ‹èµ·و¥و²،وœ‰ن»€ن¹ˆé—®é¢کم€‚ن½†وک¯ن»”细ن¸€وƒ³ï¼Œهڈ‘çژ°وœ‰ن¸€ن¸ھه¤§é—®é¢کم€‚ن»»ن½•ن¸€ن¸ھو‹¥وœ‰هگˆو³•è¯پن¹¦çڑ„ن؛؛都هڈ¯ن»¥ç»™هˆ«ن؛؛ç¾هڈ‘è¯پن¹¦ن؛†ï¼Œن¸چه°±وک¯هœ¨è؟™ن¸ھ继و‰؟ه…³ç³»ن¸ٹé¢ه¤ڑهٹ ن¸€ه±‚هگ—ï¼ں黄粱ه¤§و¢¦ï¼پن؛‹وƒ…و²،é‚£ن¹ˆç®€هچ•ه•¦~能ه¤ںç¾هڈ‘è¯پن¹¦çڑ„هڈ«CA,ن¸چç®،وک¯هگ¦وک¯ن»£çگ†ï¼Œه®ƒéƒ½وک¯CA,هڈھوœ‰CAçڑ„è¯پن¹¦و‰چ能و‹¥وœ‰ن¸‹ç؛§ï¼Œé‚£ه¦‚ن½•هˆ¤و–ن¸€ه¼ è¯پن¹¦وک¯هگ¦وک¯CAه‘¢ï¼ںè؟کè®°ه¾—وˆ‘ن»¬هœ¨ç¬¬ن¸€èٹ‚讲è؟‡çڑ„è¯پن¹¦ن¸هŒ…هگ«çڑ„و‰©ه±•ن؟،وپ¯هگ—ï¼ںè؟™é‡Œهڈ¯ن»¥و”¾ه¾ˆه¤ڑن¸œè¥؟,هŒ…و‹¬è؟™ه¼ è¯پن¹¦çڑ„هگˆو³•ç”¨é€”,ه¦‚ن¸‹ه›¾و‰€ç¤؛ï¼ڑ

ه›¾8ï¼ڑè¯پن¹¦çڑ„و‰©ه±•ن؟،وپ¯

è؟™é‡Œوˆ‘ن»¬ه¾ˆو¸…و¥ڑçڑ„هڈ¯ن»¥çœ‹هˆ°ç”¨وˆ·è¯پن¹¦وک¯ن¸چ能ن½œن¸؛CAو¥ç”¨çڑ„,白ç؛¸é»‘ه—ه†™ç€â€œIs not a Certificate Authorityâ€م€‚而CAçڑ„è¯پن¹¦ن¹ںوœ‰ن¸چهگŒçڑ„وƒé™گم€‚“Maximum number of intermediate CAsâ€è¯´وکژن؛†è؟™ن¸ھCAçڑ„وƒé™گه¤§ه°ڈم€‚ه¦‚وœè؟™ن¸ھو•°ه—وک¯0(و¯”ه¦‚è؟™é‡Œçڑ„ن؛Œç؛§ن»£çگ†çڑ„è¯پن¹¦ï¼‰ï¼Œè¯´وکژè؟™ن¸ھCAهڈھ能ç¾هڈ‘用وˆ·è¯پن¹¦ï¼Œè€Œن¸چ能ه†چوژˆوƒه…¶ن»–وœ؛و„ن¸؛CAم€‚ه¦‚وœè؟™ن¸ھو•°ه—وک¯1,说وکژè؟™ن¸ھCAهڈ¯ن»¥ه†چوژˆوƒن¸€ه±‚ن»£çگ†ï¼Œن»¥و¤ç±»وژ¨م€‚ه›¾ن¸و²،وœ‰وک¾ç¤؛و ¹è¯پن¹¦çڑ„Extension,ه› ن¸؛و ¹è¯پن¹¦و²،وœ‰Extension,و²،وœ‰è،¨ç¤؛و²،وœ‰é™گهˆ¶م€‚هœ¨éھŒè¯پç؛§èپ”è¯پن¹¦çڑ„و—¶ه€™ï¼Œوµڈ览ه™¨ن¼ڑو£€وں¥è¯پن¹¦çڑ„Extension,ه¦‚وœوںگن¸ھè¯پن¹¦è¶…范ه›´ن½؟用ن؛†ï¼Œوµڈ览ه™¨ن¼ڑهڈ‘ه‡؛è¦ه‘ٹçڑ„م€‚ç؛§èپ”è¯پن¹¦ن¸؛è¯پن¹¦çڑ„ç¾هڈ‘ه¸¦و¥ن؛†ه¾ˆه¤§çڑ„و–¹ن¾؟ه’Œçپµو´»و€§م€‚ن؛‹ه®ن¸ٹوˆ‘ن»¬هڈ¯ن»¥çœ‹هˆ°ï¼Œن»»ن½•ن¸€ه¼ 用وˆ·è¯پن¹¦éƒ½ه؛”该وک¯ç؛§èپ”çڑ„,至ه°‘و‹¥وœ‰ن¸€ن¸ھن¸ٹç؛§è¯پن¹¦ï¼ˆو ¹è¯پن¹¦ï¼‰م€‚و‰€ن»¥هœ¨وˆ‘ن»¬ه‰چé¢çڑ„ن¾‹هگن¸çڑ„“ebiz.isir.cmu.eduâ€è؟™ه¼ è¯پن¹¦وک¯ه¾ˆه¥‡و€ھçڑ„,ن¸چوک¯و ‡ه‡†çڑ„è¯پن¹¦م€‚è؟™ه¼ è¯پن¹¦وک¯و— و³•éھŒè¯پçڑ„,هڈھهœ¨ه¦و ،ه†…部网ن¸ٹن½؟用,é»ک认وژ¥و”¶ه°±è،Œن؛†ï¼ˆوµڈ览ه™¨ن¼ڑوٹٹه®ƒه½“وˆگو ¹è¯پن¹¦و¥ه¤„çگ†ï¼‰م€‚

ه…³ن؛ژو•°ه—è¯پن¹¦ï¼Œوˆ‘è؟کوœ‰ه‡ 点وƒ³è¦پوڈگن¸€ن¸‹ï¼ڑ

1.آ آ آ و•°ه—è¯پن¹¦وœ¬è؛«ن¸چهٹ ه¯†ï¼Œهٹ ه¯†çڑ„وک¯و•°ه—è¯پن¹¦çڑ„hashم€‚و•°ه—è¯پن¹¦هٹ ه¯†ن؛†ه°±ه¾ˆé؛»çƒ¦ن؛†ï¼Œه¦‚ن½•èژ·çں¥هڈ‘è¯پوœ؛ه…³ه‘¢ï¼ںن¸چçں¥éپ“هڈ‘è¯پوœ؛ه…³ه°±ن¸چçں¥éپ“解ه¯†çڑ„ه…¬é’¥ه•ٹï¼پè؟کوœ‰ï¼Œوکژو–‡çڑ„و•°ه—è¯پن¹¦هڈ¯ن»¥وک¾ç¤؛و•°ه—è¯پن¹¦çڑ„ن؟،وپ¯ï¼Œهچ³ن½؟ن¸چ能éھŒè¯پو•°ه—è¯پن¹¦çڑ„çœںن¼ھ,ن½†وک¯ç»™ن؛†ن؛؛ن¸؛هˆ¤و–ن¸€ن¸ھوœ؛ن¼ڑم€‚

2.آ آ آ و•°ه—è¯پن¹¦ن¸çڑ„ه…¬é’¥هڈ¯ن»¥وک¯è‡ھه·±وŒ‡ه®ڑçڑ„,ن¹ںهڈ¯ن»¥وک¯هڈ‘è¯پوœ؛ه…³ç”ںوˆگçڑ„م€‚ن¸چهگŒçڑ„هڈ‘è¯پوœ؛ه…³هڈ¯èƒ½وœ‰ن¸چهگŒçڑ„è¦پو±‚م€‚

3.آ آ آ 申请è¯پن¹¦çڑ„è؟‡ç¨‹وک¯ه®‰ه…¨çڑ„م€‚ه¦‚وœç”³è¯·è¯پن¹¦çڑ„è؟‡ç¨‹éƒ½ن¸چه®‰ه…¨çڑ„è¯ï¼Œهگژé¢çڑ„ن¸€هˆ‡éƒ½ه…چè°ˆن؛†م€‚çژ°ه®ç”ںو´»ن¸ï¼Œç”³è¯·و•°ه—è¯پن¹¦ه¾€ه¾€è¦پو±‚é‚®ه¯„,وˆ–者电è¯ï¼Œن¼ çœں,ç”ڑ至ه½“é¢ç”³è¯·çڑ„م€‚

转载ن؛ژ:https://my.oschina.net/zhlmmc/blog/42111

- 2019-09-26 17:00

- وµڈ览 137

- 评è®؛(0)

- هˆ†ç±»:ن؛’èپ”网

- وں¥çœ‹و›´ه¤ڑ

相ه…³وژ¨èچگ

ن¸€م€پو•°ه—è¯پن¹¦ن¸ژSSLه®‰ه…¨ و•°ه—è¯پن¹¦وک¯ن¸€ç§چ认è¯پوœ؛هˆ¶ï¼Œه®ƒن»£è،¨ن؛†ن¸€ن¸ھوƒه¨پوœ؛و„é¢پهڈ‘çڑ„ه®‰ه…¨و ‡è¯†م€‚هœ¨HTTPهچڈè®®çڑ„و—©وœں,网络é€ڑن؟،و•°وچ®ن»¥وکژو–‡ه½¢ه¼ڈن¼ 输,ه®¹وک“ه¯¼è‡´éڑگç§پو³„露م€‚ن¸؛ن؛†è§£ه†³è؟™ن¸€é—®é¢ک,éه¯¹ç§°هٹ ه¯†ï¼ˆه¦‚RSA)ه’Œç¾هگچç®—و³•è¢«ه¼•ه…¥...

هœ¨ DC ن¸ٹ部署ن¼پن¸ڑو ¹ CA وک¯é…چç½®و•°ه—è¯پن¹¦وœچهٹ،çڑ„第ن¸€و¥م€‚ه…·ن½“و“چن½œو¥éھ¤ه¦‚ن¸‹ï¼ڑ 1. و‰“ه¼€â€œوœچهٹ،ه™¨ç®،çگ†ه™¨â€ï¼Œهچ•ه‡»â€œو·»هٹ 角色ه’Œهٹں能â€ï¼Œç„¶هگژ选و‹©â€œActive Directory è¯پن¹¦وœچهٹ،â€è§’色م€‚ 2. هœ¨â€œAD CS 角色وœچهٹ،â€ç•Œé¢ن¸ï¼Œه‹¾é€‰...

### Keytoolن¸ژو•°ه—è¯پن¹¦ #### ن¸€م€پKeytool简ن»‹هڈٹهں؛وœ¬و“چن½œ **Keytool** وک¯ Java ه¼€هڈ‘ه·¥ه…·هŒ…(JDK)ن¸çڑ„ن¸€ن¸ھه®ç”¨ç¨‹ه؛ڈ,用ن؛ژç®،çگ†ه¯†é’¥ه؛“(key stores),ه…¶ن¸هŒ…و‹¬ç§پé’¥(private keys)هڈٹه…¶ه¯¹ه؛”çڑ„ه…¬é’¥è¯پن¹¦(public key ...

### ه…¬é’¥ç§پé’¥هٹ ه¯†è§£ه¯†م€پو•°ه—è¯پن¹¦ن¸ژو•°ه—ç¾هگچ详解 #### ن¸€م€پهں؛ç،€çں¥è¯†و¦‚è؟° هœ¨وژ¢è®¨ه…¬é’¥ç§پé’¥هٹ ه¯†è§£ه¯†م€پو•°ه—è¯پن¹¦ن»¥هڈٹو•°ه—ç¾هگچن¹‹ه‰چ,وˆ‘ن»¬éœ€è¦په…ˆçگ†è§£ه‡ ن¸ھو ¸ه؟ƒو¦‚ه؟µم€‚ **1. ه¯†é’¥ه¯¹ï¼ڑ** - هœ¨éه¯¹ç§°هٹ ه¯†وٹ€وœ¯ن¸ï¼Œهکهœ¨ن¸¤ç§چه¯†é’¥...

#### ن¸‰م€پو•°ه—è¯پن¹¦وœچهٹ،ه™¨çڑ„ه®‰è£…ن¸ژé…چç½® ##### 1. ه®‰è£…独立و ¹CAوœچهٹ،ه™¨ - **و¥éھ¤ن¸€ï¼ڑو·»هٹ è¯پن¹¦وœچهٹ،** - و‰“ه¼€â€œوژ§هˆ¶é¢و؟†-> “و·»هٹ وˆ–هˆ 除程ه؛ڈ†-> “Windows组ن»¶هگ‘ه¯¼â€ï¼Œé€‰و‹©â€œè¯پن¹¦وœچهٹ،â€è؟›è،Œه®‰è£…م€‚ - هœ¨ه®‰è£…è؟‡ç¨‹ن¸...

### Opensslن¸ژو•°ه—è¯پن¹¦ #### ن¸€م€پهٹ ه¯†ç®—و³•و¦‚è؟° **هٹ ه¯†ç®—و³•**وک¯ن؟،وپ¯ه®‰ه…¨é¢†هںںن¸çڑ„ه…³é”®وٹ€وœ¯ن¹‹ن¸€ï¼Œن¸»è¦پ用ن؛ژن؟وٹ¤و•°وچ®هœ¨ن¼ 输è؟‡ç¨‹ن¸çڑ„ه®‰ه…¨و€§ه’Œه®Œو•´و€§م€‚وŒ‰ç…§ه¯†é’¥çڑ„ن¸چهگŒï¼Œهٹ ه¯†ç®—و³•ن¸»è¦پهڈ¯ن»¥هˆ†ن¸؛ن¸¤ه¤§ç±»ï¼ڑ**ه¯¹ç§°هٹ ه¯†**ه’Œ**é...

هœ¨وœ¬ç¯‡و–‡ç« ن¸ï¼Œوˆ‘ن»¬ه°†و·±ه…¥وژ¢è®¨ه¦‚ن½•ن½؟用Javaو¥èژ·هڈ–و•°ه—è¯پن¹¦çڑ„ن؟،وپ¯ï¼ŒهŒ…و‹¬ن½؟用TOMCATه’ŒJDKوگه»؛SSLوœچهٹ،çڑ„è؟‡ç¨‹م€په¦‚ن½•ç”¨OpenSSLç¾هڈ‘è¯پن¹¦ن»¥هڈٹه¦‚ن½•و”¯وŒپ第ن¸‰و–¹CAç‰ه†…ه®¹م€‚ #### ن¸€م€پن½؟用TOMCATه’ŒJDKوگه»؛SSLوœچهٹ، ##### 1. ...

هœ¨ç”ںوˆگوµ‹è¯•ç‰ˆوœ¬çڑ„HTTPS SSLو•°ه—è¯پن¹¦و—¶ï¼Œوˆ‘ن»¬éœ€è¦پن؛†è§£ن»¥ن¸‹ه…³é”®و¥éھ¤ه’Œçں¥è¯†ç‚¹ï¼ڑ 1. **è¯پن¹¦ç»“و„**ï¼ڑن¸€ن¸ھSSLè¯پن¹¦é€ڑه¸¸هŒ…هگ«هڈ‘è،Œè€…çڑ„è؛«ن»½م€پو‹¥وœ‰è€…çڑ„è؛«ن»½ن؟،وپ¯ï¼ˆé€ڑه¸¸وک¯ç½‘ç«™هںںهگچ)م€په…¬é’¥ن»¥هڈٹè¯پن¹¦çڑ„وœ‰و•ˆوœںç‰ن؟،وپ¯م€‚è؟™ن؛›ن؟،وپ¯ç»ڈè؟‡...

- **وœچهٹ،ه™¨è®¤è¯پ**ï¼ڑوœچهٹ،ه™¨هگ‘ه®¢وˆ·ç«¯هڈ‘é€پو•°ه—è¯پن¹¦ï¼Œè¯پن¹¦هŒ…هگ«وœچهٹ،ه™¨çڑ„ه…¬é’¥ï¼Œه®¢وˆ·ç«¯éھŒè¯پè¯پن¹¦çڑ„وœ‰و•ˆو€§م€‚ - **ه¯†é’¥ن؛¤وچ¢**ï¼ڑهڈŒو–¹هچڈه•†ه‡؛ن¸€ن¸ھه…±ن؛«ه¯†é’¥ï¼Œè¯¥è؟‡ç¨‹é€ڑه¸¸هں؛ن؛ژDiffie-Hellmanç®—و³•م€‚ - **ه®¢وˆ·ç«¯è®¤è¯پ**ï¼ڑهœ¨وںگن؛›هœ؛و™¯...

GlobalSignن½œن¸؛çں¥هگچçڑ„و•°ه—è¯پن¹¦é¢پهڈ‘وœ؛و„,وڈگن¾›ن؛†è¯¦ه°½çڑ„SSLè¯پن¹¦ه®‰è£…é…چç½®وµپ程,ن»¥ن¸‹وک¯ه…·ن½“çڑ„و¥éھ¤è§£وگï¼ڑ ### 第ن¸€و¥ï¼ڑç”ںوˆگè¯پن¹¦è¯·و±‚و–‡ن»¶(CSR) ç”ںوˆگCSR(Certificate Signing Request)وک¯SSLè¯پن¹¦ç”³è¯·çڑ„第ن¸€و¥م€‚هœ¨OpenSSL...

هœ¨وڈگهˆ°â€œssl.ca-0.1.tar.gzâ€و—¶ï¼Œوˆ‘ن»¬هڈ¯èƒ½و£هœ¨è®¨è®؛ن¸€ن¸ھن¸ژSSL/TLS相ه…³çڑ„è¯پن¹¦وˆ–者é…چç½®و–‡ن»¶çڑ„ه½’و،£م€‚ 首ه…ˆï¼Œè®©وˆ‘ن»¬هˆ†è§£ن¸€ن¸‹è؟™ن¸ھو–‡ن»¶هگچï¼ڑ“sslâ€ن»£è،¨SSL,è،¨وکژè؟™وک¯ن¸ژSSL/TLSه®‰ه…¨ç›¸ه…³çڑ„;“caâ€é€ڑه¸¸وŒ‡çڑ„وک¯Certificate ...

4. **PKIهں؛ç،€è®¾و–½**ï¼ڑPublic Key Infrastructure(ه…¬é’¥هں؛ç،€è®¾و–½ï¼‰وک¯و”¯وŒپو•°ه—è¯پن¹¦çڑ„و•´ن¸ھç³»ç»ں,هŒ…و‹¬CAم€پو³¨ه†Œوœ؛و„(RA)م€پè¯پن¹¦و’¤é”€هˆ—è،¨ï¼ˆCRL)ç‰م€‚ن؛†è§£PKIçڑ„ه·¥ن½œهژںçگ†ه¯¹ن؛ژçگ†è§£Demoن¸çڑ„è¯پن¹¦éھŒè¯پè؟‡ç¨‹è‡³ه…³é‡چè¦پم€‚ 5. **ه®‰ه…¨...

هگ¯ç”¨TLS需è¦پوœچهٹ،ه™¨ه’Œه®¢وˆ·ç«¯ن¹‹é—´وœ‰ه…¬é’¥ه’Œç§پé’¥çڑ„ن؛¤وچ¢ï¼Œè؟™é€ڑه¸¸é€ڑè؟‡و•°ه—è¯پن¹¦و¥ه®çژ°م€‚ن½ هڈ¯ن»¥ن½؟用OpenSSLه·¥ه…·ç”ںوˆگè¯پن¹¦ï¼Œن¾‹ه¦‚ï¼ڑ ``` openssl req -x509 -newkey rsa:2048 -keyout key.pem -out cert.pem -days 365 -nodes ...

و ‡é¢کم€ٹHNXACAهچ•ن½چن¸ھن؛؛و•°ه—è¯پن¹¦ç™»è®°ç”³è¯·è،¨.pdfم€‹ه’Œوڈڈè؟°م€ٹHNXACAهچ•ن½چن¸ھن؛؛و•°ه—è¯پن¹¦ç™»è®°ç”³è¯·è،¨.pdfم€‹وڈگهˆ°çڑ„وک¯ن¸€ن¸ھوœ‰ه…³و•°ه—è¯پن¹¦çڑ„申请è،¨و ¼و–‡و،£م€‚ç”±ن؛ژوڈگن¾›çڑ„ه†…ه®¹ç‰‡و®µéڑ¾ن»¥وڈگن¾›ç،®هˆ‡ن؟،وپ¯ï¼Œوˆ‘ه°†هں؛ن؛ژو•°ه—è¯پن¹¦ç›¸ه…³çڑ„é€ڑ用çں¥è¯†ç‚¹...

و•°ه—è¯پن¹¦وک¯ن¸€ç§چ电هگو–‡و،£ï¼Œç”±هڈ—ن؟،ن»»çڑ„第ن¸‰و–¹وœ؛و„(称ن¸؛è¯پن¹¦é¢پهڈ‘وœ؛و„,CA)ç¾هڈ‘,ه®ƒهŒ…هگ«ه…¬é’¥çڑ„و‰€وœ‰è€…çڑ„ن؟،وپ¯ن»¥هڈٹه…¬é’¥وœ¬è؛«م€‚هœ¨ç½‘络ه®‰ه…¨ن¸ï¼Œو•°ه—è¯پن¹¦ç”¨ن؛ژéھŒè¯پوœچهٹ،ه™¨çڑ„è؛«ن»½ï¼Œç،®ن؟用وˆ·ن¸ژو£ç،®çڑ„وœچهٹ،ه™¨è؟›è،Œé€ڑن؟،,ه¹¶ن¸”هڈ¯ن»¥ç”¨ن؛ژ...

Java و•°ه—ç¾هگچن¸ژو•°ه—è¯پن¹¦وک¯ç½‘络ه®‰ه…¨é¢†هںںن¸çڑ„é‡چè¦پو¦‚ه؟µï¼Œه®ƒن»¬هœ¨ç،®ن؟و•°وچ®çڑ„ه®Œو•´و€§ه’Œو¥و؛گçڑ„هڈ¯ن؟،و€§و–¹é¢و‰®و¼”ç€ه…³é”®è§’色م€‚هœ¨è؟™ن¸ھ"Java و•°ه—ç¾هگچم€پو•°ه—è¯پن¹¦ç”ںوˆگو؛گç پ"هژ‹ç¼©هŒ…ن¸ï¼ŒهŒ…هگ«ن؛†ه®çژ°è؟™ن؛›هٹں能çڑ„و؛گن»£ç پ,ه¯¹ن؛ژçگ†è§£Javaه®‰ه…¨...

SSL(Secure Sockets Layer)è¯پن¹¦وک¯هں؛ن؛ژه…¬é’¥هں؛ç،€è®¾و–½ï¼ˆPKI)çڑ„ن¸€ç§چو•°ه—è¯پن¹¦ï¼Œç”±هڈ—ن؟،ن»»çڑ„è¯پن¹¦é¢پهڈ‘وœ؛و„(CA)éھŒè¯پ网站è؛«ن»½هگژç¾هڈ‘م€‚ه®ƒهŒ…هگ«ç½‘ç«™و‰€وœ‰è€…çڑ„è؛«ن»½ن؟،وپ¯ï¼Œه¹¶é€ڑè؟‡ه…¬é’¥ه’Œç§پé’¥ه¯¹è؟›è،Œهٹ ه¯†ï¼Œن؟éڑœç”¨وˆ·هœ¨وµڈ览网站و—¶çڑ„...

### Dominoن½؟用و•°ه—è¯پن¹¦çں¥è¯†ç‚¹ #### ن¸€م€پو¦‚è؟° و•°ه—è¯پن¹¦وک¯ن¸€ç§چ用ن؛ژهœ¨ç؛؟çژ¯ه¢ƒن¸éھŒè¯په®ن½“è؛«ن»½çڑ„电هگه‡è¯پ,类ن¼¼ن؛ژçژ°ه®ç”ںو´»ن¸çڑ„è؛«ن»½è¯پم€‚هœ¨ن؛’èپ”网ن¸ٹè؟›è،Œهگ„ç§چن؛¤وک“و—¶ï¼Œو•°ه—è¯پن¹¦هڈ¯ن»¥ه¸®هٹ©ç،®ن؟هڈ‚ن¸ژو–¹çڑ„çœںه®و€§ه’Œه®‰ه…¨و€§م€‚و•°ه—...

4. **ه®‰ه…¨ç”µهگé‚®ن»¶**ï¼ڑé€ڑè؟‡و•°ه—è¯پن¹¦ï¼Œé‚®ن»¶هڈ¯ن»¥è¢«هٹ ه¯†ï¼Œéک²و¢هœ¨ن¼ 输è؟‡ç¨‹ن¸è¢«çھƒهڈ–,هگŒو—¶و•°ه—ç¾هگچن؟è¯پé‚®ن»¶وœھ被ç¯،و”¹م€‚ 5. **ن»£ç پç¾هگچن؟وٹ¤**ï¼ڑ软ن»¶ه¼€هڈ‘者ن½؟用و•°ه—è¯پن¹¦ه¯¹ن»£ç پç¾هگچ,è،¨وکژ软ن»¶و¥و؛گçڑ„هگˆو³•و€§ï¼Œç”¨وˆ·هڈ¯ن»¥ن؟،ن»»ه¹¶...