接触DDoS相关技术和产品8年,其中6年,都在探究游戏行业的DDoS攻击难题。

在我看来,游戏行业一直是竞争、攻击最复杂的一个“江湖”。许多游戏公司在发展业务时,对自身的系统、业务安全,存在诸多盲区;对DDoS攻击究竟是什么,怎么打,也没有真正了解。

我曾看到充满激情的创业团队、一个个玩法很有特色的产品,被这种互联网攻击问题扼杀在摇篮里; 也看到过一个运营很好的产品,因为遭受DDoS攻击,而一蹶不振。

这也是为什么想把自己6年做游戏行业DDoS的经验,与大家一起分享,帮助在游戏领域内全速前进的企业,了解本行业的安全态势,并给出一些可用的建议。

在与游戏公司安全团队接触的过程中,看到游戏行业对安全有两个很大的误区。

第二个误区是:很多游戏行业安全负责人会认为,只要装了防火墙,就能挡住绝大部分的攻击。

然而,防火墙的功能其实很有限。这也从侧面说明了许多游戏行业安全薄弱的根源:只去做好一个点,却看不到整个面。

然而,攻击者总会从意想不到的薄弱点,攻陷整个游戏行业的内部系统。

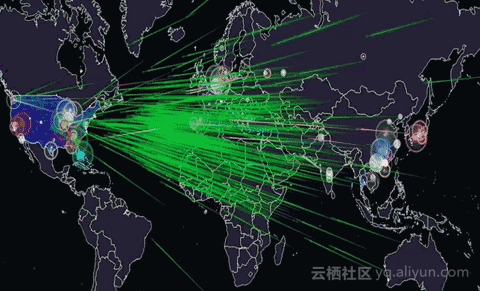

以DDoS攻击为例,2016年,全球有记录的DDoS峰值已近600G,300G以上的DDoS攻击,在游戏行业内已经毫不稀奇。

为什么游戏会是DDoS攻击的重灾区呢?这里说几点主要的原因。

首先是因为游戏行业的攻击成本低廉,是防护成本的1/N,攻防两端极度不平衡。随着攻击方的打法越来越复杂、攻击点越来越多,基本的静态防护策略无法达到较好的效果,也就加剧了这种不平衡。

其次,游戏行业生命周期短。一款游戏从出生,到消亡,很多都是半年的时间,如果抗不过一次大的攻击,很可能就死在半路上。黑客也是瞄中了这一点,认定:只要发起攻击,游戏公司一定会给“保护费”。

再次,游戏行业对连续性的要求很高,需要7*24在线,因此如果受到DDoS攻击,游戏业务很容易会造成大量的玩家流失。我曾经见过在被攻击的2-3天后,游戏公司的玩家数量,从几万人掉到几百人。

最后,游戏公司之间的恶性竞争,也加剧了针对行业的DDoS攻击。

而针对游戏行业的DDoS攻击类型也非常的复杂多样。总结下来,大致分为这几种:

首先是空连接:攻击者与服务器频繁建立TCP连接,占用服务端的连接资源,有的会断开,有的一直保持;比如开了一家面馆,“黑帮势力”总是去排队,但是并不消费,那么此时正常的客人也会无法进去消费。

其次是流量型攻击:攻击者采用udp报文攻击服务器的游戏端口,影响正常玩家的速度;还是上面的例子,流量型攻击相当于坏人直接把面馆的门给堵了。

再次,CC攻击:攻击者攻击服务器的认证页面,登陆页面,游戏论坛等,这是一类比较高级的攻击了。这种情况相当于,坏人霸占了收银台结账,找服务员去点菜,导致正常的客人无法享受到服务。

而后,假人攻击:模拟游戏登陆和创建角色过程,造成服务器人满为患,影响正常玩家。

还有对玩家的DDoS攻击:针对对战类游戏,攻击对方玩家的网络使其游戏掉线或者速度慢和对网关DDoS攻击:攻击游戏服务器的网关,游戏运行缓慢。

最后是连接攻击:频繁的攻击服务器,发垃圾报文,造成服务器忙于解码垃圾数据。

我以常见的DDoS和CC攻击为例,对他们的攻击方式做一个解释。

而CC攻击分为两种。一般针对WEB网站的攻击叫CC攻击,但是针对游戏服务器的攻击,很多人一般也叫CC攻击,两种都是模拟真实的客户端与服务端建立连接之后,发送请求。

针对网站的CC如下,一般是建立连接之后,伪造浏览器,发起很多httpget的请求,耗尽服务器的资源。

针对游戏服务器的CC,一般是建立连接之后,伪造游戏的通信报文保持连接不断开,有些攻击程序甚至也不看游戏的正常报文,而是直接伪造一些垃圾报文保持连接。

相关推荐

又如贴吧的爆吧,就是恶意的高并发请求,也就是DDOS攻击。服务端:导致站点服务器/DB服务器资源被占满崩溃,数据的存储和更新结果和理想的设计是不一样的,比如:出现重复的数据记录,多次添加了用户积分等。用户...

基于改进的非洲秃鹰优化算法的DDoS攻击检测研究:Sin-Cos-bIAVOA方法及其性能比较分析,分布式拒绝服务攻击(DDOS)lunwen复现 实验复现 Matlab代码 Sin-Cos-bIAVOA: A new feature selection method based on ...

《2021年中国云抗DDoS服务系列报告(二):DDoS服务形态与部署现况》是一份深入探讨中国云计算领域DDoS防御服务的研究报告。报告详细分析了当前DDoS(分布式拒绝服务)攻击的现状、服务形态以及部署策略,旨在为业界...

《架构演进:京东应用架构设计》是一份深入探讨京东平台如何从早期的简单架构发展到如今复杂且高效的应用架构的宝贵学习资料。这个压缩包包含了一份PDF文档,详细阐述了京东在面对业务增长和挑战时,其技术团队是...

F5为安全和网络架构师提供架构设计、部署和管理指南,以防范 日益复杂的应用层DDoS攻击。

企业安全体系架构中,抗DDoS(分布式拒绝服务)解决方案是一项至关重要的环节,尤其是在互联网行业中。DDoS攻击是网络犯罪的主要手段之一,它通过大量恶意流量淹没目标服务器,导致正常服务无法进行,对企业的运营和...

DDoS防御内置到每种F5解决方案中。F5 DDoS防护解决方案的组件是内联的,并且已经检测每个用户连接,而非抽样检测或者从镜像端口监测,因此具有内在的安全性。十多年来,正是这种方式使得全球各地的F5客户每天都能够...

在DDoS防御中,SDN可以实现对网络流量的动态监控和智能调度,通过控制器对全网流量进行分析,快速识别异常流量并采取相应的防御策略。 三、DDoS攻击检测机制 1. 流量监控:通过SDN控制器收集网络中的流量信息,包括...

5. **灵活部署**:支持旁路、在线和混合模式部署,可以根据实际网络环境选择最合适的部署方式,减少对现有网络架构的影响。 6. **联动防御**:与华为其他安全产品如防火墙配合使用,实现更全面的安全防护,提升整体...

什么是DDoS攻击? DDoS攻击是指借助于客户/服务器技术,将多个甚至几十万个计算机联合起来作为攻击平台,对一个或多个目标发动DoS攻击,从而成倍地提高了攻击的威力。DDoS攻击的破坏力很大,可以使网站或服务器瘫痪...

DDoS攻击是一种很简单但又很有效的进攻方式,攻击方式层出不穷。我们开发攻击防御系统,保障业务在被攻击时不受影响。本次演讲分享14年12月份,我们是如何防御453.8Gbps全球互联网最大攻击。 1、攻击防御过程是怎么...

以网络应用为主营业务的企业应该寻求更好的防火墙对自身进行防护,尤其是针对分布式拒绝服务攻击(DDOS 超越80%网络攻击是针对网络应用顺序的而传统的防护措施,中国战斧网络科技公司表示。诸如服务器周边的防火墙...

DDoS 攻击的症状包括网站或服务突然变慢或不可用,流量分析工具可以帮助发现 DDoS 攻击的一些明显迹象,例如来自单个 IP 地址或 IP 范围的可疑流量、来自共享单个行为特征的用户的大量流量、对单个页面或端点的请求...

网络游戏行业由于其高度依赖网络服务,对DDoS攻击尤其敏感。攻击可能导致服务器崩溃,玩家无法登录,严重影响用户体验和公司声誉。因此,开发有效的DDoS防护策略对于网络游戏运营商至关重要。 **基于SDN的DDoS防御*...

《基于机器学习的DDoS入侵检测算法》 在当今信息化社会,网络安全问题日益凸显,其中分布式拒绝服务(DDoS)攻击是一种严重的网络威胁。DDoS攻击通过大量恶意流量淹没目标服务器,导致正常用户无法访问服务,对企业...

2. 游戏盾防护包:针对游戏行业特有的攻击类型和防护需求,提供专门的游戏盾防护方案。 3. 高防IP典型部署:用户可选择DNS云盾高防IP进行防护,适合大型企业或对安全防护有特别要求的用户。 4. 高防+CDN场景:推荐...

Anti-DDoS安全方案及原理 Anti-DDoS安全方案是用于防止分布式拒绝服务(DDoS)攻击的解决方案。DDoS攻击是一种恶意攻击,攻击者通过控制大量计算机或设备,向目标服务器发送大量的网络请求,以达到使目标服务器...

3. 预防与应对策略:通过对IP和域名的反查,用户可以了解自己网站的安全环境,及时发现潜在的攻击源头。此外,还可以通过观察同一服务器上的其他网站,了解是否存在不良记录或者高风险行为,从而调整自身的网络部署...

文件中提到,DDoS的历史可以追溯到1996年,并且随着互联网技术的发展,DDoS攻击的手法也在不断演变。 2. DDoS攻击的特点和危害:DDoS攻击以其简单粗暴直接有效的方式,成为黑客攻击的首选方式之一。这种攻击不仅对...