一、简介

1、cas是有耶鲁大学研发的单点登录服务器

2、本教材所用环境

- Tomcat7.2

- JDK6

- CAS Service 版本 cas-server-3.4.8-release

- CAS Client版本 cas-client-3.2.1-release

二、生成证书

证书对于实现此单点登录非常之重要,证书是服务器端和客户端安全通信的凭证,本教程只是演示,所有用了

JDK自带的证书生成工具keytool。当然在实际项目中你可以到专门的证书认证中心购买证书。

中文官方网站:http://www.verisign.com/cn/

1、用JDK自带的keytool生成证书

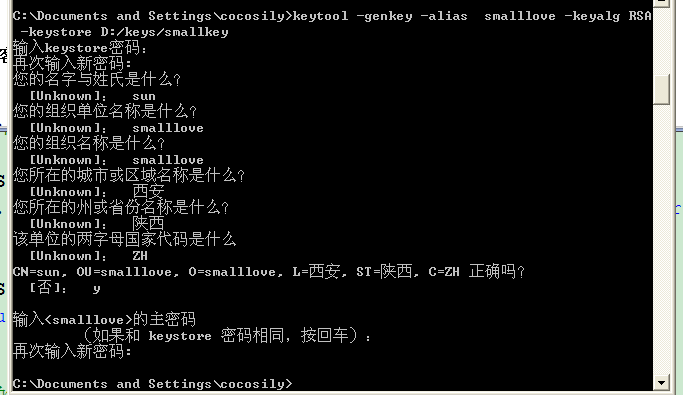

- 命令:keytool -genkey -alias smalllove -keyalg RSA -keystore D:/keys/smallkey

此命令是生成一个证书,其中 smalllove 是证书别名

此命令的执行如图所示:

其中名字与姓氏这一最好写你的 域名,如果在单击测试你可以在C:\Windows\System32\drivers\etc\hosts文件中映射一个虚拟域名,

注意不要写IP。

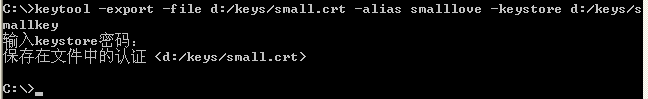

2、导出证书

- 命令:C:\>keytool -export -file d:/keys/small.crt -alias smalllove -keystore d:/keys/smallkey

如图:

密码为上步设置的密码。

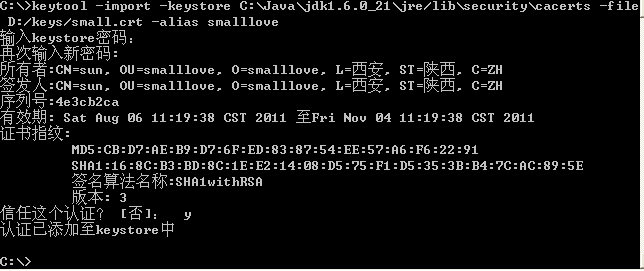

3、把证书导入到客户端JDK中。

- 命令:keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

此命令是把证书导入到JDK中。

如图:

到此证书导入成功。

注意:在此步有可能出现如下错误

- C:\>keytool -import -keystore C:\Java\jdk1.6.0_21\lib\security\cacerts -file D:/keys/small.crt -alias smalllove

- 输入keystore密码:

- keytool错误: java.io.IOException: Keystore was tampered with, or password was incorrect

次错误的解决方法是,把%JAVA_HOME%\lib\security下的cacerts文件删除掉,在执行。

三、配置服务端

1、 下载CAS的服务端,解压,把解压后的文件中modules文件夹中的cas-server-webapp-3.4.8.war文件拷贝的%TOMCAT_HOME%\webapps

下,并修改文件名为:cas.war。

源码下载地址:https://github.com/Jasig/cas/releases

2、修改%TOMCAT_HOME%\conf\server.xml文件

去掉此文件83到93行之间的注释,修改为:

- <Connector port="8443" protocol="HTTP/1.1" SSLEnabled="true"

- maxThreads="150" scheme="https" secure="true"

- clientAuth="false" sslProtocol="TLS"

- keystoreFile="D:/keys/smallkey" <!--在2.1中生成的证书的位置-->

- keystorePass="smalllove"/> <!--在2.1中设置的密码-->

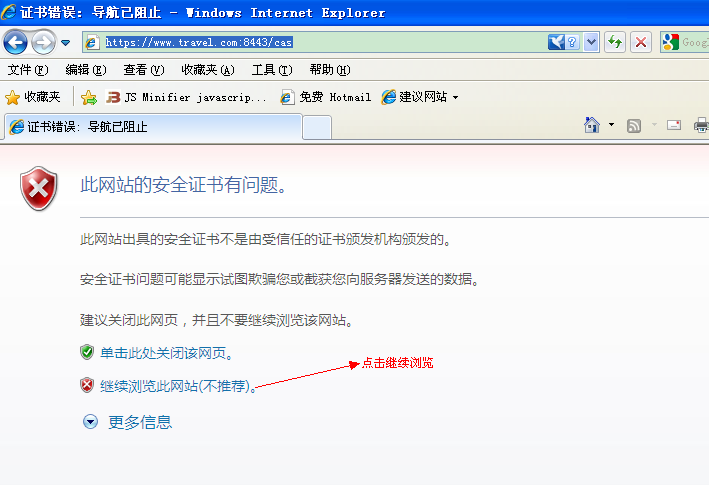

3、以上配置完成访问http://yourhost:8443/cas出现一下页面

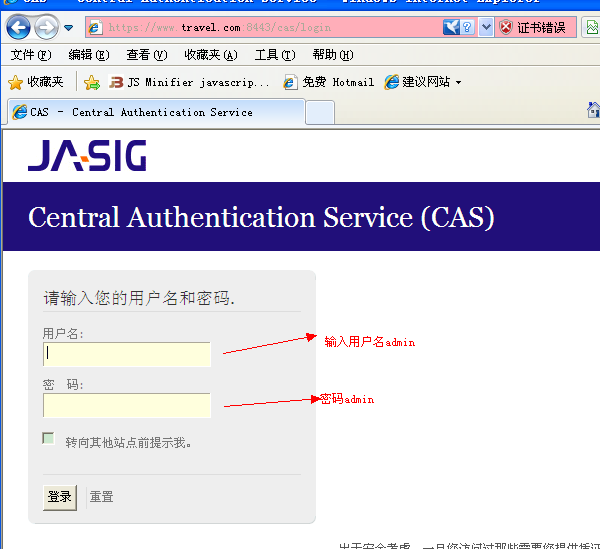

点击继续浏览会出现

输入用户名admin和密码admin登录则会出现

登录成功。

至此,说明服务端配置成功。

四、配置客户端

1、添加客户端到你的项目中

·手动下载下载cas-client,地址:http://downloads.jasig.org/cas-clients/,然后解压cas-client-3.1.12.zip,在modules文件夹中有需要的jar包, 请根据自己的项目情况选择使用,把相应的jar包放到你项目WEB-INF/lib下。

·使用maven

- <!-- cas -->

- <dependency>

- <groupId>org.jasig.cas.client</groupId>

- <artifactId>cas-client-core</artifactId>

- <version>3.1.12</version>

- </dependency>

2、在客户端项目的web.xml配置过滤器

- <!-- ======================== 单点登录开始 ======================== -->

- <!-- 用于单点退出,该过滤器用于实现单点登出功能,可选配置 -->

- <listener>

- <listener-class>org.jasig.cas.client.session.SingleSignOutHttpSessionListener</listener-class>

- </listener>

- <!-- 该过滤器用于实现单点登出功能,可选配置。 -->

- <filter>

- <filter-name>CAS Single Sign Out Filter</filter-name>

- <filter-class>org.jasig.cas.client.session.SingleSignOutFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS Single Sign Out Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责用户的认证工作,必须启用它 -->

- <filter>

- <filter-name>CASFilter</filter-name>

- <filter-class>org.jasig.cas.client.authentication.AuthenticationFilter</filter-class>

- <init-param>

- <param-name>casServerLoginUrl</param-name>

- <param-value>https://www.travel.com:8443/cas/login</param-value>

- <!--这里的server是服务端的IP -->

- </init-param>

- <init-param>

- <param-name>serverName</param-name>

- <param-value>http://www.travel.com:8080</param-value><span style="color:#FF0000;"> ①</span>

- </init-param>

- </filter>

- <filter-mapping>

- <filter-name>CASFilter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责对Ticket的校验工作,必须启用它 -->

- <filter>

- <filter-name>CAS Validation Filter</filter-name>

- <filter-class>

- org.jasig.cas.client.validation.Cas20ProxyReceivingTicketValidationFilter</filter-class>

- <init-param>

- <param-name>casServerUrlPrefix</param-name>

- <param-value>https://www.travel.com:8443/cas</param-value>

- </init-param>

- <init-param>

- <param-name>serverName</param-name>

- <param-value>http://www.travel.com:8080</param-value> <span style="color:#FF0000;">②</span>

- </init-param>

- </filter>

- <filter-mapping>

- <filter-name>CAS Validation Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器负责实现HttpServletRequest请求的包裹, 比如允许开发者通过HttpServletRequest的getRemoteUser()方法获得SSO登录用户的登录名,可选配置。 -->

- <filter>

- <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

- <filter-class>

- org.jasig.cas.client.util.HttpServletRequestWrapperFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS HttpServletRequest Wrapper Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- 该过滤器使得开发者可以通过org.jasig.cas.client.util.AssertionHolder来获取用户的登录名。 比如AssertionHolder.getAssertion().getPrincipal().getName()。 -->

- <filter>

- <filter-name>CAS Assertion Thread Local Filter</filter-name>

- <filter-class>org.jasig.cas.client.util.AssertionThreadLocalFilter</filter-class>

- </filter>

- <filter-mapping>

- <filter-name>CAS Assertion Thread Local Filter</filter-name>

- <url-pattern>/*</url-pattern>

- </filter-mapping>

- <!-- ======================== 单点登录结束 ======================== -->

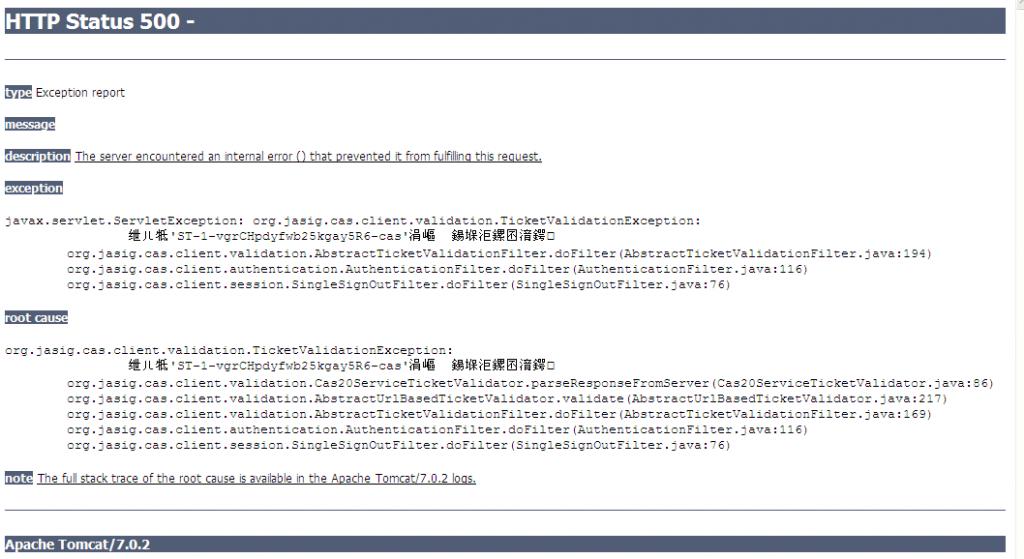

五、常见问题说明

错误一、

若出现以上错原因是:你在客户端的web.xml中①,②的配置有误。

错误二、

- javax.net.ssl.SSLHandshakeException: sun.security.validator.ValidatorException:

- PKIX path building failed: sun.security.provider.certpath.SunCertPathBuilderException:

- unable to find valid certification path to requested target

若出现次错误是有与你客户端的证书有问题。重新导入你证书。

文章出处: http://blog.csdn.net/small_love/article/details/6664831

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

CAS 取消 HTTPS 验证配置

CAS 取消 HTTPS 验证之后则可以使用HTTP协议进行CAS服务器和Client之间单点登录,安全性低,CAS不建议这样做,但是若在局域网内部使用的话,但用无妨。这样做的话,前面有关服务器端/Client端tomcat的https/ssl配置也可以不用做了

1 修改 cas server 下\WEB-INF\deployerConfigContext.xml 文件

<bean class="org.jasig.cas.authentication.handler.support.HttpBasedServiceCredentialsAuthenticationH andler" p:httpClient-ref="httpClient" p:requireSecure="false"/>

增加参数 p:requireSecure="false",是否需要安全验证,即 HTTPS,false 为不采用。

2 修改cas server下 \WEB-INF\spring-configuration\ticketGrantingTicketCookieGenerator.xml 文件

<bean id="ticketGrantingTicketCookieGenerator" class="org.jasig.cas.web.support.CookieRetrievingCookieGenerator" p:cookieSecure="false" p:cookieMaxAge="-1" p:cookieName="CASTGC" p:cookiePath="/cas" /> </beans>

参数 p:cookieSecure="true",TUE 为采用 HTTPS 验证,与 deployerConfigContext.xml 的参数保持一致。参数 p:cookieMaxAge="-1",简单说是 COOKIE 的最大生命周期,-1 为无生命周期,即只在当 前打开的 IE 窗口有效,IE 关闭或重新打开其它窗口,仍会要求验证。可以根据需要修改为 大于0的数字,比如3600等,意思是在3600秒内,打开任意 IE 窗口,都不需要验证

3 修改 cas server 下\WEB-INF\spring-configuration\warnCookieGenerator.xml 文件 <bean id="warnCookieGenerator" class="org.jasig.cas.web.support.CookieRetrievingCookieGenerator" p:cookieSecure="true" p:cookieMaxAge="-1" p:cookieName="CASPRIVACY" p:cookiePath="/cas" /> 两个参数与上面同理

相关推荐

【CAS_SSO单点登录实例详细步骤】 ...通过以上步骤,你可以实现基于CAS的SSO单点登录功能。这个过程涉及了证书的生成、导入以及CAS服务器和客户端的配置,确保所有步骤正确执行,才能实现无缝的单点登录体验。

SSO(Single Sign-On)单点登录是一种身份验证机制,允许用户在多个应用程序中使用一组共享的认证凭据,如用户名和密码。本详细设计说明书的下篇将深入探讨SSO的工作原理、实现方式以及常见问题。以下是SSO的相关...

c904417ef980d9da9eabe32d217623a2.part1

game_patch_1.30.21.13210.pak

Java多线程,线程安全(同步锁、异步锁)

图书管理系统前端静态资源

教育机构绩效管理与绩效考核制度

华为MA5626/MA562空库文件

可以通过这个简易的demo来,锻炼刚开始接触JAVA的朋友们。 首先需要有JAVA开发环境,安装了JDK。 此代码展示了如何设置游戏面板、加载图像资源、初始化游戏状态、处理键盘输入以改变方向、更新游戏状态、检测碰撞和苹果收集等基本功能1。请注意,为了运行这个程序,你需要准备相应的图片资源(dot.png, food.png, head.png),并将其放置在正确的路径下(这里假设是src/resources/目录)。如果你没有这些图片文件,可以使用任何你喜欢的图片代替,或者直接绘制矩形作为替代

"单相Boost PFC电路双闭环控制策略仿真研究:电感电流内环与输出电压双环控制的运行特性及功率因数校正效果展示",单相boost PFC电路仿真 功率因数校正 采用双闭环控制方式 电感电流内环+输出电压双环控制 电路运行特性良好,如效果图所示 ,核心关键词:单相boost PFC电路仿真; 功率因数校正; 双闭环控制方式; 电感电流内环; 输出电压双环控制; 电路运行特性。,"双闭环控制单相Boost PFC电路仿真:电感电流与输出电压协同优化"

改进A星算法:优化路径规划,剔除冗余节点,平滑转折点,对比优化前后结果,改进A星算法 剔除冗余节点,光滑转折点 对比优化前后路径。 ,核心关键词:改进A星算法; 剔除冗余节点; 光滑转折点; 对比优化前后路径。,"优化A星算法:剔除冗余节点,平滑转折点,对比优化路径效果"

项目已获导师指导并通过的高分毕业设计项目,可作为课程设计和期末大作业,下载即用无需修改,项目完整确保可以运行。 包含:项目源码、数据库脚本、软件工具等,该项目可以作为毕设、课程设计使用,前后端代码都在里面。 该系统功能完善、界面美观、操作简单、功能齐全、管理便捷,具有很高的实际应用价值。 项目都经过严格调试,确保可以运行!可以放心下载 技术组成 语言:java 开发环境:idea 数据库:MySql8.0 部署环境:Tomcat(建议用 7.x 或者 8.x 版本),maven 数据库工具:navicat

基于滑膜控制的无人车辆多车道变换轨迹跟踪与路径规划——MATLAB仿真实现,基于滑膜控制无人车辆轨迹跟踪控制 复现滑膜控制 多车道变,MATLAB仿真 路径规划 无人船无人机 SMC控制 Sliding mode controller for trajectory tracking ,基于滑膜控制的无人车辆轨迹跟踪; 复现滑膜控制; 多车道变换; MATLAB仿真; 无人船无人机路径规划; SMC控制; Sliding mode controller。,基于滑膜控制的无人车辆多车道轨迹跟踪控制及仿真研究

基于定子磁链定向矢量控制策略的双馈风力发电系统研究:直接转矩输入与双PWM变换器控制,双馈风力发电系统,双pwm变器控制系统,采用直接转矩输入代替风力发电机。 (1)转子侧采用基于定子磁链定向的矢量控制策略,对d轴进行定向,采用双闭环控制结构,外环为速度环,内环为电流控制环。 (2)网侧采用基于dq解耦直接功率控制,使转子侧以单位功率因数消耗能量,功率因数为1。 (3)右侧加了转子电流过流保护电路(crowbar),并设置了一些参数突变,以便研究了双馈风力发电机在外界干扰下各转矩、功率、电压等波形变化。 附带说明 ,双馈风力发电系统; 双PWM变换器控制; 矢量控制策略; 功率因数1; 转子电流过流保护; 波形变化。,双馈风力发电系统:双PWM变换器直接转矩控制技术研究

2025年小学《义务教育道德与法治课程标准(2022年版)》试卷附含答案.docx

2025年义务教育新课程标准生物(2022年版)必考试题含答案.docx

单相ANPC仿真-逆变器通用-matlab/SIMetrix

数字农场项目建设方案.pptx

python国产进口电影票房榜单数据可视化(可视化大屏)