зЃАдїЛпЉЪ е¶ВжЮЬдљ†еП™зЯ•йБУеЃЮзО∞ Serializable жО•еП£зЪДеѓєи±°пЉМеПѓдї•еЇПеИЧеМЦдЄЇ жЬђеЬ∞жЦЗдїґгАВйВ£дљ†жЬАе•љеЖНйШЕиѓїиѓ•зѓЗжЦЗзЂ†пЉМжЦЗзЂ†еѓєеЇПеИЧеМЦињЫи°МдЇЖжЫіжЈ±дЄАж≠•зЪДиЃ®иЃЇпЉМзФ®еЃЮйЩЕзЪДдЊЛе≠Рдї£з†БиЃ≤ињ∞дЇЖеЇПеИЧеМЦзЪДйЂШзЇІиЃ§иѓЖпЉМеМЕжЛђзИґз±їеЇПеИЧеМЦзЪДйЧЃйҐШгАБйЭЩжАБеПШйЗПйЧЃйҐШгАБ transient еЕ≥йФЃе≠ЧзЪДељ±еУНгАБеЇПеИЧеМЦ ID йЧЃйҐШгАВеЬ®зђФиАЕеЃЮйЩЕеЉАеПСињЗз®ЛдЄ≠пЉМе∞±е§Ъжђ°йБЗеИ∞еЇПеИЧеМЦзЪДйЧЃйҐШпЉМеЬ®иѓ•жЦЗзЂ†дЄ≠дєЯдЉЪдЄОиѓїиАЕеИЖдЇЂгАВ

еЉХи®А

е∞Ж Java еѓєи±°еЇПеИЧеМЦдЄЇдЇМињЫеИґжЦЗдїґзЪД Java еЇПеИЧеМЦжКАжЬѓжШѓ Java з≥їеИЧжКАжЬѓдЄ≠дЄАдЄ™иЊГдЄЇйЗНи¶БзЪДжКАжЬѓзВєпЉМеЬ®е§ІйГ®еИЖжГЕеЖµдЄЛпЉМеЉАеПСдЇЇеСШеП™йЬАи¶БдЇЖиІ£иҐЂеЇПеИЧеМЦзЪДз±їйЬАи¶БеЃЮзО∞ Serializable жО•еП£пЉМдљњзФ® ObjectInputStream еТМ ObjectOutputStream ињЫи°Меѓєи±°зЪДиѓїеЖЩгАВзДґиАМеЬ®жЬЙдЇЫжГЕеЖµдЄЛпЉМеЕЙзЯ•йБУињЩдЇЫињШињЬињЬдЄНе§ЯпЉМжЦЗзЂ†еИЧдЄЊдЇЖзђФиАЕйБЗеИ∞зЪДдЄАдЇЫзЬЯеЃЮжГЕеҐГпЉМеЃГдїђдЄО Java еЇПеИЧеМЦзЫЄеЕ≥пЉМйАЪињЗеИЖжЮРжГЕеҐГеЗЇзО∞зЪДеОЯеЫ†пЉМдљњиѓїиАЕиљїжЭЊзЙҐиЃ∞ Java еЇПеИЧеМЦдЄ≠зЪДдЄАдЇЫйЂШзЇІиЃ§иѓЖгАВ

еЫЮй°µй¶Ц

жЦЗзЂ†зїУжЮД

жЬђжЦЗе∞ЖйАРдЄАзЪДдїЛзїНеЗ†дЄ™жГЕеҐГпЉМй°ЇеЇПе¶ВдЄЛйЭҐзЪДеИЧи°®гАВ

еЇПеИЧеМЦ ID зЪДйЧЃйҐШ

йЭЩжАБеПШйЗПеЇПеИЧеМЦ

зИґз±їзЪДеЇПеИЧеМЦдЄО Transient еЕ≥йФЃе≠Ч

еѓєжХПжДЯе≠ЧжЃµеК†еѓЖ

еЇПеИЧеМЦе≠ШеВ®иІДеИЩ

еИЧи°®зЪДжѓПдЄАйГ®еИЖиЃ≤ињ∞дЇЖдЄАдЄ™еНХзЛђзЪДжГЕеҐГпЉМиѓїиАЕеПѓдї•еИЖеИЂжЯ•зЬЛгАВ

еЫЮй°µй¶Ц

еЇПеИЧеМЦ ID йЧЃйҐШ

жГЕеҐГпЉЪдЄ§дЄ™еЃҐжИЈзЂѓ A еТМ B иѓХеЫЊйАЪињЗзљСзїЬдЉ†йАТеѓєи±°жХ∞жНЃпЉМA зЂѓе∞Жеѓєи±° C еЇПеИЧеМЦдЄЇдЇМињЫеИґжХ∞жНЃеЖНдЉ†зїЩ BпЉМB еПНеЇПеИЧеМЦеЊЧеИ∞ CгАВ

йЧЃйҐШпЉЪC еѓєи±°зЪДеЕ®з±їиЈѓеЊДеБЗиЃЊдЄЇ com.inout.TestпЉМеЬ® A еТМ B зЂѓйГљжЬЙињЩдєИдЄАдЄ™з±їжЦЗдїґпЉМеКЯиГљдї£з†БеЃМеЕ®дЄАиЗігАВдєЯйГљеЃЮзО∞дЇЖ Serializable жО•еП£пЉМдљЖжШѓеПНеЇПеИЧеМЦжЧґжАїжШѓжПРз§ЇдЄНжИРеКЯгАВ

иІ£еЖ≥пЉЪиЩЪжЛЯжЬЇжШѓеР¶еЕБиЃЄеПНеЇПеИЧеМЦпЉМдЄНдїЕеПЦеЖ≥дЇОз±їиЈѓеЊДеТМеКЯиГљдї£з†БжШѓеР¶дЄАиЗіпЉМдЄАдЄ™йЭЮеЄЄйЗНи¶БзЪДдЄАзВєжШѓдЄ§дЄ™з±їзЪДеЇПеИЧеМЦ ID жШѓеР¶дЄАиЗіпЉИе∞±жШѓ private static final long serialVersionUID = 1LпЉЙгАВжЄЕеНХ 1 дЄ≠пЉМиЩљзДґдЄ§дЄ™з±їзЪДеКЯиГљдї£з†БеЃМеЕ®дЄАиЗіпЉМдљЖжШѓеЇПеИЧеМЦ ID дЄНеРМпЉМдїЦдїђжЧ†ж≥ХзЫЄдЇТеЇПеИЧеМЦеТМеПНеЇПеИЧеМЦгАВ

жЄЕеНХ 1. зЫЄеРМеКЯиГљдї£з†БдЄНеРМеЇПеИЧеМЦ ID зЪДз±їеѓєжѓФ

package com.inout;

import java.io.Serializable;

public class A implements Serializable {

private static final long serialVersionUID = 1L;

private String name;

public String getName()

{

return name;

}

public void setName(String name)

{

this.name = name;

}

}

package com.inout;

import java.io.Serializable;

public class A implements Serializable {

private static final long serialVersionUID = 2L;

private String name;

public String getName()

{

return name;

}

public void setName(String name)

{

this.name = name;

}

}

еЇПеИЧеМЦ ID еЬ® Eclipse дЄЛжПРдЊЫдЇЖдЄ§зІНзФЯжИРз≠ЦзХ•пЉМдЄАдЄ™жШѓеЫЇеЃЪзЪД 1LпЉМдЄАдЄ™жШѓйЪПжЬЇзФЯжИРдЄАдЄ™дЄНйЗНе§НзЪД long з±їеЮЛжХ∞жНЃпЉИеЃЮйЩЕдЄКжШѓдљњзФ® JDK еЈ•еЕЈзФЯжИРпЉЙпЉМеЬ®ињЩйЗМжЬЙдЄАдЄ™еїЇиЃЃпЉМе¶ВжЮЬж≤°жЬЙзЙєжЃКйЬАж±ВпЉМе∞±жШѓзФ®йїШиЃ§зЪД 1L е∞±еПѓдї•пЉМињЩж†ЈеПѓдї•з°ЃдњЭдї£з†БдЄАиЗіжЧґеПНеЇПеИЧеМЦжИРеКЯгАВйВ£дєИйЪПжЬЇзФЯжИРзЪДеЇПеИЧеМЦ ID жЬЙдїАдєИдљЬзФ®еСҐпЉМжЬЙдЇЫжЧґеАЩпЉМйАЪињЗжФєеПШеЇПеИЧеМЦ ID еПѓдї•зФ®жЭ•йЩРеИґжЯРдЇЫзФ®жИЈзЪДдљњзФ®гАВ

зЙєжАІдљњзФ®ж°ИдЊЛ

иѓїиАЕеЇФиѓ•еРђињЗ Fa√Іade ж®°еЉПпЉМеЃГжШѓдЄЇеЇФзФ®з®ЛеЇПжПРдЊЫзїЯдЄАзЪДиЃњйЧЃжО•еП£пЉМж°ИдЊЛз®ЛеЇПдЄ≠зЪД Client еЃҐжИЈзЂѓдљњзФ®дЇЖиѓ•ж®°еЉПпЉМж°ИдЊЛз®ЛеЇПзїУжЮДеЫЊе¶ВеЫЊ 1 жЙАз§ЇгАВ

еЫЊ 1. ж°ИдЊЛз®ЛеЇПзїУжЮД

Client зЂѓйАЪињЗ Fa√Іade Object жЙНеПѓдї•дЄОдЄЪеК°йАїиЊСеѓєи±°ињЫи°МдЇ§дЇТгАВиАМеЃҐжИЈзЂѓзЪД Fa√Іade Object дЄНиГљзЫіжО•зФ± Client зФЯжИРпЉМиАМжШѓйЬАи¶Б Server зЂѓзФЯжИРпЉМзДґеРОеЇПеИЧеМЦеРОйАЪињЗзљСзїЬе∞ЖдЇМињЫеИґеѓєи±°жХ∞жНЃдЉ†зїЩ ClientпЉМClient иіЯиі£еПНеЇПеИЧеМЦеЊЧеИ∞ Fa√Іade еѓєи±°гАВиѓ•ж®°еЉПеПѓдї•дљњеЊЧ Client зЂѓз®ЛеЇПзЪДдљњзФ®йЬАи¶БжЬНеК°еЩ®зЂѓзЪДиЃЄеПѓпЉМеРМжЧґ Client зЂѓеТМжЬНеК°еЩ®зЂѓзЪД Fa√Іade Object з±їйЬАи¶БдњЭжМБдЄАиЗігАВељУжЬНеК°еЩ®зЂѓжГ≥и¶БињЫи°МзЙИжЬђжЫіжЦ∞жЧґпЉМеП™и¶Бе∞ЖжЬНеК°еЩ®зЂѓзЪД Fa√Іade Object з±їзЪДеЇПеИЧеМЦ ID еЖНжђ°зФЯжИРпЉМељУ Client зЂѓеПНеЇПеИЧеМЦ Fa√Іade Object е∞±дЉЪ姱賕пЉМдєЯе∞±жШѓеЉЇеИґ Client зЂѓдїОжЬНеК°еЩ®зЂѓиОЈеПЦжЬАжЦ∞з®ЛеЇПгАВ

еЫЮй°µй¶Ц

йЭЩжАБеПШйЗПеЇПеИЧеМЦ

жГЕеҐГпЉЪжЯ•зЬЛжЄЕеНХ 2 зЪДдї£з†БгАВ

жЄЕеНХ 2. йЭЩжАБеПШйЗПеЇПеИЧеМЦйЧЃйҐШдї£з†Б

public class Test implements Serializable {

private static final long serialVersionUID = 1L;

public static int staticVar = 5;

public static void main(String[] args) {

try {

//еИЭеІЛжЧґstaticVarдЄЇ5

ObjectOutputStream out = new ObjectOutputStream(

new FileOutputStream(вАЬresult.objвАЭ));

out.writeObject(new Test());

out.close();

//еЇПеИЧеМЦеРОдњЃжФєдЄЇ10

Test.staticVar = 10;

ObjectInputStream oin = new ObjectInputStream(new FileInputStream(

вАЬresult.objвАЭ));

Test t = (Test) oin.readObject();

oin.close();

//еЖНиѓїеПЦпЉМйАЪињЗt.staticVarжЙУеН∞жЦ∞зЪДеАЉ

System.out.println(t.staticVar);

} catch (FileNotFoundException e) {

e.printStackTrace();

} catch (IOException e) {

e.printStackTrace();

} catch (ClassNotFoundException e) {

e.printStackTrace();

}

}

}

жЄЕеНХ 2 дЄ≠зЪД main жЦєж≥ХпЉМе∞Жеѓєи±°еЇПеИЧеМЦеРОпЉМдњЃжФєйЭЩжАБеПШйЗПзЪДжХ∞еАЉпЉМеЖНе∞ЖеЇПеИЧеМЦеѓєи±°иѓїеПЦеЗЇжЭ•пЉМзДґеРОйАЪињЗиѓїеПЦеЗЇжЭ•зЪДеѓєи±°иОЈеЊЧйЭЩжАБеПШйЗПзЪДжХ∞еАЉеєґжЙУеН∞еЗЇжЭ•гАВдЊЭзЕІжЄЕеНХ 2пЉМињЩдЄ™ System.out.println(t.staticVar) иѓ≠еП•иЊУеЗЇзЪДжШѓ 10 ињШжШѓ 5 еСҐпЉЯ

жЬАеРОзЪДиЊУеЗЇжШѓ 10пЉМеѓєдЇОжЧ†ж≥ХзРЖиІ£зЪДиѓїиАЕиЃ§дЄЇпЉМжЙУеН∞зЪД staticVar жШѓдїОиѓїеПЦзЪДеѓєи±°йЗМиОЈеЊЧзЪДпЉМеЇФиѓ•жШѓдњЭе≠ШжЧґзЪДзКґжАБжЙНеѓєгАВдєЛжЙАдї•жЙУеН∞ 10 зЪДеОЯеЫ†еЬ®дЇОеЇПеИЧеМЦжЧґпЉМеєґдЄНдњЭе≠ШйЭЩжАБеПШйЗПпЉМињЩеЕґеЃЮжѓФиЊГеЃєжШУзРЖиІ£пЉМеЇПеИЧеМЦдњЭе≠ШзЪДжШѓеѓєи±°зЪДзКґжАБпЉМйЭЩжАБеПШйЗПе±ЮдЇОз±їзЪДзКґжАБпЉМеЫ†ж≠§ еЇПеИЧеМЦеєґдЄНдњЭе≠ШйЭЩжАБеПШйЗПгАВ

еЫЮй°µй¶Ц

зИґз±їзЪДеЇПеИЧеМЦдЄО Transient еЕ≥йФЃе≠Ч

жГЕеҐГпЉЪдЄАдЄ™е≠Рз±їеЃЮзО∞дЇЖ Serializable жО•еП£пЉМеЃГзЪДзИґз±їйГљж≤°жЬЙеЃЮзО∞ Serializable жО•еП£пЉМеЇПеИЧеМЦиѓ•е≠Рз±їеѓєи±°пЉМзДґеРОеПНеЇПеИЧеМЦеРОиЊУеЗЇзИґз±їеЃЪдєЙзЪДжЯРеПШйЗПзЪДжХ∞еАЉпЉМиѓ•еПШйЗПжХ∞еАЉдЄОеЇПеИЧеМЦжЧґзЪДжХ∞еАЉдЄНеРМгАВ

иІ£еЖ≥пЉЪи¶БжГ≥е∞ЖзИґз±їеѓєи±°дєЯеЇПеИЧеМЦпЉМе∞±йЬАи¶БиЃ©зИґз±їдєЯеЃЮзО∞Serializable жО•еП£гАВе¶ВжЮЬзИґз±їдЄНеЃЮзО∞зЪДиѓЭзЪДпЉМе∞± йЬАи¶БжЬЙйїШиЃ§зЪДжЧ†еПВзЪДжЮДйА†еЗљжХ∞гАВеЬ®зИґз±їж≤°жЬЙеЃЮзО∞ Serializable жО•еП£жЧґпЉМиЩЪжЛЯжЬЇжШѓдЄНдЉЪеЇПеИЧеМЦзИґеѓєи±°зЪДпЉМиАМдЄАдЄ™ Java еѓєи±°зЪДжЮДйА†ењЕй°їеЕИжЬЙзИґеѓєи±°пЉМжЙНжЬЙе≠Реѓєи±°пЉМеПНеЇПеИЧеМЦдєЯдЄНдЊЛе§ЦгАВжЙАдї•еПНеЇПеИЧеМЦжЧґпЉМдЄЇдЇЖжЮДйА†зИґеѓєи±°пЉМеП™иГљи∞ГзФ®зИґз±їзЪДжЧ†еПВжЮДйА†еЗљжХ∞дљЬдЄЇйїШиЃ§зЪДзИґеѓєи±°гАВеЫ†ж≠§ељУжИСдїђеПЦ зИґеѓєи±°зЪДеПШйЗПеАЉжЧґпЉМеЃГзЪДеАЉжШѓи∞ГзФ®зИґз±їжЧ†еПВжЮДйА†еЗљжХ∞еРОзЪДеАЉгАВе¶ВжЮЬдљ†иАГиЩСеИ∞ињЩзІНеЇПеИЧеМЦзЪДжГЕеЖµпЉМеЬ®зИґз±їжЧ†еПВжЮДйА†еЗљжХ∞дЄ≠еѓєеПШйЗПињЫи°МеИЭеІЛеМЦпЉМеР¶еИЩзЪДиѓЭпЉМзИґз±їеПШйЗПеАЉйГљ жШѓйїШиЃ§е£∞жШОзЪДеАЉпЉМе¶В int еЮЛзЪДйїШиЃ§жШѓ 0пЉМstring еЮЛзЪДйїШиЃ§жШѓ nullгАВ

Transient еЕ≥йФЃе≠ЧзЪДдљЬзФ®жШѓжОІеИґеПШйЗПзЪДеЇПеИЧеМЦпЉМеЬ®еПШйЗПе£∞жШОеЙНеК†дЄКиѓ•еЕ≥йФЃе≠ЧпЉМеПѓдї•йШїж≠Ґиѓ•еПШйЗП襀еЇПеИЧеМЦеИ∞жЦЗдїґдЄ≠пЉМеܮ襀еПНеЇПеИЧеМЦеРОпЉМtransient еПШйЗПзЪДеАЉиҐЂиЃЊдЄЇеИЭеІЛеАЉпЉМе¶В int еЮЛзЪДжШѓ 0пЉМеѓєи±°еЮЛзЪДжШѓ nullгАВ

зЙєжАІдљњзФ®ж°ИдЊЛ

жИСдїђзЖЯжВЙдљњзФ® Transient еЕ≥йФЃе≠ЧеПѓдї•дљњеЊЧе≠ЧжЃµдЄН襀еЇПеИЧеМЦпЉМйВ£дєИињШжЬЙеИЂзЪДжЦєж≥ХеРЧпЉЯж†єжНЃзИґз±їеѓєи±°еЇПеИЧеМЦзЪДиІДеИЩпЉМжИСдїђеПѓдї•е∞ЖдЄНйЬАи¶Б襀еЇПеИЧеМЦзЪДе≠ЧжЃµжКљеПЦеЗЇжЭ•жФЊеИ∞зИґз±їдЄ≠пЉМе≠Рз±їеЃЮзО∞ Serializable жО•еП£пЉМзИґз±їдЄНеЃЮзО∞пЉМж†єжНЃзИґз±їеЇПеИЧеМЦиІДеИЩпЉМзИґз±їзЪДе≠ЧжЃµжХ∞жНЃе∞ЖдЄН襀еЇПеИЧеМЦпЉМ嚥жИРз±їеЫЊе¶ВеЫЊ 2 жЙАз§ЇгАВ

дЄКеЫЊдЄ≠еПѓдї•зЬЛеЗЇпЉМattr1гАБattr2гАБattr3гАБattr5 йГљдЄНдЉЪ襀еЇПеИЧеМЦпЉМжФЊеЬ®зИґз±їдЄ≠зЪДе•ље§ДеЬ®дЇОељУжЬЙеП¶е§ЦдЄАдЄ™ Child з±їжЧґпЉМattr1гАБattr2гАБattr3 дЊЭзДґдЄНдЉЪ襀еЇПеИЧеМЦпЉМдЄНзФ®йЗНе§НжКТеЖЩ transientпЉМдї£з†БзЃАжіБгАВ

еЫЮй°µй¶Ц

еѓєжХПжДЯе≠ЧжЃµеК†еѓЖ

жГЕеҐГпЉЪжЬНеК°еЩ®зЂѓзїЩеЃҐжИЈзЂѓеПСйАБеЇПеИЧеМЦеѓєи±°жХ∞жНЃпЉМеѓєи±°дЄ≠жЬЙдЄАдЇЫжХ∞жНЃжШѓжХПжДЯзЪДпЉМжѓФе¶ВеѓЖз†Бе≠Чзђ¶дЄ≤з≠ЙпЉМеЄМжЬЫеѓєиѓ•еѓЖз†Бе≠ЧжЃµеЬ®еЇПеИЧеМЦжЧґпЉМињЫи°МеК†еѓЖпЉМиАМеЃҐжИЈзЂѓе¶ВжЮЬжЛ•жЬЙиІ£еѓЖзЪДеѓЖйТ•пЉМеП™жЬЙеЬ®еЃҐжИЈзЂѓињЫи°МеПНеЇПеИЧеМЦжЧґпЉМжЙНеПѓдї•еѓєеѓЖз†БињЫи°МиѓїеПЦпЉМињЩж†ЈеПѓдї•дЄАеЃЪз®ЛеЇ¶дњЭиѓБеЇПеИЧеМЦеѓєи±°зЪДжХ∞жНЃеЃЙеЕ®гАВ

иІ£еЖ≥пЉЪеЬ®еЇПеИЧеМЦињЗз®ЛдЄ≠пЉМиЩЪжЛЯжЬЇдЉЪиѓХеЫЊи∞ГзФ®еѓєи±°з±їйЗМзЪД writeObject еТМ readObject жЦєж≥ХпЉМињЫи°МзФ®жИЈиЗ™еЃЪдєЙзЪДеЇПеИЧеМЦеТМеПНеЇПеИЧеМЦпЉМе¶ВжЮЬж≤°жЬЙињЩж†ЈзЪДжЦєж≥ХпЉМеИЩйїШиЃ§и∞ГзФ®жШѓ ObjectOutputStream зЪД defaultWriteObject жЦєж≥Хдї•еПК ObjectInputStream зЪД defaultReadObject жЦєж≥ХгАВзФ®жИЈиЗ™еЃЪдєЙзЪД writeObject еТМ readObject жЦєж≥ХеПѓдї•еЕБиЃЄзФ®жИЈжОІеИґеЇПеИЧеМЦзЪДињЗз®ЛпЉМжѓФе¶ВеПѓдї•еЬ®еЇПеИЧеМЦзЪДињЗз®ЛдЄ≠еК®жАБжФєеПШеЇПеИЧеМЦзЪДжХ∞еАЉгАВеЯЇдЇОињЩдЄ™еОЯзРЖпЉМеПѓдї•еЬ®еЃЮйЩЕеЇФзФ®дЄ≠еЊЧеИ∞дљњзФ®пЉМзФ®дЇОжХПжДЯе≠ЧжЃµзЪДеК†еѓЖеЈ•дљЬпЉМ жЄЕеНХ 3 е±Хз§ЇдЇЖињЩдЄ™ињЗз®ЛгАВ

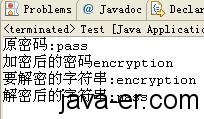

жЄЕеНХ 3. йЭЩжАБеПШйЗПеЇПеИЧеМЦйЧЃйҐШдї£з†Б

private static final long serialVersionUID = 1L;

private String password = вАЬpassвАЭ;

public String getPassword() {

return password;

}

public void setPassword(String password) {

this.password = password;

}

private void writeObject(ObjectOutputStream out) {

try {

PutField putFields = out.putFields();

System.out.println(вАЬеОЯеѓЖз†Б:вАЭ + password);

password = вАЬencryptionвАЭ;//ж®°жЛЯеК†еѓЖ

putFields.put(вАЬpasswordвАЭ, password);

System.out.println(вАЬеК†еѓЖеРОзЪДеѓЖз†БвАЭ + password);

out.writeFields();

} catch (IOException e) {

e.printStackTrace();

}

}

private void readObject(ObjectInputStream in) {

try {

GetField readFields = in.readFields();

Object object = readFields.get(вАЬpasswordвАЭ, вАЬвАЭ);

System.out.println(вАЬи¶БиІ£еѓЖзЪДе≠Чзђ¶дЄ≤:вАЭ + object.toString());

password = вАЬpassвАЭ;//ж®°жЛЯиІ£еѓЖ,йЬАи¶БиОЈеЊЧжЬђеЬ∞зЪДеѓЖйТ•

} catch (IOException e) {

e.printStackTrace();

} catch (ClassNotFoundException e) {

e.printStackTrace();

}

}

public static void main(String[] args) {

try {

ObjectOutputStream out = new ObjectOutputStream(

new FileOutputStream(вАЬresult.objвАЭ));

out.writeObject(new Test());

out.close();

ObjectInputStream oin = new ObjectInputStream(new FileInputStream(

вАЬresult.objвАЭ));

Test t = (Test) oin.readObject();

System.out.println(вАЬиІ£еѓЖеРОзЪДе≠Чзђ¶дЄ≤:вАЭ + t.getPassword());

oin.close();

} catch (FileNotFoundException e) {

e.printStackTrace();

} catch (IOException e) {

e.printStackTrace();

} catch (ClassNotFoundException e) {

e.printStackTrace();

}

}

еЬ®жЄЕеНХ 3 зЪД writeObject жЦєж≥ХдЄ≠пЉМеѓєеѓЖз†БињЫи°МдЇЖеК†еѓЖпЉМеЬ® readObject дЄ≠еИЩеѓє password ињЫи°МиІ£еѓЖпЉМеП™жЬЙжЛ•жЬЙеѓЖйТ•зЪДеЃҐжИЈзЂѓпЉМжЙНеПѓдї•ж≠£з°ЃзЪДиІ£жЮРеЗЇеѓЖз†БпЉМз°ЃдњЭдЇЖжХ∞жНЃзЪДеЃЙеЕ®гАВжЙІи°МжЄЕеНХ 3 еРОжОІеИґеП∞иЊУеЗЇе¶ВеЫЊ 3 жЙАз§ЇгАВ

еЫЊ 3. жХ∞жНЃеК†еѓЖжЉФз§Ї

зЙєжАІдљњзФ®ж°ИдЊЛ

RMI жКАжЬѓжШѓеЃМеЕ®еЯЇдЇО Java еЇПеИЧеМЦжКАжЬѓзЪДпЉМжЬНеК°еЩ®зЂѓжО•еП£и∞ГзФ®жЙАйЬАи¶БзЪДеПВжХ∞еѓєи±°жЭ•иЗ≥дЇОеЃҐжИЈзЂѓпЉМеЃГдїђйАЪињЗзљСзїЬзЫЄдЇТдЉ†иЊУгАВињЩе∞±жґЙеПК RMI зЪДеЃЙеЕ®дЉ†иЊУзЪДйЧЃйҐШгАВдЄАдЇЫжХПжДЯзЪДе≠ЧжЃµпЉМе¶ВзФ®жИЈеРНеѓЖз†БпЉИзФ®жИЈзЩїељХжЧґйЬАи¶БеѓєеѓЖз†БињЫи°МдЉ†иЊУпЉЙпЉМжИСдїђеЄМжЬЫеѓєеЕґињЫи°МеК†еѓЖпЉМињЩжЧґпЉМе∞±еПѓдї•йЗЗзФ®жЬђиКВдїЛзїНзЪДжЦєж≥ХеЬ®еЃҐжИЈзЂѓеѓєеѓЖ з†БињЫи°МеК†еѓЖпЉМжЬНеК°еЩ®зЂѓињЫи°МиІ£еѓЖпЉМз°ЃдњЭжХ∞жНЃдЉ†иЊУзЪДеЃЙеЕ®жАІгАВ

еЫЮй°µй¶Ц

еЇПеИЧеМЦе≠ШеВ®иІДеИЩ

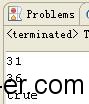

жГЕеҐГпЉЪйЧЃйҐШдї£з†Бе¶ВжЄЕеНХ 4 жЙАз§ЇгАВ

жЄЕеНХ 4. е≠ШеВ®иІДеИЩйЧЃйҐШдї£з†Б

ObjectOutputStream out = new ObjectOutputStream(

new FileOutputStream(вАЬresult.objвАЭ));

Test test = new Test();

//иѓХеЫЊе∞Жеѓєи±°дЄ§жђ°еЖЩеЕ•жЦЗдїґ

out.writeObject(test);

out.flush();

System.out.println(new File(вАЬresult.objвАЭ).length());

out.writeObject(test);

out.close();

System.out.println(new File(вАЬresult.objвАЭ).length());

ObjectInputStream oin = new ObjectInputStream(new FileInputStream(

вАЬresult.objвАЭ));

//дїОжЦЗдїґдЊЭжђ°иѓїеЗЇдЄ§дЄ™жЦЗдїґ

Test t1 = (Test) oin.readObject();

Test t2 = (Test) oin.readObject();

oin.close();

//еИ§жЦ≠дЄ§дЄ™еЉХзФ®жШѓеР¶жМЗеРСеРМдЄАдЄ™еѓєи±°

System.out.println(t1 == t2);

жЄЕеНХ 3 дЄ≠еѓєеРМдЄАеѓєи±°дЄ§жђ°еЖЩеЕ•жЦЗдїґпЉМжЙУеН∞еЗЇеЖЩеЕ•дЄАжђ°еѓєи±°еРОзЪДе≠ШеВ®е§Іе∞ПеТМеЖЩеЕ•дЄ§жђ°еРОзЪДе≠ШеВ®е§Іе∞ПпЉМзДґеРОдїОжЦЗдїґдЄ≠еПНеЇПеИЧеМЦеЗЇдЄ§дЄ™еѓєи±°пЉМжѓФиЊГињЩдЄ§дЄ™еѓєи±°жШѓеР¶дЄЇеРМдЄАеѓєи±°гАВдЄА иИђзЪДжАЭзїіжШѓпЉМдЄ§жђ°еЖЩеЕ•еѓєи±°пЉМжЦЗдїґе§Іе∞ПдЉЪеПШдЄЇдЄ§еАНзЪДе§Іе∞ПпЉМеПНеЇПеИЧеМЦжЧґпЉМзФ±дЇОдїОжЦЗдїґиѓїеПЦпЉМзФЯжИРдЇЖдЄ§дЄ™еѓєи±°пЉМеИ§жЦ≠зЫЄз≠ЙжЧґеЇФиѓ•жШѓиЊУеЕ• false жЙНеѓєпЉМдљЖжШѓжЬАеРОзїУжЮЬиЊУеЗЇе¶ВеЫЊ 4 жЙАз§ЇгАВ

еЫЊ 4. з§ЇдЊЛз®ЛеЇПиЊУеЗЇ

жИСдїђзЬЛеИ∞пЉМзђђдЇМжђ°еЖЩеЕ•еѓєи±°жЧґжЦЗдїґеП™еҐЮеК†дЇЖ 5 е≠ЧиКВпЉМеєґдЄФдЄ§дЄ™еѓєи±°жШѓзЫЄз≠ЙзЪДпЉМињЩжШѓдЄЇдїАдєИеСҐпЉЯ

иІ£з≠ФпЉЪJava еЇПеИЧеМЦжЬЇеИґдЄЇдЇЖиКВзЬБз£БзЫШз©ЇйЧіпЉМеЕЈжЬЙзЙєеЃЪзЪДе≠ШеВ®иІДеИЩпЉМељУеЖЩеЕ•жЦЗдїґзЪДдЄЇеРМдЄАеѓєи±°жЧґпЉМеєґдЄНдЉЪеЖНе∞Жеѓєи±°зЪДеЖЕеЃєињЫи°Ме≠ШеВ®пЉМиАМеП™жШѓеЖНжђ°е≠ШеВ®дЄАдїљеЉХзФ®пЉМдЄКйЭҐеҐЮеК†зЪД 5 е≠ЧиКВзЪДе≠ШеВ®з©ЇйЧіе∞±жШѓжЦ∞еҐЮеЉХзФ®еТМдЄАдЇЫжОІеИґдњ°жБѓзЪДз©ЇйЧігАВеПНеЇПеИЧеМЦжЧґпЉМжБҐе§НеЉХзФ®еЕ≥з≥їпЉМдљњеЊЧжЄЕеНХ 3 дЄ≠зЪД t1 еТМ t2 жМЗеРСеФѓдЄАзЪДеѓєи±°пЉМдЇМиАЕзЫЄз≠ЙпЉМиЊУеЗЇ trueгАВиѓ•е≠ШеВ®иІДеИЩжЮБе§ІзЪДиКВзЬБдЇЖе≠ШеВ®з©ЇйЧігАВ

зЙєжАІж°ИдЊЛеИЖжЮР

жЯ•зЬЛжЄЕеНХ 5 зЪДдї£з†БгАВ

жЄЕеНХ 5. ж°ИдЊЛдї£з†Б

ObjectOutputStream out = new ObjectOutputStream(new FileOutputStream(вАЬresult.objвАЭ));

Test test = new Test();

test.i = 1;

out.writeObject(test);

out.flush();

test.i = 2;

out.writeObject(test);

out.close();

ObjectInputStream oin = new ObjectInputStream(new FileInputStream(

вАЬresult.objвАЭ));

Test t1 = (Test) oin.readObject();

Test t2 = (Test) oin.readObject();

System.out.println(t1.i);

System.out.println(t2.i);

жЄЕеНХ 4 зЪДзЫЃзЪДжШѓеЄМжЬЫе∞Ж test еѓєи±°дЄ§жђ°дњЭе≠ШеИ∞ result.obj жЦЗдїґдЄ≠пЉМеЖЩеЕ•дЄАжђ°дї•еРОдњЃжФєеѓєи±°е±ЮжАІеАЉеЖНжђ°дњЭе≠ШзђђдЇМжђ°пЉМзДґеРОдїО result.obj дЄ≠еЖНдЊЭжђ°иѓїеЗЇдЄ§дЄ™еѓєи±°пЉМиЊУеЗЇињЩдЄ§дЄ™еѓєи±°зЪД i е±ЮжАІеАЉгАВж°ИдЊЛдї£з†БзЪДзЫЃзЪДеОЯжЬђжШѓеЄМжЬЫдЄАжђ°жАІдЉ†иЊУеѓєи±°дњЃжФєеЙНеРОзЪДзКґжАБгАВ

зїУжЮЬдЄ§дЄ™иЊУеЗЇзЪДйГљжШѓ 1пЉМ еОЯеЫ†е∞±жШѓзђђдЄАжђ°еЖЩеЕ•еѓєи±°дї•еРОпЉМзђђдЇМжђ°еЖНиѓХеЫЊеЖЩзЪДжЧґеАЩпЉМиЩЪжЛЯжЬЇж†єжНЃеЉХзФ®еЕ≥з≥їзЯ•йБУеЈ≤зїПжЬЙдЄАдЄ™зЫЄеРМеѓєи±°еЈ≤зїПеЖЩеЕ•жЦЗдїґпЉМеЫ†ж≠§еП™дњЭе≠ШзђђдЇМжђ°еЖЩзЪДеЉХзФ®пЉМжЙАдї•иѓїеПЦжЧґпЉМйГљ жШѓзђђдЄАжђ°дњЭе≠ШзЪДеѓєи±°гАВиѓїиАЕеЬ®дљњзФ®дЄАдЄ™жЦЗдїґе§Ъжђ° writeObject йЬАи¶БзЙєеИЂж≥®жДПињЩдЄ™йЧЃйҐШгАВ

еЫЮй°µй¶Ц

е∞ПзїУ

жЬђжЦЗйАЪињЗеЗ†дЄ™еЕЈдљУзЪДжГЕжЩѓпЉМдїЛзїНдЇЖ Java еЇПеИЧеМЦзЪДдЄАдЇЫйЂШзЇІзЯ•иѓЖпЉМиЩљиѓійЂШзЇІпЉМеєґдЄНжШѓиѓіиѓїиАЕдїђйГљдЄНдЇЖиІ£пЉМеЄМжЬЫзФ®зђФиАЕдїЛзїНзЪДжГЕжЩѓиЃ©иѓїиАЕеК†жЈ±еН∞и±°пЉМиГље§ЯжЫіеК†еРИзРЖзЪДеИ©зФ® Java еЇПеИЧеМЦжКАжЬѓпЉМеЬ®жЬ™жЭ•еЉАеПСдєЛиЈѓдЄКйБЗеИ∞еЇПеИЧеМЦйЧЃйҐШжЧґпЉМеПѓдї•еПКжЧґзЪДиІ£еЖ≥гАВзФ±дЇОжЬђдЇЇзЯ•иѓЖж∞іеє≥жЬЙйЩРпЉМжЦЗзЂ†дЄ≠еАШиЛ•жЬЙйФЩиѓѓзЪДеЬ∞жЦєпЉМ搥ињОиБФз≥їжИСжЙєиѓДжМЗж≠£гАВ

еПВиАГиµДжЦЩ

е≠¶дє†

еПВиАГ Java еЇПеИЧеМЦ Serializableй¶Цй°µпЉМдЇЖиІ£ Java еЇПеИЧеМЦжО•еП£зЪДеЯЇжЬђзЯ•иѓЖгАВ

жЯ•зЬЛвАЬDiscover the secrets of the Java Serialization APIвАЭпЉМжЯ•зЬЛ Java еЇПеИЧеМЦ API зЪДзІШеѓЖгАВ

жЯ•зЬЛвАЬImplementing SerializableвАЭпЉМдЇЖиІ£еЃЮзО∞ Java еЇПеИЧеМЦзЪДи¶БзВєгАВ

жЯ•зЬЛзљСзЂЩвАЬOracle Java DeveloperвАЭпЉМжЯ•зЬЛ Java еЃШжЦєзљСзЂЩжПРдЊЫзЪД Java зЫЄеЕ≥иµДжЦЩгАВ

developerWorks Java жКАжЬѓдЄУеМЇпЉЪжЯ•зЬЛе§ІйЗПеЕ≥дЇО Java зЉЦз®ЛзЪДжЦєжЦєйЭҐйЭҐзЪДжЦЗзЂ†гАВ

иљђпЉЪhttp://java-er.com/blog/java-serializable-2/

зЫЄеЕ≥жО®иНР

йАЪињЗеЃЮдЊЛжЈ±еЕ•дЇЖиІ£ Java еЇПеИЧеМЦпЉМеПѓдї•еЄЃеК©еЉАеПСдЇЇеСШжЫіе•љеЬ∞зРЖиІ£ Java еЇПеИЧеМЦжЬЇеИґпЉМйБњеЕНдЄАдЇЫеЄЄиІБзЪДйЧЃйҐШпЉМжПРйЂШеЉАеПСжХИзОЗгАВжЬђжЦЗйАЪињЗеИЖжЮРдЄАдЇЫзЬЯеЃЮжГЕеҐГпЉМеЄЃеК©иѓїиАЕиљїжЭЊзЙҐиЃ∞ Java еЇПеИЧеМЦдЄ≠зЪДдЄАдЇЫйЂШзЇІиЃ§иѓЖгАВ

JavaеЇПеИЧеМЦжШѓJavaеє≥еП∞дЄ≠зЪДдЄАзІНж†ЗеЗЖжЬЇеИґпЉМеЕБиЃЄе∞Жеѓєи±°зЪДзКґжАБиљђжНҐдЄЇ...йАЪињЗдї•дЄКзЯ•иѓЖзВєзЪДе≠¶дє†пЉМдљ†еПѓдї•еѓєJavaеЇПеИЧеМЦжЬЙжЈ±еЕ•зЪДзРЖиІ£пЉМжЧ†иЃЇжШѓзРЖиЃЇињШжШѓеЃЮиЈµпЉМйГљиГљдЄЇдљ†еЬ®еЉАеПСињЗз®ЛдЄ≠е§ДзРЖеѓєи±°жМБдєЕеМЦгАБжХ∞жНЃдЉ†иЊУз≠ЙйЧЃйҐШжПРдЊЫжЬЙеКЫжФѓжМБгАВ

JavaеЇПеИЧеМЦжШѓJavaеє≥еП∞жПРдЊЫзЪДдЄАзІНжМБдєЕеМЦжЬЇеИґпЉМеЃГеЕБиЃЄжИСдїђе∞ЖдЄАдЄ™Javaеѓєи±°иљђжНҐдЄЇе≠ЧиКВжµБпЉМдї•дЊње≠ШеВ®еИ∞з£БзЫШдЄКпЉМжИЦиАЕйАЪињЗзљСзїЬињЫи°МдЉ†иЊУгАВињЩдљњеЊЧжИСдїђеПѓдї•дњЭе≠ШеТМжБҐе§Неѓєи±°зЪДзКґжАБгАВеЃЮзО∞еЇПеИЧеМЦзЪДз±їйЬАи¶БеЃЮзО∞`Serializable`жО•еП£пЉМ...

жЬђжЦЗе∞ЖжЈ±еЕ•жОҐиЃ®JavaеЇПеИЧеМЦзЪДеЯЇжЬђж¶ВењµгАБеЈ•дљЬеОЯзРЖгАБзЃЧж≥ХжµБз®ЛеПКеЕґеЇФзФ®еЬЇжЩѓгАВ #### JavaеЇПеИЧеМЦзЃАдїЛ JavaдЄ≠зЪДеЇПеИЧеМЦжШѓжМЗе∞Жеѓєи±°зЪДзКґжАБиљђжНҐдЄЇе≠ЧиКВжµБзЪДињЗз®ЛпЉМдї•дЊњеЬ®зљСзїЬдЄКдЉ†иЊУжИЦдњЭе≠ШеИ∞з£БзЫШз≠Йе≠ШеВ®дїЛиі®дЄ≠гАВиАМеПНеЇПеИЧеМЦеИЩжШѓе∞Ж...

йЪПзЭАдњ°жБѓжКАжЬѓзЪДењЂйАЯеПСе±ХпЉМжХ∞жНЃзЪДе≠ШеВ®дЄОдЉ†иЊУеПШеЊЧжЧ•зЫКйЗНи¶БгАВеЬ®дЉЧе§ЪжХ∞жНЃе§ДзРЖжКАжЬѓдЄ≠пЉМеѓєи±°...еѓєдЇОеЄМжЬЫжЈ±еЕ•зРЖиІ£JavaеЇПеИЧеМЦжЬЇеИґпЉМжИЦиАЕйЬАи¶БеЬ®еЃЮйЩЕй°єзЫЃдЄ≠еЃЮзО∞еЇПеИЧеМЦеКЯиГљзЪДеЉАеПСиАЕиАМи®АпЉМиѓ•й°єзЫЃжЧ†зЦСеЕЈжЬЙжЮБе§ІзЪДеПВиАГдїЈеАЉеТМеЃЮзФ®жДПдєЙгАВ

### Javaеѓєи±°еЇПеИЧеМЦж†ЗеЗЖзЯ•иѓЖзВєиѓ¶иІ£ #### дЄАгАБз≥їзїЯжЮґжЮДж¶ВиІИ **1.1 ж¶ВиІИ** Java еѓєи±°еЇПеИЧеМЦжШѓдЄАзІНе∞ЖJavaеѓєи±°зЪД...дї•дЄКеЖЕеЃєжґµзЫЦдЇЖJavaеЇПеИЧеМЦж†ЗеЗЖзЪДеЕ≥йФЃзЯ•иѓЖзВєпЉМжЈ±еЕ•дЇЖиІ£ињЩдЇЫж¶ВењµжЬЙеК©дЇОжЫіе•љеЬ∞зРЖиІ£еТМеЇФзФ®JavaеЇПеИЧеМЦжКАжЬѓгАВ

JavaеЇПеИЧеМЦеТМеПНеЇПеИЧеМЦжШѓJavaиЩЪжЛЯжЬЇдЄ≠зЪДдЄАзІНйЗНи¶БжЬЇеИґпЉМеЃГдїђеПѓдї•е∞ЖJavaеѓєи±°иљђжНҐдЄЇдЇМињЫеИґжХ∞жНЃпЉМзДґеРОе∞ЖеЕґдњЭе≠ШеИ∞з£БзЫШдЄ≠жИЦйАЪињЗзљСзїЬдЉ†иЊУеИ∞еЕґдїЦжЬЇеЩ®дЄКгАВдїК姩пЉМжИСдїђе∞ЖжЈ±еЕ•зРЖиІ£JavaиЩЪжЛЯжЬЇ-JavaеЖЕе≠ШеМЇеЯЯйАПељїеИЖжЮРпЉМжОҐиЃ®еЇПеИЧеМЦеТМ...

жЬђзѓЗжЦЗзЂ†е∞ЖжЈ±еЕ•жОҐиЃ®C#еТМJavaдЄ≠зЪДеЇПеИЧеМЦдЄОеПНеЇПеИЧеМЦжЬЇеИґгАВ й¶ЦеЕИпЉМжИСдїђи¶БдЇЖиІ£дїАдєИжШѓеЇПеИЧеМЦгАВеЇПеИЧеМЦжШѓжМЗе∞Жеѓєи±°зЪДзКґжАБиљђеМЦдЄЇеПѓе≠ШеВ®жИЦеПѓдЉ†иЊУзЪДжХ∞жНЃж†ЉеЉПзЪДињЗз®ЛгАВињЩдЄ™ињЗз®ЛйАЪеЄЄе∞ЖеЖЕе≠ШдЄ≠зЪДеѓєи±°иљђжНҐжИРе≠ЧиКВжµБпЉМдї•дЊњдњЭе≠ШеИ∞з£БзЫШгАБ...

### JavaеЇПеИЧеМЦзЪДйЂШзЇІиЃ§иѓЖ JavaеЇПеИЧеМЦдљЬдЄЇJavaжКАжЬѓдљУз≥їдЄ≠зЪДдЄАдЄ™йЗНи¶БзїДжИРйГ®еИЖпЉМеЕґж†ЄењГеКЯиГљеЬ®дЇОиГље§Яе∞ЖJavaеѓєи±°иљђжНҐжИРе≠ЧиКВжµБпЉМдїОиАМеЃЮзО∞еѓєи±°зЪДжМБдєЕеМЦе≠ШеВ®жИЦжШѓйАЪињЗзљСзїЬдЉ†иЊУгАВзДґиАМпЉМеЇПеИЧеМЦзЪДеЇФзФ®ињЬдЄНж≠ҐдЇОж≠§пЉМеЃГињШжґЙеПКеИ∞дЄА...

еЃГжШѓJavaж†ЄењГж¶ВењµзЪДйЗНи¶БзїДжИРйГ®еИЖпЉМзЙєеИЂжШѓеЬ®йЭҐиѓХдЄ≠пЉМжЈ±еЕ•зРЖиІ£еТМзЖЯзїГжОМжП°JavaеЇПеИЧеМЦиГље§Яе±Хз§ЇеЗЇз®ЛеЇПеСШзЪДйЂШзЇІжКАиГљгАВ 1. **JavaеЇПеИЧеМЦзЪДдљЬзФ®дЄОеОЯзРЖ**пЉЪ - дљЬзФ®пЉЪеЃЮзО∞еѓєи±°зЪДжМБдєЕеМЦпЉИдњЭе≠ШеИ∞жЦЗдїґгАБжХ∞жНЃеЇУпЉЙпЉМдї•еПКеЬ®зљСзїЬйЧі...

JavaеЇПеИЧеМЦжШѓе∞Жеѓєи±°иљђжНҐдЄЇе≠ЧиКВжµБзЪДињЗз®ЛпЉМзЫЃзЪДжШѓдЄЇдЇЖдњЭе≠Шеѓєи±°зЪДзКґжАБдї•дЊњз®НеРОжБҐе§НжИЦдЉ†иЊУеИ∞еЕґдїЦеЬ∞жЦєгАВйАЪињЗеЃЮзО∞`Serializable`жО•еП£пЉМдЄАдЄ™Javaеѓєи±°е∞±еσ俕襀еЇПеИЧеМЦгАВињЩдЄ™жО•еП£жШѓдЄАдЄ™ж†ЗиЃ∞жО•еП£пЉМж≤°жЬЙеЃЪдєЙдїїдљХжЦєж≥ХпЉМдїЕи°®з§Їеѓєи±°...

еЬ®JavaзЉЦз®ЛдЄ≠пЉМеѓєи±°зЪДеЇПеИЧеМЦдЄОеПНеЇПеИЧеМЦжШѓеЃЮзО∞жХ∞жНЃжМБдєЕеМЦеТМзљСзїЬдЉ†иЊУзЪДеЕ≥йФЃжКАжЬѓгАВеЇПеИЧеМЦжШѓе∞Жеѓєи±°зЪДзКґжАБиљђжНҐдЄЇе≠ЧиКВжµБзЪДињЗз®ЛпЉМдї•дЊњеПѓдї•е∞ЖеЕґдњЭе≠ШеИ∞жЦЗдїґгАБ...еЄМжЬЫжЬђжЦЗиГљеЄЃеК©дљ†жЫіе•љеЬ∞зРЖиІ£еТМеЇФзФ®JavaдЄ≠зЪДеЇПеИЧеМЦдЄОеПНеЇПеИЧеМЦжКАжЬѓгАВ

JavaеЇПеИЧеМЦжШѓJavaеє≥еП∞жПРдЊЫзЪДдЄАзІНжМБдєЕеМЦжЬЇеИґпЉМеЃГеЕБиЃЄжИСдїђе∞ЖJavaеѓєи±°иљђжНҐжИРе≠ЧиКВжµБпЉМдї•дЊњдЇОе≠ШеВ®жИЦиАЕеЬ®зљСзїЬдЄ≠дЉ†иЊУгАВињЩдЄАињЗз®Л襀зІ∞дЄЇеЇПеИЧеМЦпЉМиАМе∞Же≠ЧиКВжµБињШеОЯжИРеОЯжЭ•зЪДеѓєи±°еИЩзІ∞дЄЇеПНеЇПеИЧеМЦгАВеЬ®JavaдЄ≠пЉМеЃЮзО∞еЇПеИЧеМЦдЄїи¶БйАЪињЗеЃЮзО∞...

5. **з±їеЮЛе±Вжђ°зїУжЮДзЪДеЇПеИЧеМЦ**пЉЪJavaеЇПеИЧеМЦжФѓжМБз±їеЮЛе±Вжђ°зїУжЮДпЉМеН≥дљње≠Рз±їж≤°жЬЙжШОз°Ѓе£∞жШОSerializableпЉМеП™и¶БзИґз±їжШѓеПѓеЇПеИЧеМЦзЪДпЉМе≠Рз±їеѓєи±°дєЯеσ俕襀еЇПеИЧеМЦгАВињЩеЬ®жЄЕеНХ1зЪДPersonз±їдЄ≠ж≤°жЬЙдљУзО∞пЉМдљЖе¶ВжЮЬдљ†жЬЙдЄАдЄ™PersonзЪДе≠Рз±їпЉМеЃГдєЯ...

### е¶ВдљХж≠£з°ЃдљњзФ®JavaеЇПеИЧеМЦжКАжЬѓ #### жКАжЬѓз†Фз©ґз≥їеИЧ **жСШи¶БпЉЪ** жЬђжЦЗе∞ЖжЈ±еЕ•жОҐиЃ®JavaеЇПеИЧеМЦжКАжЬѓзЪДеРДдЄ™жЦєйЭҐпЉМдїОеЯЇз°АзЯ•иѓЖеЕ•жЙЛпЉМйАРж≠•е±ХеЉАеѓєеЇПеИЧеМЦжКАжЬѓжЬЇеИґ...еЄМжЬЫињЩдЇЫеЖЕеЃєиГље§ЯеЄЃеК©еЉАеПСиАЕжЫіе•љеЬ∞зРЖиІ£еТМеЇФзФ®JavaеЇПеИЧеМЦжКАжЬѓгАВ

Javaеѓєи±°зЪДеЇПеИЧеМЦеТМеПНеЇПеИЧеМЦжШѓJavaзЉЦз®ЛдЄ≠йЗНи¶БзЪДж¶ВењµпЉМе∞§еЕґеЬ®жХ∞жНЃжМБдєЕеМЦеТМзљСзїЬйАЪдњ°дЄ≠еПСжМ•зЭАеЕ≥йФЃдљЬзФ®гАВжЬђжЦЗе∞ЖжЈ±еЕ•иІ£жЮРињЩдЄ§дЄ™ињЗз®Лдї•еПКзЫЄеЕ≥зЪДAPIгАВ й¶ЦеЕИпЉМеѓєи±°зЪДеЇПеИЧеМЦжШѓе∞ЖJavaеѓєи±°иљђжНҐдЄЇе≠ЧиКВеЇПеИЧзЪДињЗз®ЛпЉМдї•дЊњиГље§Яе≠ШеВ®...

жЬђзѓЗжЦЗзЂ†е∞ЖжЈ±еЕ•жОҐиЃ®JavaдЄ≠JSONзЪДеЇПеИЧеМЦдЄОеПНеЇПеИЧеМЦпЉМдї•еПКзЫЄеЕ≥зЪДеЈ•еЕЈеЇУгАВ дЄАгАБJSONж¶Вињ∞ JSONжШѓдЄАзІНзЛђзЂЛдЇОиѓ≠и®АзЪДжХ∞жНЃж†ЉеЉПпЉМеЃГзЪДзїУжЮДзЃАеНХжШОдЇЖпЉМжШУдЇОдЇЇйШЕиѓїеТМзЉЦеЖЩпЉМеРМжЧґдєЯеЃєжШУиЃ©жЬЇеЩ®иІ£жЮРеТМзФЯжИРгАВJSONдЄїи¶БзФ±йФЃеАЉеѓєпЉИkey-...

еЬ®жЬђжЦЗдЄ≠пЉМжИСдїђе∞ЖжЈ±еЕ•жОҐиЃ®еЕ≥дЇОJavaеѓєи±°еЇПеИЧеМЦдљ†еПѓиГљдЄНзЯ•йБУзЪДдЇФдїґдЇЛжГЕпЉМињЩдЇЫзЯ•иѓЖзВєеѓєдЇОзРЖиІ£еТМдЉШеМЦдљ†зЪДJavaеЇФзФ®з®ЛеЇПиЗ≥еЕ≥йЗНи¶БгАВ 1. **еЇПеИЧеМЦзЪДжДПдєЙдЄОзФ®йАФ** Javaеѓєи±°еЇПеИЧеМЦдЄНдїЕзФ®дЇОжМБдєЕеМЦеѓєи±°зКґжАБпЉМињШиГљеЬ®зљСзїЬдЉ†иЊУдЄ≠...

ж†ЗйҐШдЄ≠зЪДвАЬjacksonеЇУеЃЮзО∞еЃЪеИґеМЦзЪДjavaеЇПеИЧеМЦеПНеЇПеИЧеМЦжУНдљЬвАЭжМЗзЪДжШѓеИ©зФ®JacksonеЇУзЪДиГљеКЫпЉМйАЪињЗиЗ™еЃЪдєЙиІДеИЩжЭ•жОІеИґеѓєи±°зЪДеЇПеИЧеМЦеТМеПНеЇПеИЧеМЦињЗз®ЛгАВињЩйАЪеЄЄжґЙеПКеИ∞еИЫеїЇиЗ™еЃЪдєЙзЪД`JsonSerializer`еТМ`JsonDeserializer`пЉМжИЦиАЕдљњзФ®...

1. **JavaеЇПеИЧеМЦжЬЇеИґ**пЉЪJavaеѓєи±°еЇПеИЧеМЦжШѓйАЪињЗеЃЮзО∞`Serializable`жО•еП£жЭ•ж†ЗиЃ∞дЄАдЄ™з±їеσ襀еЇПеИЧеМЦгАВ`ObjectOutputStream`зФ®дЇОе∞Жеѓєи±°еЖЩеЕ•жµБпЉМ`ObjectInputStream`зФ®дЇОдїОжµБдЄ≠иѓїеПЦеєґеПНеЇПеИЧеМЦеѓєи±°гАВ 2. **жШУеПЧжФїеЗїзЪДеЇУ**пЉЪ...